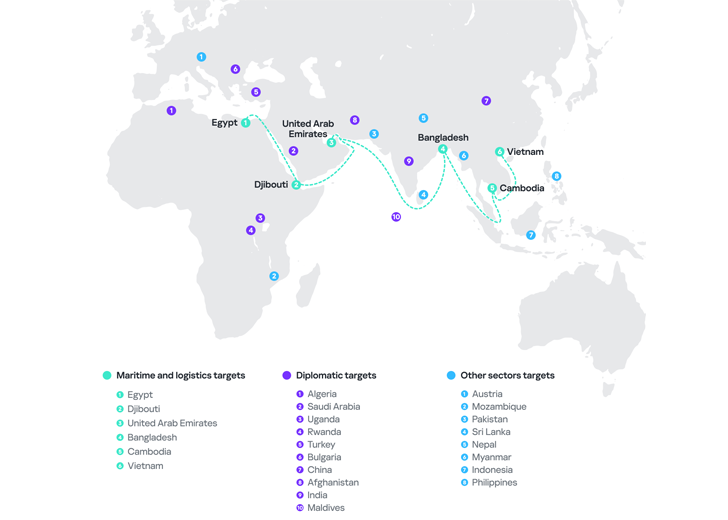

Maritieme en logistieke bedrijven in Zuid- en Zuidoost -Azië, het Midden -Oosten en Afrika zijn het doelwit geworden van een Advanced Persistente Threat (APT) -groep Sidewinder genoemd.

De aanvallen, waargenomen door Kaspersky in 2024, verspreidden zich over Bangladesh, Cambodja, Djibouti, Egypte, de Verenigde Arabische Emiraten en Vietnam. Andere interessante doelen zijn kerncentrales en infrastructuur voor kernenergie in Zuid -Azië en Afrika, evenals telecommunicatie, advies, IT -servicebedrijven, onroerend goed en hotels.

In wat een bredere uitbreiding van zijn slachtoffer van de voetafdruk lijkt te zijn, heeft Sidewinder ook gericht op diplomatieke entiteiten in Afghanistan, Algerije, Bulgarije, China, India, de Malediven, Rwanda, Saoedi -Arabië, Turkije en Uganda. De targeting van India is belangrijk, omdat eerder werd vermoed dat de dreigingsacteur van Indiase oorsprong was.

“Het is vermeldenswaard dat Sidewinder voortdurend werkt om zijn toolsets te verbeteren, voor de beveiligingssoftware -detecties voor te blijven, de persistentie op gecompromitteerde netwerken te vergroten en zijn aanwezigheid op geïnfecteerde systemen te verbergen,” zei onderzoekers Giampaolo Dedola en Vasily Berdnikov, zeiden het als een “zeer geavanceerde en gevaarlijke tegenstander.”

Sidewinder was voorheen het onderwerp van een uitgebreide analyse van het Russische cybersecuritybedrijf in oktober 2024 en documenteerde het gebruik door de dreiging acteur van een modulaire post-exploitatie-toolkit genaamd Stealerbot om een breed scala aan gevoelige informatie van gecompromitteerde hosts te vangen. De targeting van de Hacking Group van de maritieme sector werd ook benadrukt door BlackBerry in juli 2024.

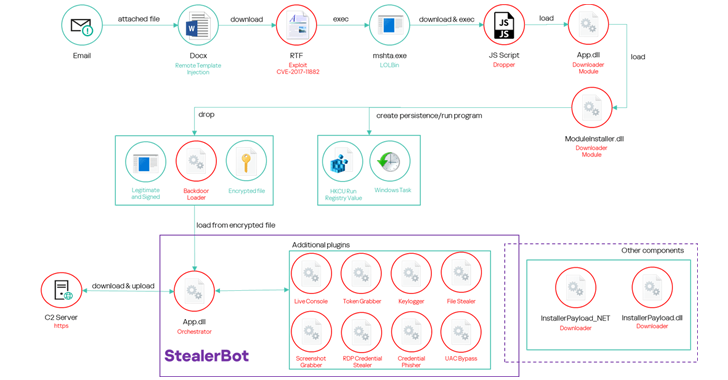

De nieuwste aanvalsketens komen overeen met wat eerder is gemeld, met de speer-phishing-e-mails die fungeren als een kanaal om door booby gevangen documenten te leveren die een bekende beveiligingskwetsbaarheid in Microsoft Office-vergelijking-editor (CVE-2017-11882) gebruiken om een multi-stage-sequentie te activeren, die op zijn beurt een moduleInuleInstaller ToalerBot lanceert.

Kaspersky zei dat sommige van de kunstaasdocumenten gerelateerd zijn aan kerncentrales en kernenergiebureaus, terwijl anderen inhoud omvatten die verwijst naar maritieme infrastructuren en verschillende havenautoriteiten.

“Ze volgen voortdurend de detecties van hun toolset door beveiligingsoplossingen,” zei Kaspersky. “Zodra hun tools zijn geïdentificeerd, reageren ze door een nieuwe en gewijzigde versie van de malware te genereren, vaak in minder dan vijf uur.”

“Als gedragsdetecties optreden, probeert Sidewinder de technieken te wijzigen die worden gebruikt om persistentie te behouden en componenten te laden. Bovendien veranderen ze de namen en paden van hun kwaadaardige bestanden.”