De aan Pakistan gelieerde dreigingsacteur bekend als Zijkopiëren Er is waargenomen dat het gebruik maakt van de recente WinRAR-beveiligingskwetsbaarheid bij zijn aanvallen gericht op Indiase overheidsinstanties om verschillende trojans voor externe toegang te leveren, zoals AllaKore RAT, Ares RAT en DRat.

Enterprise-beveiligingsbedrijf SEQRITE omschreef de campagne als multi-platform, waarbij de aanvallen ook bedoeld waren om Linux-systemen te infiltreren met een compatibele versie van Ares RAT.

SideCopy, actief sinds minstens 2019, staat bekend om zijn aanvallen op Indiase en Afghaanse entiteiten. Er wordt vermoed dat het een subgroep is van de Transparent Tribe-acteur (ook bekend als APT36).

“Zowel SideCopy als APT36 delen infrastructuur en code om India agressief aan te vallen”, zei SEQRITE-onderzoeker Sathwik Ram Prakki in een rapport van maandag.

Eerder dit jaar werd de groep in verband gebracht met een phishing-campagne die misbruik maakte van lokmiddelen die verband hielden met de Indiase Defense Research and Development Organization (DRDO) om informatiestelende malware te verspreiden.

Sindsdien is SideCopy ook betrokken bij een reeks phishing-aanvallen gericht op de Indiase defensiesector met ZIP-archiefbijlagen om Action RAT te verspreiden en een nieuwe op .NET gebaseerde trojan die 18 verschillende opdrachten ondersteunt.

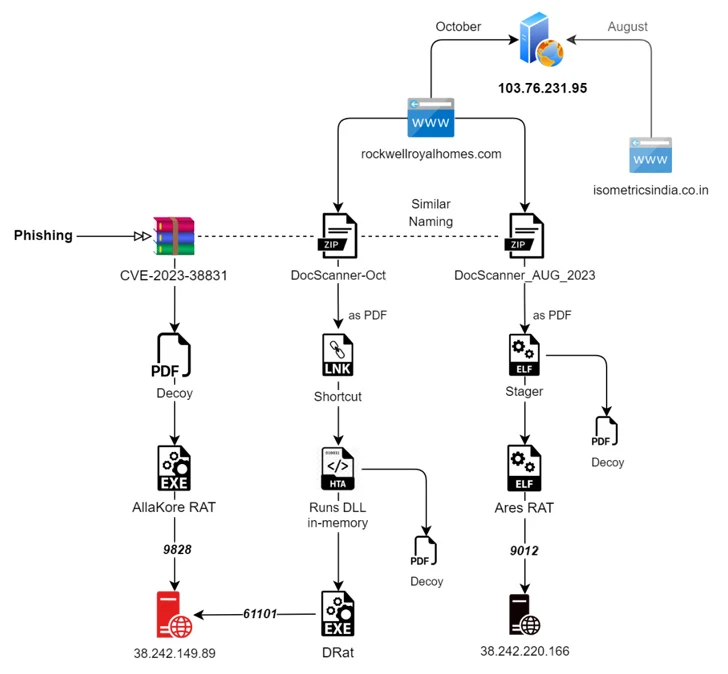

De nieuwe phishing-campagnes die SEQRITE heeft gedetecteerd, omvatten twee verschillende aanvalsketens, elk gericht op Linux- en Windows-besturingssystemen.

De eerste draait om een op Golang gebaseerd ELF-binair bestand dat de weg vrijmaakt voor een Linux-versie van Ares RAT die onder meer bestanden kan opsommen, schermafbeeldingen kan maken en bestanden kan downloaden en uploaden.

De tweede campagne omvat daarentegen de exploitatie van CVE-2023-38831, een beveiligingsfout in de WinRAR-archiveringstool, om de uitvoering van kwaadaardige code te activeren, wat leidt tot de inzet van AllaKore RAT, Ares RAT en twee nieuwe trojans genaamd DRat en Key RAT.

“[AllaKore RAT] heeft de functionaliteit om systeeminformatie te stelen, keylogging te doen, schermafbeeldingen te maken, bestanden te uploaden en downloaden, en externe toegang te krijgen tot de machine van het slachtoffer om opdrachten te verzenden en gestolen gegevens naar de C2 te uploaden”, aldus Ram Prakki.

DRat kan maar liefst 13 opdrachten van de C2-server parseren om systeemgegevens te verzamelen, extra payloads te downloaden en uit te voeren, en andere bestandsbewerkingen uit te voeren.

De aanval op Linux is niet toevallig en wordt waarschijnlijk ingegeven door het besluit van India om Microsoft Windows in de overheids- en defensiesector te vervangen door een Linux-versie genaamd Maya OS.

“SideCopy breidt zijn arsenaal uit met zero-day-kwetsbaarheid en richt zich consequent op Indiase defensieorganisaties met verschillende trojans voor externe toegang”, aldus Ram Prakki.

“APT36 breidt zijn Linux-arsenaal voortdurend uit, waarbij wordt waargenomen dat het delen van zijn Linux-stagers met SideCopy een open-source Python RAT genaamd Ares inzet.”