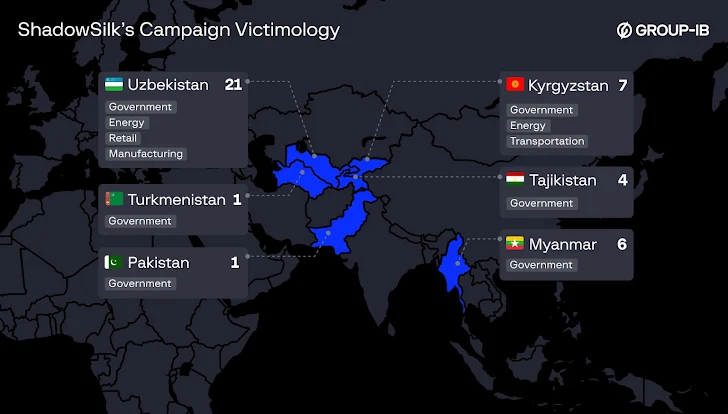

Een dreigingsactiviteitcluster dat bekend staat als Schaduwen is toegeschreven aan een nieuwe reeks aanvallen op overheidsentiteiten in Centraal-Azië en Azië-Pacific (APAC).

Volgens Group-IB zijn bijna drie dozijn slachtoffers geïdentificeerd, met de intrusies die voornamelijk zijn gericht op data-exfiltratie. De Hacking Group deelt toolset en infrastructurele overlappingen met campagnes die worden uitgevoerd door dreigingsacteurs Yorotrooper, Sturgeonphisher en Silent Lynx genoemd.

Slachtoffers van de campagnes van de groep omvatten Oezbekistan, Kirgizië, Myanmar, Tadzjikistan, Pakistan en Turkmenistan, waarvan de meerderheid overheidsorganisaties zijn, en in mindere mate, entiteiten in de energie-, productie-, retail- en transportsectoren.

“De operatie wordt gerund door een tweetalige bemanning-Russisch sprekende ontwikkelaars gebonden aan legacy Yorotrooper-code en Chinese sprekende operators die indringers leiden, resulterend in een behendig, multi-regionaal dreigingsprofiel,” zeiden onderzoekers Nikita Rostovcev en Sergei Turner. “De exacte diepte en aard van de samenwerking van deze twee subgroepen blijft nog steeds onzeker.”

Yorotrooper werd voor het eerst publiekelijk gedocumenteerd door Cisco Talos in maart 2023, met details over de aanvallen van de overheid, energie en internationale organisaties in heel Europa sinds ten minste juni 2022. De groep wordt verondersteld actief te zijn tot in 2021, Per Eset.

Uit een daaropvolgende analyse bleek later dat jaar dat de hackgroep waarschijnlijk bestaat uit personen uit Kazachstan op basis van hun vloeiendheid in Kazach en Russisch, en wat leken opzettelijke inspanningen te zijn om te voorkomen dat targeting entiteiten in het land worden gericht.

Toen eerder in januari, ontdekten Seqrite Labs cyberaanvallen georkestreerd door een tegenstander die Silent Lynx werd nagesynchroniseerd die verschillende organisaties in Kirgizië en Turkmenistan heeft uitgekozen. Het karakteriseerde ook de dreigingsacteur als overlapping met Yorotrooper.

Shadowsilk vertegenwoordigt de nieuwste evolutie van de dreigingsacteur, die gebruik maakt van speer-phishing-e-mails als de initiële toegangsvector om wachtwoord beveiligde archieven te laten vallen om een aangepaste lader te laten vallen die command-and-control (C2) verkeer achter telegrambots verbergt om detectie te ontwerpen en extra payloads te leveren. Persistentie wordt bereikt door het Windows -register te wijzigen om ze automatisch uit te voeren nadat een systeem opnieuw is opgestart.

The threat actor also employs public exploits for Drupal (CVE-2018-7600 and CVE-2018-76020 and the WP-Automatic WordPress plugin (CVE-2024-27956), alongside leveraging a diverse toolkit comprising reconnaissance and penetration-testing tools such as FOFA, Fscan, Gobuster, Dirsearch, Metasploit, and Cobalt Strike.

Bovendien heeft Shadowsilk opgenomen in zijn Arsenal JRAT- en MORF -projectwebpanelen die zijn overgenomen van DarkNet -forums voor het beheren van geïnfecteerde apparaten, en een op maat gemaakte tool voor het stelen van Chrome -wachtwoordopslagbestanden en de bijbehorende decodetsleutel. Een ander opmerkelijk aspect is het compromis van legitieme websites om kwaadaardige payloads te hosten.

“Eenmaal in een netwerk, implementeert Shadowsilk webschalen (zoals Antsword, achteraf, Godzilla en Finalshell), scherp gebaseerde post-exploitatiehulpmiddelen en tunninghulpprogramma’s zoals Resocks en Chisel om zijdelings te bewegen, escalerende privileges en Siphon-gegevens,” zeiden de onderzoekers.

De aanvallen zijn waargenomen die de weg vrijmaken voor een op Python gebaseerde externe toegang Trojan (rat) die commando’s en exfiltregegevens naar een telegrambot kan ontvangen, waardoor het kwaadaardige verkeer wordt vermomd als legitieme messenger-activiteit. Kobaltstaking en Metasploit -modules worden gebruikt om screenshots en webcamfoto’s te maken, terwijl een aangepaste PowerShell -script scant voor bestanden die overeenkomen met een vooraf gedefinieerde lijst met extensies en deze kopieert in een zip -archief, dat vervolgens wordt verzonden naar een externe server.

Het Singaporese bedrijf heeft beoordeeld dat de exploitanten van de Yorotrooper Group vloeiend het Russisch vloeiend zijn, en waarschijnlijk bezig zijn met malware -ontwikkeling en het faciliteren van initiële toegang.

Een reeks screenshots die een van de werkstations van de aanvallers vastleggen-met afbeeldingen van de actieve toetsenbordindeling, automatische vertaling van de overheidswebsites van Kirgizië in Chinees, en een Chinese taalvullingscanner-geeft de betrokkenheid aan van een Chinees sprekende operator, voegde het eraan toe.

“Recent gedrag geeft aan dat de groep zeer actief blijft, met nieuwe slachtoffers geïdentificeerd in juli,” zei Group-IB. “Shadowsilk blijft zich concentreren op de overheidssector in Centraal-Azië en de bredere APAC-regio, wat het belang onderstreept van het monitoren van de infrastructuur om langdurig compromis en gegevensuitbreiding te voorkomen.”