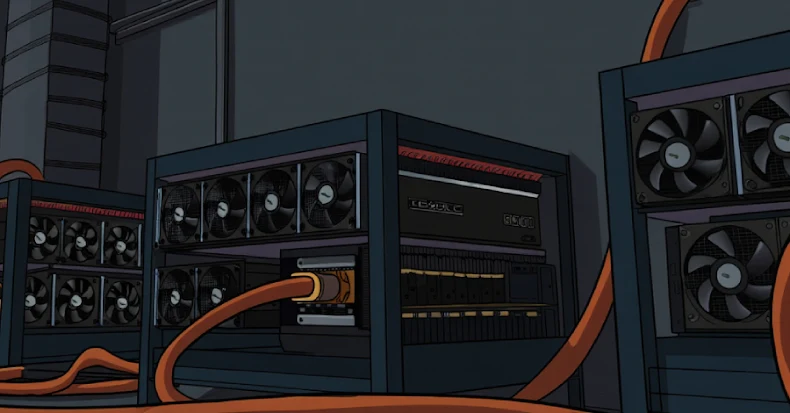

Oligo Security heeft gewaarschuwd voor aanhoudende aanvallen waarbij gebruik wordt gemaakt van een twee jaar oude beveiligingsfout in het open-source kunstmatige intelligentie (AI)-framework van Ray om geïnfecteerde clusters met NVIDIA GPU’s om te zetten in een zichzelf replicerend cryptocurrency mining-botnet.

De activiteit, met codenaam Schaduwstraal 2.0is een evolutie van een eerdere golf die werd waargenomen tussen september 2023 en maart 2024. De aanval maakt in de kern gebruik van een cruciale ontbrekende authenticatiebug (CVE-2023-48022, CVSS-score: 9,8) om de controle over gevoelige instanties over te nemen en hun rekenkracht te kapen voor illegale cryptocurrency-mining met behulp van XMRig.

Het beveiligingslek is nog steeds niet gepatcht vanwege een ‘al lang bestaande ontwerpbeslissing’ die consistent is met Ray’s best practices op het gebied van ontwikkeling, waardoor het in een geïsoleerd netwerk moet worden uitgevoerd en moet worden gehandeld op basis van vertrouwde code.

De campagne omvat het indienen van kwaadaardige taken, met opdrachten variërend van eenvoudige verkenning tot complexe meertraps Bash- en Python-payloads, tot een niet-geverifieerde Ray Job Submission API (“/api/jobs/”) op zichtbare dashboards. De gecompromitteerde Ray-clusters worden vervolgens gebruikt bij spray- en bid-aanvallen om de lading naar andere Ray-dashboards te verspreiden, waardoor een worm ontstaat die zich in wezen van het ene slachtoffer naar het andere kan verspreiden.

Het is gebleken dat de aanvallen gebruik maken van GitLab en GitHub om de malware af te leveren, waarbij namen als “ironern440-group” en “thisisforwork440-ops” worden gebruikt om opslagplaatsen te creëren en de kwaadaardige ladingen op te slaan. Beide accounts zijn niet langer toegankelijk. De cybercriminelen hebben echter op de verwijderingspogingen gereageerd door een nieuw GitHub-account aan te maken, wat hun vasthoudendheid en vermogen illustreert om snel hun activiteiten te hervatten.

De payloads maken op hun beurt gebruik van de orkestratiemogelijkheden van het platform om lateraal naar niet-internetgerichte knooppunten te draaien, de malware te verspreiden, reverse shells te creëren voor door de aanvaller bestuurde infrastructuur voor afstandsbediening, en persistentie tot stand te brengen door elke 15 minuten een cron-taak uit te voeren die de nieuwste versie van de malware uit GitLab haalt om de hosts opnieuw te infecteren.

De dreigingsactoren “hebben Ray’s legitieme orkestratiefuncties omgezet in instrumenten voor een zichzelf voortplantende, wereldwijde cryptojacking-operatie, die zich autonoom verspreidt over blootgestelde Ray-clusters”, aldus onderzoekers Avi Lumelsky en Gal Elbaz.

De campagne heeft waarschijnlijk gebruik gemaakt van grote taalmodellen (LLM’s) om de GitLab-payloads te creëren. Deze beoordeling is gebaseerd op de ‘structuur, opmerkingen en foutafhandelingspatronen’ van de malware.

De infectieketen omvat een expliciete controle om te bepalen of het slachtoffer zich in China bevindt en zo ja, een regiospecifieke versie van de malware aanbiedt. Het is ook ontworpen om de concurrentie uit te schakelen door lopende processen voor andere cryptocurrency-miners te scannen en deze te beëindigen – een tactiek die op grote schaal wordt toegepast door cryptojacking-groepen om de mining-winsten van de host te maximaliseren.

Een ander opvallend aspect van de aanvallen is het gebruik van verschillende tactieken om onder de radar te blijven, waaronder het vermommen van kwaadaardige processen als legitieme Linux-kernelwerkservices en het beperken van het CPU-gebruik tot ongeveer 60%. Er wordt aangenomen dat de campagne mogelijk sinds september 2024 actief is.

Hoewel het de bedoeling is dat Ray wordt ingezet binnen een ‘gecontroleerde netwerkomgeving’, blijkt uit de bevindingen dat gebruikers Ray-servers blootstellen aan het internet, een lucratief aanvalsoppervlak openen voor kwaadwillenden en identificeren welke Ray-dashboard-IP-adressen kunnen worden misbruikt met behulp van de open-source kwetsbaarheidsdetectietool interact.sh. Meer dan 230.500 Ray-servers zijn openbaar toegankelijk.

Anyscale, dat Ray oorspronkelijk heeft ontwikkeld, heeft een tool “Ray Open Ports Checker” uitgebracht om de juiste configuratie van clusters te valideren en onbedoelde blootstelling te voorkomen. Andere risicobeperkingsstrategieën zijn onder meer het configureren van firewallregels om ongeautoriseerde toegang te beperken en het toevoegen van autorisatie bovenop de Ray Dashboard-poort (standaard 8265).

“Aanvallers hebben ‘sockstress’ ingezet, een hulpmiddel voor uitputting van de TCP-staat, dat zich richt op productiewebsites. Dit suggereert dat de gecompromitteerde Ray-clusters worden bewapend voor denial-of-service-aanvallen, mogelijk tegen concurrerende mijnpools of andere infrastructuur, ‘zei Oligo.

“Dit transformeert de operatie van pure cryptojacking in een multifunctioneel botnet. De mogelijkheid om DDoS-aanvallen te lanceren voegt nog een vector voor het genereren van inkomsten toe: aanvallers kunnen DDoS-capaciteit verhuren of gebruiken om de concurrentie uit te schakelen. De doelpoort 3333 wordt vaak gebruikt door mining pools, wat aanvallen op rivaliserende mining-infrastructuur suggereert.”