Op het gebied van cyberbeveiliging is de inzet torenhoog, en in de kern ligt het beheer van geheimen – de fundamentele pijler waarop uw beveiligingsinfrastructuur rust. We kennen allemaal de routine: over het veiligstellen van die API-sleutels, verbindingsreeksen en certificaten valt niet te onderhandelen. Laten we echter de beleefdheden achterwege laten; dit is geen eenvoudig ‘instellen en vergeten’-scenario. Het gaat over het bewaken van je geheimen in een tijd waarin bedreigingen net zo snel veranderen als de technologie zelf.

Laten we wat licht werpen op gangbare praktijken die rampzalig kunnen zijn, evenals op de instrumenten en strategieën om met vertrouwen door deze uitdagingen te navigeren en deze te overwinnen. In eenvoudige bewoordingen is dit een eerste stapgids voor het beheersen van geheimenbeheer op verschillende terreinen.

Top 5 veel voorkomende fouten in het beheer van geheimen

Oké, laten we eens kijken naar enkele veelvoorkomende fouten in het beheer van geheimen waar zelfs de meest slimme teams over kunnen struikelen:

- Harde coderingsgeheimen in codeopslagplaatsen: Een klassieke fout: het hard coderen van geheimen zoals API-sleutels of wachtwoorden rechtstreeks in codeopslagplaatsen is hetzelfde als het achterlaten van uw huissleutels onder de mat. Het is handig en het is zeer riskant. Agile ontwikkelomgevingen zijn gevoelig voor deze verwoestende fout, omdat ontwikkelaars onder tijdsdruk kunnen kiezen voor gemak boven beveiliging.

- Ontoereikende sleutelroulatie- en intrekkingsprocessen: Statische referenties lopen een steeds groter risico op compromissen naarmate de tijd vordert. Neem bijvoorbeeld een bedrijf dat gedurende langere perioden ongewijzigde encryptiesleutels gebruikt, zonder rotatie; dit kan dienen als een kwetsbare toegangspoort voor aanvallers, vooral als deze sleutels eerder zijn blootgelegd bij beveiligingsincidenten.

- Aan de andere kantHet te vaak draaien van sleutels veroorzaakt ook operationele problemen. Als een sleutel elke keer dat deze wordt gebruikt, wordt geroteerd, wordt het moeilijk voor meerdere toepassingen om tegelijkertijd toegang te krijgen tot de sleutel. Alleen de eerste applicatie zou toegang krijgen, en de volgende zouden mislukken. Dit is contraproductief. U moet het juiste interval vinden voor de rotatie van geheimen.

- Geheimen opslaan op openbare plaatsen of onveilige locaties: Het opslaan van gevoelige informatie, zoals databasewachtwoorden in configuratiebestanden die openbaar toegankelijk zijn, bijvoorbeeld in een Docker-image of een openbare codeopslagplaats, leidt tot problemen.

- Overprovisioningrechten voor geheimen: Het toekennen van buitensporige privileges voor geheimen is vergelijkbaar met het geven van een hoofdsleutel aan elke medewerker aan het hele kantoor. Werknemers met meer toegang dan nodig kunnen onbedoeld of kwaadwillig gevoelige informatie vrijgeven, wat kan leiden tot datalekken of andere beveiligingsincidenten.

3 Minder bekende valkuilen bij de opslag en het beheer van geheimen

Helaas zijn er meer…

- Onjuist beheer van de geheimenlevenscyclus: Vaak over het hoofd gezien, is het levenscyclusbeheer van geheimen een van de grootste valkuilen die je moet vermijden. Het gaat om het creëren en gebruiken van geheimen en het regelmatig bijwerken en uiteindelijk buiten gebruik stellen ervan. Slecht levenscyclusbeheer kan ervoor zorgen dat verouderde of ongebruikte geheimen in het systeem achterblijven en een gemakkelijk doelwit worden voor aanvallers. Als een lang vergeten API-sleutel van een buiten gebruik gesteld project bijvoorbeeld niet op de juiste manier buiten gebruik wordt gesteld, kan dit een onbedoelde achterdeur vormen naar het systeem van het bedrijf.

- Audittrails voor toegang tot geheimen negeren: Nog een andere genuanceerde en toch consequente valkuil is het onvermogen om het belang van audit trails met betrekking tot geheime toegang te onderkennen. Zonder een robuust auditmechanisme wordt het monitoren van wie toegang heeft gekregen tot welk geheim en wanneer een hele klus. Dit toezicht kan de detectie van ongeautoriseerde toegang tot geheimen belemmeren. Het ontbreken van audit trails kan ons bijvoorbeeld niet waarschuwen voor ongebruikelijke toegangspatronen tot gevoelige geheimen of voor iemand die alle geheimen in bulk uit de kluis downloadt.

- Het niet versleutelen van Kubernetes-geheimen: Laten we begrijpen waarom het gebrek aan encryptie zorgwekkend is, door te zien hoe geheimen worden gecreëerd in het Kubernetes-ecosysteem. Deze geheimen zijn vaak alleen standaard gecodeerd met base64, wat slechts een hash is die eenvoudig kan worden teruggedraaid, een dunne sluier van beveiliging, verre van robuuste encryptie. Deze kwetsbaarheid opent de deur voor potentiële inbreuken als toegang wordt verkregen tot deze geheimen.

Het versleutelen van geheimen in rust verbetert de veiligheid, en Kubernetes maakt dit mogelijk via configuraties zoals het EncryptionConfiguration-object, dat sleutelmaterialen voor versleutelingsbewerkingen per knooppunt specificeert.

Oplossingen voor fouten in geheimbeheer

Een proactieve en strategische aanpak is niet langer optioneel bij het aanpakken van fouten op het gebied van geheimbeheer. Hier zijn enkele van de belangrijkste strategieën om de hierboven besproken valkuilen effectief te verhelpen en uw geheimen te bewaken:

- Geheimeninventaris: Het is absoluut noodzakelijk dat u het exacte aantal geheimen binnen uw systemen kent, en waar deze zich bevinden. De meeste CISO’s zijn zich niet bewust van deze essentiële informatie en zijn daarom niet voorbereid op een geheime aanval.

- Classificatie en verrijking van geheimen: Niet alle geheimen zijn gelijk geschapen. Terwijl sommige zeer vertrouwelijke gegevens beschermen, beschermen andere meer routinematige operationele informatie. Beveiligingsbenaderingen moeten dit onderscheid erkennen bij het aanpakken van aanvallen op geheimen. Om dit te bereiken is het noodzakelijk dat voor elk geheim uitgebreide metagegevens worden aangemaakt, waarin de bronnen die het beschermt, het prioriteitsniveau, de geautoriseerde toegang en andere relevante details gedetailleerd worden beschreven.

- Implementeer robuuste encryptie: Versterk uw versleutelingspraktijken: versleutel gevoelige gegevens met krachtige cryptografische methoden, vooral geheimen die in rust zijn en onderweg zijn.

- Verfijn de toegangscontrole: Pas het beginsel van de minste privileges rigoureus toe. Zorg ervoor dat de toegang tot geheimen streng wordt gecontroleerd en regelmatig wordt gecontroleerd. In Kubernetes wordt het beheer van de gegevenstoegang effectief bereikt via RBAC, dat toegang toewijst op basis van gebruikersrollen.

- Continue monitoring en auditing: Zet een robuust monitoringsysteem op om de toegang en het gebruik van geheimen te volgen. Implementeer audittrails om vast te leggen wie toegang heeft gehad tot welke gegevens en om eventuele onregelmatigheden snel op te sporen en erop te reageren.

- Maak gebruik van geautomatiseerde geheimentools: Maak gebruik van geautomatiseerde tools voor het beheren van geheimen, waaronder geautomatiseerde rotatie van geheimen en integratie met identiteitsbeheersystemen om de toegangscontrole te stroomlijnen. Implementeer bovendien geheime rotatie om uw managementpraktijken nog verder te verbeteren.

- Controleer het beleid regelmatig: Blijf op de hoogte van nieuwe bedreigingen en pas uw strategieën aan om een sterke verdediging te behouden tegen de zich ontwikkelende uitdagingen op het gebied van cyberbeveiliging.

Een einde maken aan valse positieven

Het minimaliseren van valse positieven bij het beheer van geheimen is van cruciaal belang voor het behoud van de operationele efficiëntie en om beveiligingsteams in staat te stellen zich te concentreren op authentieke bedreigingen. Hier volgen enkele praktische maatregelen om u te helpen dit doel te bereiken:

- Geavanceerde detectie-algoritmen: Door machine learning en contextanalyse van geheimen te gebruiken, kunnen echte geheimen van valse alarmen worden onderscheiden, waardoor de nauwkeurigheid van detectiesystemen wordt vergroot.

- Geavanceerde scanhulpmiddelen: Het implementeren van oplossingen die diverse detectietechnieken combineren, waaronder reguliere expressies, entropieanalyse en trefwoordmatching, kan het aantal valse positieven aanzienlijk verminderen.

- Regelmatige updates en feedbackloops: Door scantools up-to-date te houden met de nieuwste patronen en feedback van valse positieven op te nemen, kunt u het detectieproces verfijnen.

- Gebruik van geheimen controleren: Tools zoals Entro, die geheim gebruik in de supply chain en productie monitoren, kunnen verdacht gedrag identificeren. Dit helpt bij het begrijpen van de risicocontext rond elk geheim, waardoor valse positieven verder worden geëlimineerd. Dergelijk toezicht is van cruciaal belang bij het onderscheiden van daadwerkelijke dreigingen van goedaardige activiteiten, zodat beveiligingsteams zich op echte problemen kunnen concentreren.

Hoe een goede aanpak van geheimenbeheer eruit ziet

Een alomvattende benadering van geheimenbeheer overstijgt louter beschermende maatregelen en wordt ingebed in de IT-infrastructuur van een organisatie. Het begint met een fundamenteel begrip van wat een ‘geheim’ inhoudt en strekt zich uit tot hoe deze worden gegenereerd, opgeslagen en toegankelijk.

De juiste aanpak omvat het integreren van geheimenbeheer in de ontwikkelingslevenscyclus, waarbij ervoor wordt gezorgd dat geheimen geen bijzaak zijn, maar een fundamenteel onderdeel van de systeemarchitectuur. Dit omvat het gebruik van dynamische omgevingen waar geheimen niet hardgecodeerd zijn, maar tijdens runtime worden geïnjecteerd en waar de toegang rigoureus wordt gecontroleerd en bewaakt.

Zoals eerder vermeld, is het essentieel om elk geheim binnen uw organisatie te inventariseren en elk geheim te verrijken met context over welke bronnen ze beschermen en wie er toegang toe heeft.

Kluizen kunnen verkeerd worden geconfigureerd om gebruikers of identiteiten meer toegang te geven dan ze nodig hebben of om hen in staat te stellen risicovolle activiteiten uit te voeren, zoals het exporteren van geheimen uit de kluis. Voor een luchtdichte verdediging moet u alle geheimen op deze risico’s bewaken.

Het volgen van best practices op het gebied van geheimenbeheer gaat over het creëren van een cultuur van veiligheidsmindfulness, waarin elke stakeholder zich bewust is van de waarde en kwetsbaarheid van geheimen. Door een holistische en geïntegreerde aanpak te hanteren, kunnen organisaties ervoor zorgen dat hun geheimenbeheer robuust, veerkrachtig en aanpasbaar is aan het zich ontwikkelende cyberbeveiligingslandschap.

Gedachten scheiden

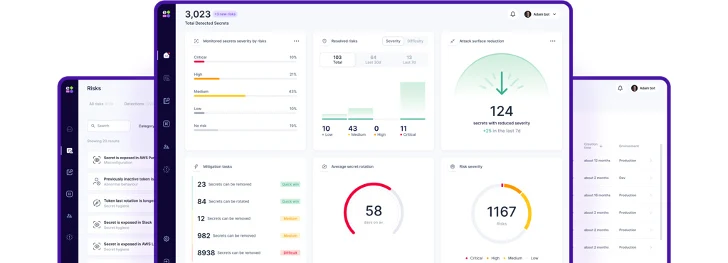

Bij het navigeren door het ingewikkelde domein van geheimenbeheer is het geen gemakkelijke taak om uitdagingen aan te gaan, van het versleutelen van Kubernetes-geheimen tot het verfijnen van toegangscontroles. Gelukkig komt Entro tussenbeide als een volledig contextplatform dat bedreven is in het aanpakken van deze complexiteiten, het beheren van geheime wildgroei en het uitvoeren van ingewikkelde geheime rotatieprocessen, terwijl het tegelijkertijd waardevolle inzichten biedt voor weloverwogen besluitvorming.

Bezorgd over valse positieven die uw team overspoelen? De geavanceerde monitoringmogelijkheden van Entro zijn gericht op echte bedreigingen en doorbreken de wirwar van valse alarmen. Entro integreert naadloos proactieve strategieën en biedt een uniforme interface voor uitgebreide geheime ontdekking, prioritering en risicobeperking.

Klaar om een revolutie teweeg te brengen in uw aanpak van geheimenbeheer en afscheid te nemen van zorgen? Boek een demo om de transformerende impact van Entro op de praktijken van uw organisatie te verkennen.