Cybersecurity-onderzoekers hebben vier kwaadaardige NuGet-pakketten ontdekt die zijn ontworpen om ontwikkelaars van ASP.NET-webapplicaties te targeten om gevoelige gegevens te stelen.

De campagne, ontdekt door Socket, exfiltreert ASP.NET Identity-gegevens, inclusief gebruikersaccounts, roltoewijzingen en toestemmingstoewijzingen, en manipuleert autorisatieregels om persistente achterdeurtjes in slachtofferapplicaties te creëren.

De namen van de pakketten staan hieronder vermeld –

- NCryptYo

- DOMOAuth2_

- IRAOAuth2.0

- SimpleWriter_

De NuGet-pakketten zijn tussen 12 en 21 augustus 2024 in de repository gepubliceerd door een gebruiker genaamd hamzazaheer. Ze zijn sindsdien uit de repository verwijderd na verantwoorde openbaarmaking, maar niet voordat ze meer dan 4.500 downloads hadden opgeleverd.

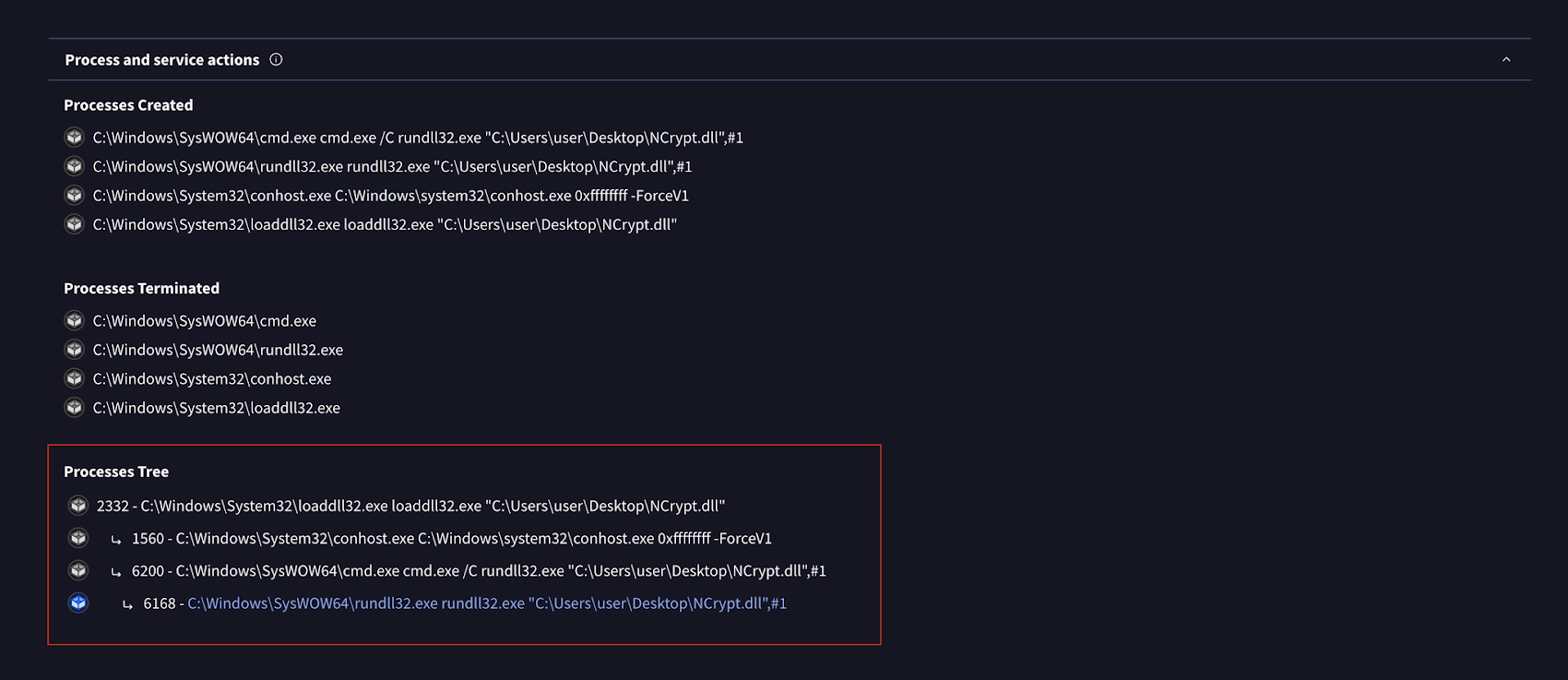

Volgens het software supply chain-beveiligingsbedrijf fungeert NCryptYo als een dropper in de eerste fase die een lokale proxy op localhost:7152 opzet die verkeer doorstuurt naar een door de aanvaller bestuurde command-and-control (C2)-server waarvan het adres tijdens runtime dynamisch wordt opgehaald. Het is vermeldenswaard dat NCryptYo zich probeert voor te doen als het legitieme NCrypto-pakket.

DOMOAuth2_ en IRAOAuth2.0 stelen identiteitsgegevens en backdoor-apps, terwijl SimpleWriter_ onvoorwaardelijke mogelijkheden voor het schrijven van bestanden en verborgen procesuitvoeringsmogelijkheden biedt, terwijl het zichzelf presenteert als een hulpprogramma voor PDF-conversie. Een analyse van de metagegevens van pakketten heeft identieke bouwomgevingen aan het licht gebracht, wat aangeeft dat de campagne het werk is van één enkele bedreigingsacteur.

“NCryptYo is een fase-1-executie-on-load dropper”, zegt beveiligingsonderzoeker Kush Pandya. “Wanneer de assembly wordt geladen, installeert de statische constructor JIT-compiler-hooks die ingebedde payloads decrypteren en een stage-2 binary inzetten – een localhost-proxy op poort 7152 die verkeer doorstuurt tussen de begeleidende pakketten en de externe C2-server van de aanvaller, waarvan het adres tijdens runtime dynamisch wordt opgelost.”

Zodra de proxy actief is, beginnen DOMOAuth2_ en IRAOAuth2.0 met het verzenden van de ASP.NET-identiteitsgegevens via de lokale proxy naar de externe infrastructuur. De C2-server reageert met autorisatieregels die vervolgens door de applicatie worden verwerkt om een permanente achterdeur te creëren door zichzelf beheerdersrollen toe te kennen, toegangscontroles aan te passen of beveiligingscontroles uit te schakelen. SimpleWriter_ schrijft op zijn beurt door de bedreigingsactor gecontroleerde inhoud naar schijf en voert het verwijderde binaire bestand uit met verborgen vensters.

Het is niet precies duidelijk hoe gebruikers worden misleid om deze pakketten te downloaden, omdat de aanvalsketen pas in werking treedt nadat ze alle vier zijn geïnstalleerd.

“Het doel van de campagne is niet om de machine van de ontwikkelaar rechtstreeks in gevaar te brengen, maar om de applicaties die ze bouwen in gevaar te brengen”, legt Pandya uit. “Door de autorisatielaag tijdens de ontwikkeling te controleren, krijgt de bedreigingsacteur toegang tot ingezette productieapplicaties.”

“Wanneer het slachtoffer zijn ASP.NET-applicatie met de kwaadaardige afhankelijkheden implementeert, blijft de C2-infrastructuur actief in productie, waarbij voortdurend toestemmingsgegevens worden geëxfiltreerd en gewijzigde autorisatieregels worden geaccepteerd. De bedreigingsacteur of een koper kan zichzelf vervolgens toegang op beheerdersniveau verlenen tot elke geïmplementeerde instantie.”

De onthulling komt op het moment dat Tenable details openbaar maakte van een kwaadaardig npm-pakket genaamd ambar-src dat meer dan 50.000 downloads verzamelde voordat het uit het JavaScript-register werd verwijderd. Het werd op 13 februari 2026 geüpload naar npm.

Het pakket maakt gebruik van de preinstall-scripthook van npm om tijdens de installatie de uitvoering van kwaadaardige code in index.js te activeren. De malware is ontworpen om een oneliner-opdracht uit te voeren die verschillende payloads verkrijgt van het domein “x-ya(.)ru” op basis van het besturingssysteem –

- Op Windows downloadt en voert het een bestand uit met de naam msinit.exe dat gecodeerde shellcode bevat, die wordt gedecodeerd en in het geheugen wordt geladen.

- Op Linux haalt het een bash-script op en voert het uit. Het bash-script haalt vervolgens een andere payload op van dezelfde server, een ELF-binair bestand dat werkt als een op SSH gebaseerde reverse shell-client.

- Op macOS haalt het een ander script op dat osascript gebruikt om JavaScript uit te voeren, dat verantwoordelijk is voor het laten vallen van Apfell, een JavaScript for Automation (JXA)-agent die deel uitmaakt van het Mythic C2-framework en die verkenningen kan uitvoeren, schermafbeeldingen kan verzamelen, gegevens uit Google Chrome kan stelen en systeemwachtwoorden kan vastleggen door een valse prompt weer te geven.

“Het maakt gebruik van meerdere technieken om detectie te omzeilen en dropt open-source malware met geavanceerde mogelijkheden, gericht op ontwikkelaars op Windows-, Linux- en macOS-hosts”, aldus het bedrijf.

Zodra de gegevens zijn verzameld, worden deze naar een Yandex Cloud-domein door de aanvaller geëxfiltreerd in een poging om op te gaan in legitiem verkeer en te profiteren van het feit dat vertrouwde services minder snel worden geblokkeerd binnen bedrijfsnetwerken.

Ambar-src wordt beschouwd als een meer volwassen variant van eslint-verify-plugin, een ander frauduleus npm-pakket dat onlangs door JFrog werd gemarkeerd als het droppen van Mythic agenten Poseidon en Apfell op Linux- en macOS-systemen.

“Als dit pakket op een computer wordt geïnstalleerd of draait, moet dat systeem als volledig gecompromitteerd worden beschouwd”, aldus Tenable. “Hoewel het pakket moet worden verwijderd, moet u er rekening mee houden dat, omdat een externe entiteit mogelijk de volledige controle over de computer heeft verkregen, het verwijderen van het pakket niet de eliminatie van alle resulterende kwaadaardige software garandeert.”