Cybersecurity-onderzoekers hebben details onthuld van een kwaadaardige Go-module die is ontworpen om wachtwoorden te verzamelen, permanente toegang via SSH te creëren en een Linux-achterdeur met de naam Rekoobe te leveren.

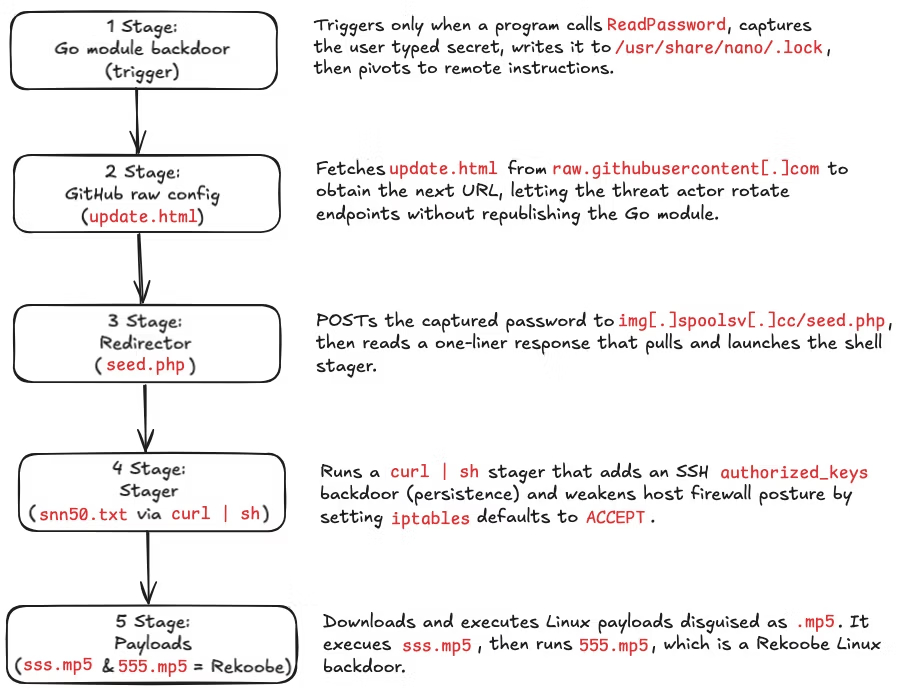

De Go-module, github(.)com/xinfeisoft/crypto, imiteert de legitieme “golang.org/x/crypto”-codebase, maar injecteert kwaadaardige code die verantwoordelijk is voor het exfiltreren van geheimen die zijn ingevoerd via terminalwachtwoordprompts naar een extern eindpunt, haalt als antwoord een shell-script op en voert het uit.

“Deze activiteit past bij naamruimteverwarring en imitatie van de legitieme golang.org/x/crypto-subrepository (en zijn GitHub-spiegel github.com/golang/crypto)”, zei Socket-beveiligingsonderzoeker Kirill Boychenko. “Het legitieme project identificeert go.googlesource.com/crypto als canoniek en behandelt GitHub als een spiegel, een onderscheid dat de bedreigingsacteur misbruikt om github.com/xinfeisoft/crypto er routinematig uit te laten zien in afhankelijkheidsgrafieken.”

Concreet is de achterdeur in het bestand “ssh/terminal/terminal.go” geplaatst, zodat elke keer dat een slachtoffertoepassing ReadPassword() aanroept – een functie die zogenaamd bedoeld is om invoer zoals wachtwoorden van een terminal te lezen – ervoor zorgt dat die informatie interactieve geheimen vastlegt.

De belangrijkste verantwoordelijkheid van het gedownloade script is om te functioneren als een Linux-stager, het toevoegen van de SSH-sleutel van een bedreigingsacteur aan het bestand “/home/ubuntu/.ssh/authorized_keys”, het standaardbeleid van iptables in te stellen op ACCEPT in een poging de firewallbeperkingen te versoepelen, en extra payloads van een externe server op te halen terwijl ze worden vermomd met de .mp5-extensie.

Van de twee payloads is er één een helper die de internetverbinding test en probeert te communiceren met een IP-adres (“154.84.63(.)184”) via TCP-poort 443. Het programma functioneert waarschijnlijk als een recon of loader, merkte Socket op.

De tweede gedownloade payload blijkt Rekoobe te zijn, een bekende Linux-trojan die al sinds 2015 in het wild wordt gedetecteerd. De achterdeur kan opdrachten ontvangen van een door een aanvaller bestuurde server om meer payloads te downloaden, bestanden te stelen en een omgekeerde shell uit te voeren. Nog in augustus 2023 is Rekoobe in gebruik genomen door Chinese natiestaatgroepen zoals APT31.

Hoewel het pakket nog steeds vermeld staat op pkg.go.dev, heeft het Go-beveiligingsteam stappen ondernomen om het pakket als kwaadaardig te blokkeren.

“Deze campagne zal zich waarschijnlijk herhalen omdat het patroon weinig moeite kost en veel impact heeft: een lookalike-module die een hoogwaardige grens (ReadPassword) vasthaakt, GitHub Raw als roterende aanwijzer gebruikt en vervolgens draait naar curl | sh-staging en levering van Linux-payloads, “zei Boychenko.

“Verdedigers moeten anticiperen op vergelijkbare supply chain-aanvallen gericht op andere ‘credential edge’-bibliotheken (SSH-helpers, CLI-authenticatieprompts, databaseconnectors) en meer indirecte acties via hostingoppervlakken om de infrastructuur te roteren zonder de code opnieuw te publiceren.”