Cybersecurity-onderzoekers hebben een kwaadaardige Google Chrome-extensie ontdekt die is ontworpen om gegevens te stelen die verband houden met Meta Business Suite en Facebook Business Manager.

De extensie, genaamd CL Suite door @CLMasters (ID: jkphinfhmfkckkcnifhjiplhfoiefffl), wordt op de markt gebracht als een manier om Meta Business Suite-gegevens te schrapen, verificatiepop-ups te verwijderen en tweefactorauthenticatiecodes (2FA) te genereren. De extensie heeft op het moment van schrijven 33 gebruikers. Het werd voor het eerst geüpload naar de Chrome Web Store op 1 maart 2025.

De browser add-on exfiltreert echter ook TOTP-codes voor Facebook- en Meta Business-accounts, Business Manager-contactlijsten en analysegegevens naar de infrastructuur die wordt beheerd door de bedreigingsacteur, aldus Socket.

“De extensie vraagt om brede toegang tot meta.com en facebook.com en beweert in zijn privacybeleid dat 2FA-geheimen en Business Manager-gegevens lokaal blijven”, aldus beveiligingsonderzoeker Kirill Boychenko.

“In de praktijk verzendt de code TOTP-seeds en huidige eenmalige beveiligingscodes, Meta Business ‘People’ CSV-exports en Business Manager-analysegegevens naar een backend bij getauth(.)pro, met een optie om dezelfde payloads door te sturen naar een Telegram-kanaal dat wordt beheerd door de bedreigingsacteur.’

Door zich te richten op gebruikers van Meta Business Suite en Facebook Business Manager heeft de bedreigingsacteur achter de operatie de extensie gebruikt om gegevens te verzamelen en te exfiltreren zonder medeweten of toestemming van de gebruikers.

Hoewel de extensie geen mogelijkheden heeft om wachtwoordgerelateerde informatie te stelen, kan de aanvaller dergelijke informatie vooraf verkrijgen uit andere bronnen, zoals infostealer-logboeken of credentialdumps, en vervolgens de gestolen codes gebruiken om ongeautoriseerde toegang te krijgen tot de accounts van de slachtoffers.

Hieronder vindt u de volledige reikwijdte van de mogelijkheden van de kwaadaardige add-on:

- TOTP-zaad (een unieke, alfanumerieke code die wordt gebruikt om op tijd gebaseerde eenmalige wachtwoorden te genereren) en 2FA-code stelen

- Target de weergave ‘Mensen’ van Business Manager door naar facebook(.)com en meta(.)com te navigeren en een CSV-bestand samen te stellen met namen, e-mailadressen, rollen en machtigingen, en hun status en toegangsgegevens.

- Inventariseer entiteiten op Bedrijfsmanager-niveau en hun gekoppelde activa en bouw een CSV-bestand op met de ID’s en namen van Bedrijfsmanager, bijgevoegde advertentieaccounts, verbonden pagina’s en activa, en facturerings- en betalingsconfiguratiegegevens.

Socket waarschuwde dat de extensie, ondanks het lage aantal installaties, de bedreigingsactor voldoende informatie geeft om waardevolle doelen te identificeren en vervolgaanvallen uit te voeren.

“CL Suite van @CLMasters laat zien hoe een smalle browserextensie data scraping kan herverpakken als een ’tool’ voor Meta Business Suite en Facebook Business Manager”, aldus Boychenko.

“De extractie van mensen, Business Manager-analyses, pop-uponderdrukking en het genereren van 2FA in de browser zijn geen neutrale productiviteitsfuncties, het zijn speciaal gebouwde scrapers voor hoogwaardige meta-oppervlakken die contactlijsten verzamelen, toegang krijgen tot metadata en 2FA-materiaal rechtstreeks vanaf geverifieerde pagina’s.”

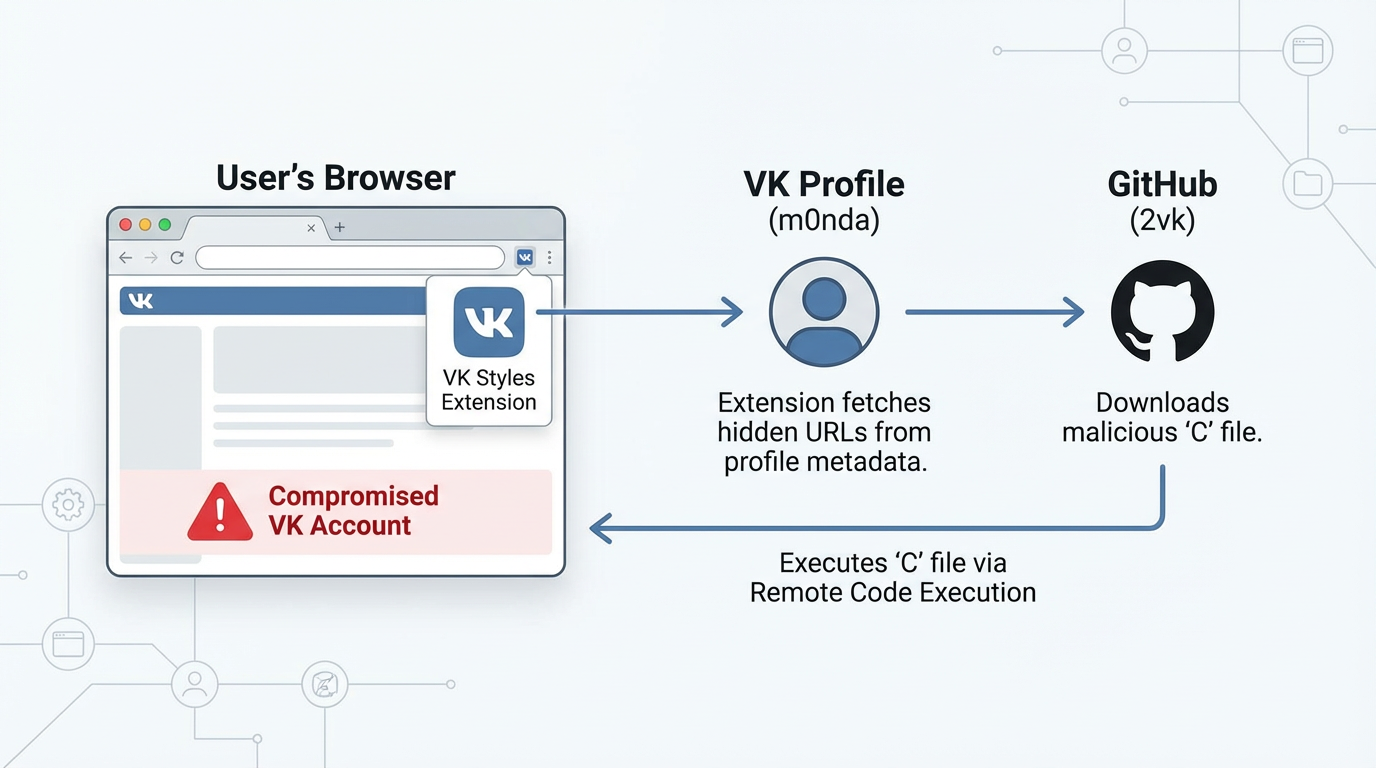

Chrome-extensies kapen VKontakte-accounts

De onthulling komt nadat Koi Security ontdekte dat de accounts van ongeveer 500.000 VKontakte-gebruikers stilletjes zijn gekaapt via Chrome-extensies die zich voordoen als VK-aanpassingstools. De grootschalige campagne heeft de codenaam gekregen VK-stijlen.

De malware die in de extensies is ingebed, is ontworpen om actieve accountmanipulatie uit te voeren door gebruikers automatisch te abonneren op de VK-groepen van de aanvaller, de accountinstellingen elke 30 dagen opnieuw in te stellen om de gebruikersvoorkeuren te overschrijven, Cross-Site Request Forgery (CSRF)-tokens te manipuleren om de beveiligingsmaatregelen van VK te omzeilen en aanhoudende controle te behouden.

De activiteit is terug te voeren op een bedreigingsacteur die opereert onder de GitHub-gebruikersnaam 2vk, die op VK’s eigen sociale netwerk heeft vertrouwd om kwaadaardige ladingen te verspreiden en een volgersbestand op te bouwen via gedwongen abonnementen. De namen van de extensies staan hieronder vermeld –

- VK Styles – Thema’s voor vk.com (ID: ceibjdigmfbbgcpkkdpmjokkokklodmc)

- VK Music – audiobeveiliging (ID: mflibpdjoodmoppignjhciadahapkoch)

- Muziekdownloader – VKsaver (ID: lgakkahjfibfgmacigibnhcgepajgfdb)

- vksaver – muziekbeveiliging vk (ID: bndkfmmbidllaiccmpnbdonijmicaafn)

- VKfeed – Download muziek en video van VK (ID: pcdgkgbadeggbnodegejccjffnoakcoh)

Een van de bepalende kenmerken van de campagne is het gebruik van de HTML-metagegevenstags (“vk(.)com/m0nda”) van een VK-profiel als dead drop-resolver om de payload-URL’s van de volgende fase te verbergen en zo detectie te omzeilen. De payload van de volgende fase wordt gehost in een openbare opslagplaats met de naam “-” die is gekoppeld aan 2vk. In de payload zit versluierd JavaScript dat in elke VK-pagina wordt geïnjecteerd die het slachtoffer bezoekt.

De repository is op het moment van schrijven nog steeds toegankelijk, waarbij het bestand, simpelweg genaamd “C”, in totaal 17 commits ontving tussen juni 2025 en januari 2026, terwijl de operator de functionaliteit verfijnde en toevoegde.

“Elke commit getuigt van doelbewuste verfijning”, zegt veiligheidsonderzoeker Ariel Cohen. “Dit is geen slordige malware; het is een onderhouden softwareproject met versiebeheer, testen en iteratieve verbeteringen.”

VK Styles heeft vooral Russischtalige gebruikers getroffen, die de belangrijkste demografische groep van VK vormen, maar ook gebruikers in Oost-Europa, Centraal-Azië en Russische diasporagemeenschappen wereldwijd. Er wordt aangenomen dat de campagne actief is sinds ten minste 22 juni 2025, toen de eerste versie van de payload naar de ‘-‘-repository werd gepusht.

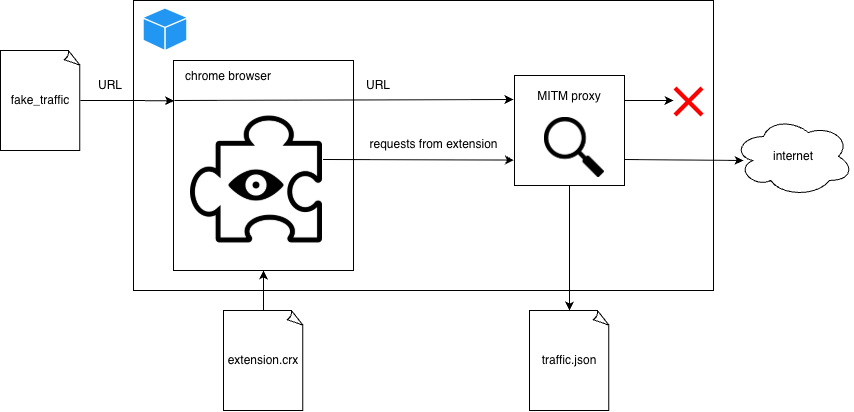

Valse AI Chrome-extensies stelen inloggegevens en e-mails

De bevindingen vallen ook samen met de ontdekking van een andere gecoördineerde campagne genaamd AiFramewaar een cluster van 32 browser-add-ons, geadverteerd als kunstmatige intelligentie (AI)-assistenten voor samenvattingen, chatten, schrijven en Gmail-ondersteuning, worden gebruikt om gevoelige gegevens over te hevelen. Deze extensies zijn gezamenlijk door meer dan 260.000 gebruikers geïnstalleerd.

“Hoewel deze tools op het eerste gezicht legitiem lijken, verbergen ze een gevaarlijke architectuur: in plaats van de kernfunctionaliteit lokaal te implementeren, integreren ze externe, servergestuurde interfaces in door extensies gecontroleerde oppervlakken en fungeren ze als bevoorrechte proxy’s, waardoor externe infrastructuur toegang krijgt tot gevoelige browsermogelijkheden”, aldus LayerX-onderzoeker Natalie Zargarov.

De namen van de kwaadaardige extensies zijn als volgt:

- AI-assistent (ID: nlhpidbjmmffhoogcennoiopekbiglbp)

- Lama (ID: gcfianbpjcfkafpiadmheejkokcmdkjl)

- Gemini AI zijbalk (ID: fppbiomdkfbhgjjdmojlogeceejinadg)

- AI-zijbalk (ID: djhjckkfgancelbmgcamjimgphaphjdl)

- ChatGPT zijbalk (ID: llojfncgbabajmdglnkbhmiebiinohek)

- AI-zijbalk (ID: gghdfkafnhfpaooiolhncejnlgglhkhe)

- Grok (ID: cgmmcoandmabammnhfnjcakdeejbfimn)

- Vragenchat Gpt (ID: phiphcloddhmndjbdedgfbglhpkjcffh)

- ChatGBT (ID: pgfibniplgcnccdnkhblpmmlfodijppg)

- Chatbot GPT (ID: nkgbfengofophpmonladgaldioelckbe)

- Grok Chatbot (ID: gcdfailafdfjbailcdcbjmeginhncjkb)

- Chat met Gemini (ID: ebmmjmakencgmgoijdfnbailknaaiffh)

- XAI (ID: baonbjckakcpgliaafcodddkoednpjgf)

- Google Gemini (ID: fdlagfnfaheppaigholhoojabfaapnhb)

- Vraag Gemini (ID: gnaekhndaddbimfllbgmecjijbbfpabc)

- AI Lettergenerator (ID: hgnjolbjpjmhepcbjgeeallnamkjnfgi)

- AI-berichtengenerator (ID: lodlcpnbppgipaimgbjgniokjcnpiiad)

- AI-vertaler (ID: cmpmhhjahlioglkleiofbjodhhiejhei)

- AI voor vertaling (ID: bilfflcophfehljhpnklmcelkoiffapb)

- AI Sollicitatiebriefgenerator (ID: cicjlpmjmimeoempffghfglndokjihhn)

- AI Image Generator Chat GPT (ID: ckneindgfbjnbbiggcmnjeofelhflhaj)

- Ai Wallpaper Generator (ID: dbclhjpifdfkofnmjfpheiondafpkoed)

- Ai-beeldgenerator (ID: ecikmpoikkcelnakpgaeplcjoickgacj)

- DeepSeek-download (ID: kepibgehhljlecgaeihhnmibnmikbnga)

- AI-e-mailschrijver (ID: ckicoadchmmndbakbokhapncehanaeni)

- E-mailgenerator AI (ID: fnjinbdmidgjkpmlihcginjipjaoapol)

- DeepSeek-chat (ID: gohgeedemmaohocbaccllpkabadoogpl)

- ChatGPT-afbeeldingsgenerator (ID: flnecpdpbhdblkpnegekobahlijbmfok)

- ChatGPT Vertalen (ID: acaeafediijmccnjlokgcdiojiljfpbe)

- AI GPT (ID: kblengdlefjpjkekanpoidgoghdngdgl)

- ChatGPT-vertaling (ID: idhknpoceajhnjokpnbicildeoligdgh)

- Chat GPT voor Gmail (ID: fpmkabpaklbhbhegegapfkenkmpipick)

Eenmaal geïnstalleerd, geven deze extensies een iframe-overlay op volledig scherm weer die verwijst naar een extern domein (“claude.tapnetic(.)pro”), waardoor de aanvallers op afstand nieuwe mogelijkheden kunnen introduceren zonder dat een update van de Chrome Web Store nodig is. Op instructie van het iframe doorzoeken de add-ons het actieve browsertabblad en roepen een inhoudsscript op om leesbare artikelinhoud te extraheren met behulp van de Readability-bibliotheek van Mozilla.

De malware ondersteunt ook de mogelijkheid om spraakherkenning te starten en het resulterende transcript naar de externe pagina te exfiltreren. Bovendien bevat een kleiner aantal extensies functionaliteit om Gmail specifiek te targeten door zichtbare e-mailinhoud rechtstreeks vanuit het documentobjectmodel (DOM) te lezen wanneer een slachtoffer mail.google(.)com bezoekt.

“Wanneer Gmail-gerelateerde functies zoals AI-ondersteunde antwoorden of samenvattingen worden opgeroepen, wordt de geëxtraheerde e-mailinhoud doorgegeven aan de logica van de extensie en verzonden naar een backend-infrastructuur van derden die wordt beheerd door de extensie-operator”, aldus LayerX. “Als gevolg hiervan kunnen de tekst van e-mailberichten en gerelateerde contextuele gegevens buiten het apparaat, buiten de beveiligingsgrenzen van Gmail, naar externe servers worden verzonden.”

287 Chrome-extensies exfiltreren de browsegeschiedenis

De ontwikkelingen laten zien hoe webbrowser-extensies steeds vaker worden misbruikt door kwaadwillende actoren om gevoelige gegevens te verzamelen en te exfiltreren door ze door te geven als schijnbaar legitieme tools en hulpprogramma’s.

Een rapport dat vorige week door Q Continuum werd gepubliceerd, vond een enorme verzameling van 287 Chrome-extensies die de browsegeschiedenis exfiltreren naar datamakelaars. Deze extensies hebben 37,4 miljoen installaties opgeleverd, wat neerkomt op ongeveer 1% van de wereldwijde Chrome-gebruikersbasis.

“In het verleden is aangetoond dat Chrome-extensies worden gebruikt om de browsergeschiedenis van gebruikers te exfiltreren, die vervolgens wordt verzameld door datamakelaars zoals Soortgelijkeweb en Alexa”, aldus de onderzoeker.

Gezien de risico’s die dit met zich meebrengt, wordt gebruikers aangeraden een minimalistische aanpak te hanteren door alleen noodzakelijke, goed beoordeelde tools uit officiële winkels te installeren. Het is ook essentieel om geïnstalleerde extensies periodiek te controleren op tekenen van kwaadaardig gedrag of buitensporige toestemmingsverzoeken.

Andere manieren waarop gebruikers en organisaties voor een betere beveiliging kunnen zorgen, zijn onder meer het gebruik van afzonderlijke browserprofielen voor gevoelige taken en het implementeren van toelatingslijsten voor extensies om schadelijke of niet-conforme extensies te blokkeren.