Android-smartphonegebruikers in India zijn het doelwit van een nieuwe malwarecampagne die social engineering-lokmiddelen gebruikt om frauduleuze apps te installeren die gevoelige gegevens kunnen verzamelen.

“Met behulp van sociale mediaplatforms zoals WhatsApp en Telegram verzenden aanvallers berichten die zijn ontworpen om gebruikers ertoe te verleiden een kwaadaardige app op hun mobiele apparaat te installeren door zich voor te doen als legitieme organisaties, zoals banken, overheidsdiensten en nutsbedrijven”, aldus Abhishek Pustakala, onderzoekers van Microsoft Threat Intelligence. Harshita Tripathi en Shivag Desai zeiden dit maandag in een analyse.

Het uiteindelijke doel van de operatie is het vastleggen van bankgegevens, betaalkaartinformatie, accountgegevens en andere persoonlijke gegevens.

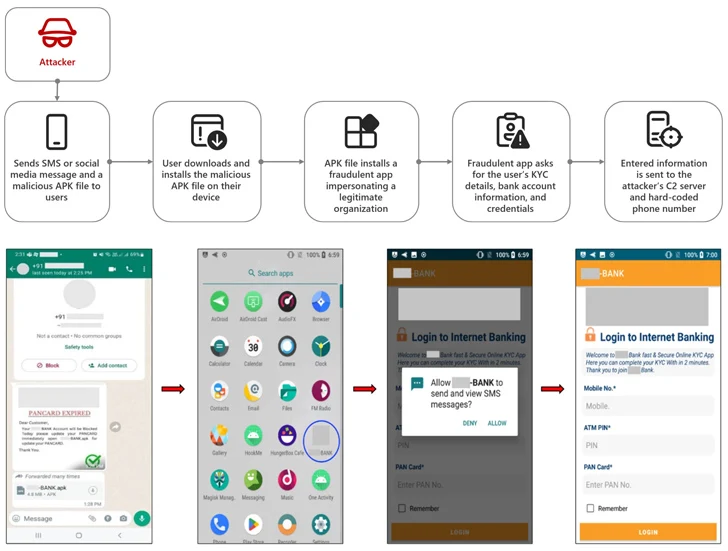

De aanvalsketens omvatten het delen van kwaadaardige APK-bestanden via berichten op sociale media die op WhatsApp en Telegram worden verzonden door ze ten onrechte voor te stellen als bank-apps en een gevoel van urgentie op te wekken door te beweren dat de bankrekeningen van de doelwitten zullen worden geblokkeerd tenzij ze hun permanente rekeningnummer (PAN) bijwerken. ) uitgegeven door de Indiase afdeling inkomstenbelasting via de nep-app.

Bij installatie spoort de app het slachtoffer aan om zijn bankrekeninggegevens, de pincode van zijn debetkaart, PAN-kaartnummers en inloggegevens voor online bankieren in te voeren, die vervolgens worden verzonden naar een door een acteur bestuurde command-and-control (C2)-server en een harde schijf. gecodeerd telefoonnummer.

“Zodra alle gevraagde gegevens zijn ingediend, verschijnt er een verdachte opmerking waarin staat dat de gegevens worden geverifieerd om KYC bij te werken”, aldus de onderzoekers.

“De gebruiker wordt geïnstrueerd om 30 minuten te wachten en de app niet te verwijderen of te verwijderen. Bovendien heeft de app de functionaliteit om het pictogram ervan te verbergen, waardoor het van het startscherm van het apparaat van de gebruiker verdwijnt terwijl het nog steeds op de achtergrond actief is.”

Een ander opvallend aspect van de malware is dat het de gebruiker vraagt toestemming te geven om sms-berichten te lezen en te verzenden, waardoor het eenmalige wachtwoorden (OTP’s) kan onderscheppen en de berichten van de slachtoffers via sms naar het telefoonnummer van de bedreiging kan sturen.

Varianten van de door Microsoft ontdekte banktrojan blijken ook creditcardgegevens te stelen, samen met persoonlijk identificeerbare informatie (PII) en inkomende sms-berichten, waardoor nietsvermoedende gebruikers worden blootgesteld aan financiële fraude.

Het is echter vermeldenswaard dat gebruikers, om deze aanvallen succesvol te laten zijn, de optie moeten inschakelen om apps van onbekende bronnen buiten de Google Play Store te installeren.

“Trojan-infecties voor mobiel bankieren kunnen aanzienlijke risico’s met zich meebrengen voor de persoonlijke informatie, privacy, apparaatintegriteit en financiële veiligheid van gebruikers”, aldus de onderzoekers. “Deze bedreigingen kunnen zich vaak vermommen als legitieme apps en social engineering-tactieken inzetten om hun doelen te bereiken en gevoelige gegevens en financiële activa van gebruikers te stelen.”

De ontwikkeling komt omdat het Android-ecosysteem ook is aangevallen door de SpyNote-trojan, die zich op Roblox-gebruikers heeft gericht onder het mom van een mod om gevoelige informatie over te hevelen.

In een ander geval worden nepwebsites voor volwassenen gebruikt als lokmiddel om gebruikers te verleiden de Android-malware Enchant te downloaden, die zich specifiek richt op het stelen van gegevens uit cryptocurrency-portefeuilles.

“Enchant-malware gebruikt de toegankelijkheidsservicefunctie om specifieke cryptocurrency-portefeuilles te targeten, waaronder imToken, OKX, Bitpie Wallet en TokenPocket-portemonnee”, aldus Cyble in een recent rapport.

“Het voornaamste doel is het stelen van kritieke informatie, zoals portemonnee-adressen, geheugensteuntjes, details van portemonnee-items, portemonnee-wachtwoorden en privésleutels van aangetaste apparaten.”

Vorige maand ontdekte Doctor Web verschillende kwaadaardige apps in de Google Play Store die opdringerige advertenties vertoonden (HiddenAds), gebruikers abonneerden op premiumdiensten zonder hun medeweten of toestemming (Joker) en investeringsfraude promootten door zich voor te doen als handelssoftware (FakeApp).

De aanval van Android-malware heeft Google ertoe aangezet nieuwe beveiligingsfuncties aan te kondigen, zoals realtime scannen op codeniveau voor nieuw aangetroffen apps. Het lanceerde ook beperkte instellingen met Android 13 die apps verbieden toegang te krijgen tot kritieke apparaatinstellingen (bijvoorbeeld toegankelijkheid), tenzij dit expliciet door de gebruiker is ingeschakeld.

Het is niet alleen Google. Samsung heeft eind oktober 2023 een nieuwe Auto Blocker-optie onthuld die app-installaties van andere bronnen dan de Google Play Store en Galaxy Store verhindert, en schadelijke opdrachten en software-installaties via de USB-poort blokkeert.

Om te voorkomen dat kwaadaardige software wordt gedownload van Google Play en andere vertrouwde bronnen, wordt gebruikers geadviseerd om de legitimiteit van de app-ontwikkelaars te controleren, beoordelingen nauwkeurig te onderzoeken en de door de apps gevraagde toestemmingen te controleren.