De Noord-Koreaanse dreigingsactor, bekend als ScarCruft, is toegeschreven aan een nieuwe reeks tools, waaronder een achterdeur die Zoho WorkDrive gebruikt voor command-and-control (C2)-communicatie om meer ladingen op te halen en een implantaat dat verwijderbare media gebruikt om commando’s door te geven en lucht-gap-netwerken te doorbreken.

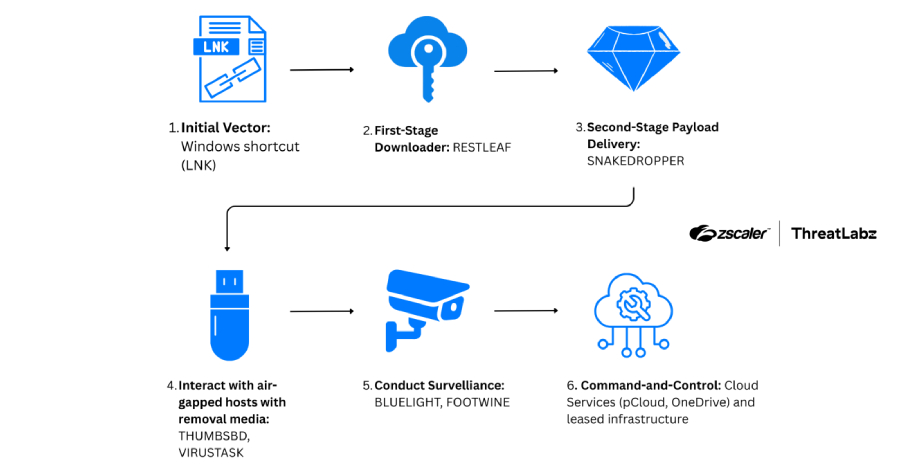

De campagne, met codenaam Robijnrode trui van Zscaler ThreatLabz, omvat de inzet van malwarefamilies, zoals RESTLEAF, SNAKEDROPPER, THUMBSBD, VIRUSTASK, FOOTWINE en BLUELIGHT om de surveillance op het systeem van een slachtoffer te vergemakkelijken. Het werd in december 2025 ontdekt door het cyberbeveiligingsbedrijf.

“Wanneer een slachtoffer in de Ruby Jumper-campagne een kwaadaardig LNK-bestand opent, start het een PowerShell-opdracht en scant het de huidige map om zichzelf te lokaliseren op basis van de bestandsgrootte”, aldus beveiligingsonderzoeker Seongsu Park. “Vervolgens haalt het PowerShell-script dat door het LNK-bestand wordt gelanceerd meerdere ingebedde payloads uit vaste offsets binnen die LNK, inclusief een lokdocument, een uitvoerbare payload, een extra PowerShell-script en een batchbestand.”

Een van de lokdocumenten die in de campagne zijn gebruikt, toont een artikel over het Palestina-Israël-conflict dat uit een Noord-Koreaanse krant in het Arabisch is vertaald.

Alle drie de resterende payloads worden gebruikt om de aanval geleidelijk naar de volgende fase te verplaatsen, waarbij het batchscript PowerShell start, dat op zijn beurt verantwoordelijk is voor het laden van shellcode die de payload bevat na het decoderen ervan. De uitvoerbare Windows-payload, genaamd RESTLEAF, wordt in het geheugen gegenereerd en maakt gebruik van Zoho WorkDrive voor C2. Dit is de eerste keer dat de bedreigingsacteur de cloudopslagservice misbruikt in zijn aanvalscampagnes.

Zodra het met succes is geverifieerd bij de Zoho WorkDrive-infrastructuur door middel van een geldig toegangstoken, downloadt RESTLEAF shellcode, die vervolgens wordt uitgevoerd via procesinjectie, wat uiteindelijk leidt tot de implementatie van SNAKEDROPPER, die de Ruby-runtime installeert, persistentie instelt met behulp van een geplande taak, en THUMBSBD en VIRUSTASK verwijdert.

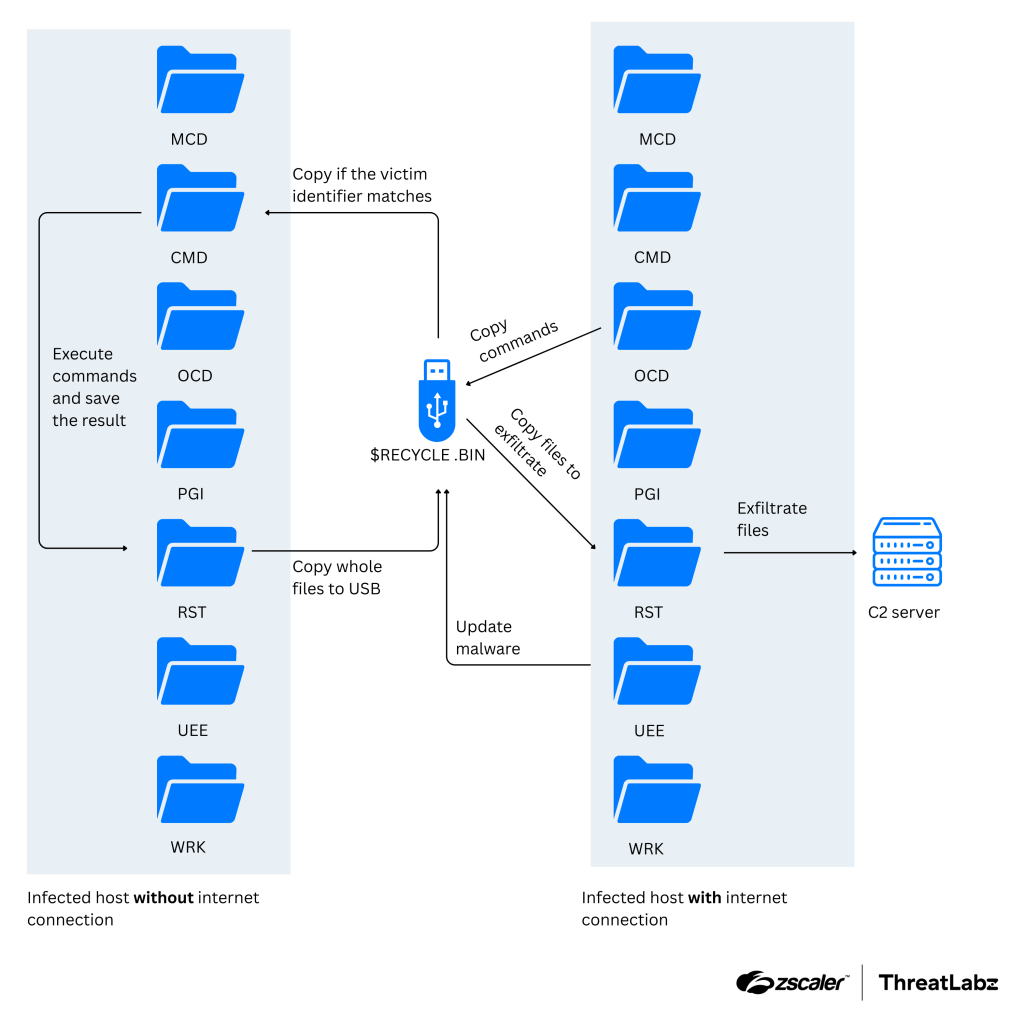

THUMBSBD, dat is vermomd als een Ruby-bestand en verwijderbare media gebruikt om opdrachten door te geven en gegevens over te dragen tussen op internet aangesloten en air-gapped systemen. Het is in staat systeeminformatie te verzamelen, een secundaire payload van een externe server te downloaden, bestanden te exfiltreren en willekeurige opdrachten uit te voeren. Als de aanwezigheid van verwijderbare media wordt gedetecteerd, creëert de malware een verborgen map en gebruikt deze om door de operator uitgegeven opdrachten uit te voeren of uitvoeruitvoer op te slaan.

Een van de door THUMBSBD geleverde payloads is FOOTWINE, een gecodeerde payload met een geïntegreerde shellcode-launcher die is uitgerust met keylogging en audio- en video-opnamemogelijkheden om surveillance uit te voeren. Het communiceert met een C2-server via een aangepast binair protocol via TCP. De volledige reeks opdrachten die door de malware worden ondersteund, is als volgt:

- smvoor interactieve opdrachtshell

- FMvoor het manipuleren van bestanden en mappen

- gmvoor het beheren van plug-ins en configuratie

- rmvoor het wijzigen van het Windows-register

- p.mvoor het opsommen van lopende processen

- dmvoor het maken van schermafbeeldingen en het vastleggen van toetsaanslagen

- cmvoor het uitvoeren van audio- en videobewaking

- s_dvoor het ontvangen van batchscriptinhoud van de C2-server, het opslaan ervan in het bestand %TEMP%\SSMMHH_DDMMYYYY.bat en het uitvoeren ervan

- pxmvoor het opzetten van een proxyverbinding en het bidirectioneel doorgeven van verkeer.

- (bestandspad)voor het laden van een bepaalde DLL

THUMBSBD is ook ontworpen om BLUELIGHT te verspreiden, een achterdeur die eerder al sinds 2021 aan ScarCruft werd toegeschreven. De malware maakt gebruik van legitieme cloudproviders, waaronder Google Drive, Microsoft OneDrive, pCloud en BackBlaze, zodat C2 willekeurige opdrachten kan uitvoeren, het bestandssysteem kan opsommen, extra payloads kan downloaden, bestanden kan uploaden en zichzelf kan verwijderen.

VIRUSTASK wordt ook geleverd als een Ruby-bestand en functioneert vergelijkbaar met THUMBSBD in die zin dat het fungeert als een verwijderbare mediapropagatiecomponent om de malware te verspreiden naar niet-geïnfecteerde air-gapped systemen. “In tegenstelling tot THUMBSBD, dat de uitvoering en exfiltratie van commando’s afhandelt, richt VIRUSTASK zich uitsluitend op het bewapenen van verwijderbare media om initiële toegang te verkrijgen tot systemen met luchtopeningen”, legt Park uit.

“De Ruby Jumper-campagne omvat een infectieketen in meerdere fasen die begint met een kwaadaardig LNK-bestand en gebruikmaakt van legitieme cloudservices (zoals Zoho WorkDrive, Google Drive, Microsoft OneDrive, enz.) om een nieuwe, op zichzelf staande Ruby-uitvoeringsomgeving te implementeren”, aldus Park. “Het allerbelangrijkste is dat THUMBSBD en VIRUSTASK verwijderbare media als wapen inzetten om netwerkisolatie te omzeilen en air-gapped systemen te infecteren.”