Er is waargenomen dat Russische cyberspionageactoren die zijn aangesloten bij de Federale Veiligheidsdienst (FSB) een USB-propagerende worm gebruiken, genaamd NestDrifter bij aanvallen gericht op Oekraïense entiteiten.

Check Point, waarin de nieuwste tactieken van Gamaredon (ook bekend als Aqua Blizzard, Iron Tilden, Primitive Bear, Shuckworm en Winterflounder) werden beschreven, bestempelde de groep als betrokken bij grootschalige campagnes die worden gevolgd door ‘inspanningen voor het verzamelen van gegevens gericht op specifieke doelen, waarvan de selectie is waarschijnlijk ingegeven door spionagedoelen.”

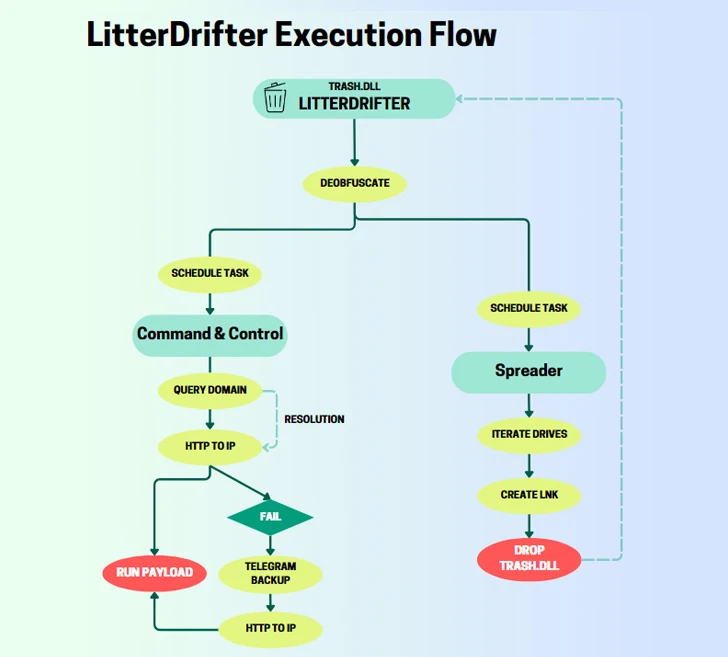

De LitterDrifter-worm heeft twee hoofdfuncties: het automatisch verspreiden van de malware via aangesloten USB-drives en het communiceren met de command-and-control (C&C)-servers van de bedreiging. Er wordt ook vermoed dat het een evolutie is van een op PowerShell gebaseerde USB-worm die eerder in juni 2023 door Symantec werd onthuld.

De spreadermodule, geschreven in VBS, is verantwoordelijk voor het verspreiden van de worm als een verborgen bestand op een USB-stick, samen met een lok-LNK waaraan willekeurige namen zijn toegewezen. De malware krijgt de naam LitterDrifter vanwege het feit dat de initiële orkestratiecomponent “trash.dll” heet.

“Gamaredons benadering van de C&C is vrij uniek, omdat het domeinen gebruikt als tijdelijke aanduiding voor de circulerende IP-adressen die feitelijk als C2-servers worden gebruikt”, legt Check Point uit.

LitterDrifter kan ook verbinding maken met een C&C-server die uit een Telegram-kanaal is gehaald, een tactiek die het sinds minstens het begin van het jaar herhaaldelijk heeft toegepast.

Het cyberbeveiligingsbedrijf zei dat het ook tekenen van mogelijke infectie buiten Oekraïne heeft gedetecteerd op basis van VirusTotal-inzendingen uit de VS, Vietnam, Chili, Polen, Duitsland en Hong Kong.

Gamaredon was dit jaar actief aanwezig en evolueerde voortdurend zijn aanvalsmethoden. In juli 2023 kwamen de snelle data-exfiltratiemogelijkheden van de tegenstander aan het licht, waarbij de dreigingsactor binnen een uur na de aanvankelijke compromittering gevoelige informatie doorstuurde.

“Het is duidelijk dat LitterDrifter is ontworpen om een grootschalige inzamelingsactie te ondersteunen”, concludeerde het bedrijf. “Het maakt gebruik van eenvoudige, maar effectieve technieken om ervoor te zorgen dat het de breedst mogelijke reeks doelen in de regio kan bereiken.”

De ontwikkeling komt op het moment dat het Oekraïense Nationale Cybersecurity Coördinatiecentrum (NCSCC) aanvallen onthulde die waren georkestreerd door door de Russische staat gesponsorde hackers die zich richtten op ambassades in heel Europa, waaronder Italië, Griekenland, Roemenië en Azerbeidzjan.

De inbraken, toegeschreven aan APT29 (ook bekend als BlueBravo, Cloaked Ursa, Cosy Bear, Iron Hemlock, Midnight Blizzard en The Dukes), omvatten de exploitatie van de onlangs onthulde WinRAR-kwetsbaarheid (CVE-2023-38831) via goedaardig ogende lokmiddelen die beweren om BMW’s te koop aan te bieden, een thema dat zij in het verleden heeft gehanteerd.

De aanvalsketen begint met het sturen van phishing-e-mails naar de slachtoffers met een link naar een speciaal vervaardigd ZIP-bestand dat, wanneer het wordt gelanceerd, de fout misbruikt om een PowerShell-script op te halen van een externe server die op Ngrok wordt gehost.

“Een zorgwekkende trend waarbij misbruik wordt gemaakt van de kwetsbaarheid CVE-2023-38831 door hackgroepen van Russische inlichtingendiensten toont de groeiende populariteit en verfijning aan”, aldus NCSCC.

Eerder deze week heeft het Computer Emergency Response Team van Oekraïne (CERT-UA) een phishing-campagne opgegraven die kwaadaardige RAR-archieven verspreidt die zich voordoen als een PDF-document van de Veiligheidsdienst van Oekraïne (SBU), maar in werkelijkheid een uitvoerbaar bestand is dat leidt aan de inzet van Remcos RAT.

CERT-UA volgt de activiteit onder de naam UAC-0050, die ook verband hield met een nieuwe golf van cyberaanvallen gericht op de staatsautoriteiten in het land om Remcos RAT in februari 2023 uit te voeren.