De Russisch sprekende cybercriminaliteitsgroep heeft gebeld Rode Krul maakt gebruik van een legitieme Microsoft Windows-component, de Program Compatibility Assistant (PCA), genaamd, om kwaadaardige opdrachten uit te voeren.

“De Program Compatibility Assistant Service (pcalua.exe) is een Windows-service die is ontworpen om compatibiliteitsproblemen met oudere programma’s te identificeren en op te lossen”, aldus Trend Micro in een analyse die deze maand is gepubliceerd.

“Aanvallers kunnen dit hulpprogramma misbruiken om de uitvoering van opdrachten mogelijk te maken en beveiligingsbeperkingen te omzeilen door het te gebruiken als een alternatieve opdrachtregelinterpreter. In dit onderzoek gebruikt de bedreigingsacteur dit hulpmiddel om hun activiteiten te verdoezelen.”

Het is bekend dat RedCurl, ook wel Earth Kapre en Red Wolf genoemd, al sinds 2018 actief is en bedrijfscyberspionageaanvallen orkestreert tegen entiteiten in Australië, Canada, Duitsland, Rusland, Slovenië, het VK, Oekraïne en de VS.

In juli 2023 onthulde FACCT dat een grote Russische bank en een Australisch bedrijf in november 2022 en mei 2023 het doelwit waren van de dreigingsactor om vertrouwelijke bedrijfsgeheimen en werknemersinformatie te stelen.

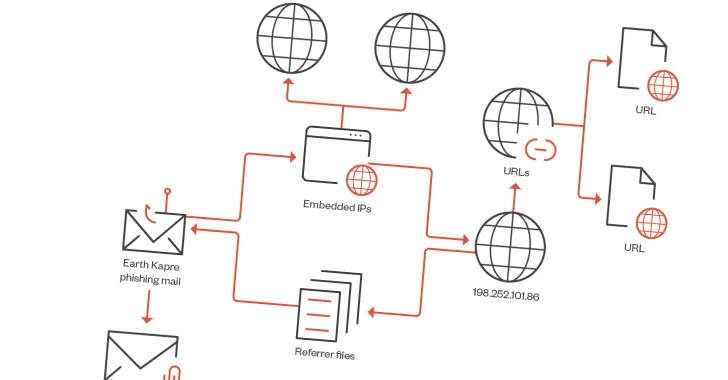

De aanvalsketen die door Trend Micro is onderzocht, omvat het gebruik van phishing-e-mails met kwaadaardige bijlagen (.ISO- en .IMG-bestanden) om een meerfasig proces te activeren dat begint met het gebruik van cmd.exe om een legitiem hulpprogramma genaamd curl te downloaden van een externe computer. server, die vervolgens fungeert als kanaal om een lader (ms.dll of ps.dll) af te leveren.

Het kwaadaardige DLL-bestand maakt op zijn beurt gebruik van PCA om een downloaderproces voort te brengen dat zorgt voor het tot stand brengen van een verbinding met hetzelfde domein dat door curl wordt gebruikt om de lader op te halen.

Bij de aanval wordt ook gebruik gemaakt van de open-sourcesoftware Impacket voor ongeoorloofde uitvoering van opdrachten.

De verbindingen met Earth Kapre komen voort uit overlappingen in de command-and-control (C2)-infrastructuur en uit overeenkomsten met bekende downloaderartefacten die door de groep worden gebruikt.

“Deze zaak onderstreept de aanhoudende en actieve dreiging die uitgaat van Earth Kapre, een bedreigingsacteur die zich richt op een breed scala aan industrieën in meerdere landen”, aldus Trend Micro.

“De acteur maakt gebruik van geavanceerde tactieken, zoals het misbruiken van PowerShell, curl en Program Compatibility Assistant (pcalua.exe) om kwaadaardige opdrachten uit te voeren, waarmee hij zijn toewijding laat zien om detectie binnen gerichte netwerken te omzeilen.”

De ontwikkeling komt op het moment dat de Russische natiestaatgroep, bekend als Turla (ook bekend als Iron Hunter, Pensive Ursa, Secret Blizzard, Snake, Uroburos, Venomous Bear en Waterbug) is begonnen met het gebruik van een nieuwe wrapper-DLL met de codenaam Pelmeni om de op .NET gebaseerde software te implementeren. Kazuar-achterdeur.

Pelmeni – dat zich voordoet als bibliotheken gerelateerd aan SkyTel, NVIDIA GeForce Experience, vncutil of ASUS – wordt geladen door middel van DLL side-loading. Zodra deze vervalste DLL wordt aangeroepen door de legitieme software die op de machine is geïnstalleerd, wordt Kazuar gedecodeerd en gestart, aldus Lab52.