Het beveiligingsprobleem dat bekend staat als Reageer2Shell wordt uitgebuit door bedreigingsactoren om malwarefamilies zoals KSwapDoor en ZnDoor te leveren, volgens bevindingen van Palo Alto Networks Unit 42 en NTT Security.

“KSwapDoor is een professioneel ontworpen tool voor externe toegang, ontworpen met stealth in het achterhoofd”, zegt Justin Moore, senior manager van threat intelligence research bij Palo Alto Networks Unit 42, in een verklaring.

“Het bouwt een intern mesh-netwerk op, waardoor gecompromitteerde servers met elkaar kunnen praten en beveiligingsblokkades kunnen omzeilen. Het maakt gebruik van versleuteling op militair niveau om de communicatie te verbergen en, het meest alarmerend, beschikt het over een ‘sleeper’-modus waarmee aanvallers firewalls kunnen omzeilen door de malware wakker te maken met een geheim, onzichtbaar signaal.”

Het cyberbeveiligingsbedrijf merkte op dat het voorheen ten onrechte werd geclassificeerd als BPFDoor, en voegde eraan toe dat de Linux-achterdeur interactieve shell, opdrachtuitvoering, bestandsbewerkingen en scanmogelijkheden voor laterale bewegingen biedt. Het imiteert ook een legitieme Linux-kernel-swap-daemon om detectie te omzeilen.

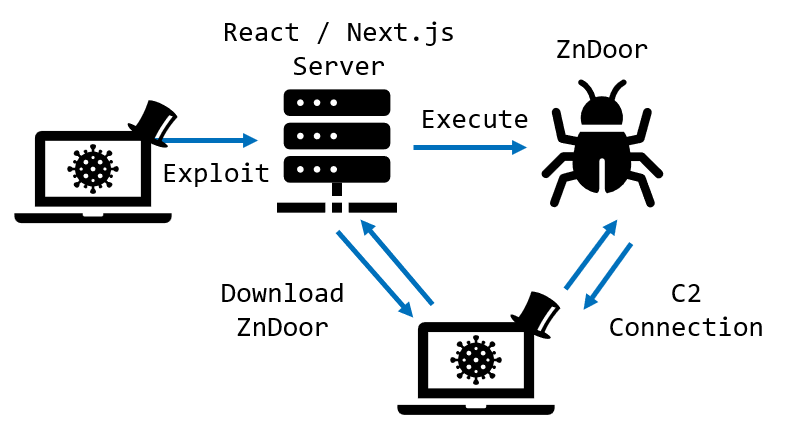

In een gerelateerde ontwikkeling zegt NTT Security dat organisaties in Japan het doelwit zijn van cyberaanvallen waarbij React2Shell wordt misbruikt om ZnDoor in te zetten, een malware waarvan wordt vastgesteld dat deze sinds december 2023 in het wild wordt gedetecteerd. De aanvalsketens omvatten het uitvoeren van een bash-commando om de payload van een externe server (45.76.155(.)14) op te halen met behulp van wget en deze uit te voeren.

Het is een trojan voor externe toegang die contact maakt met dezelfde door de dreigingsactor bestuurde infrastructuur om opdrachten te ontvangen en deze op de host uit te voeren. Enkele van de ondersteunde opdrachten worden hieronder vermeld:

- shell, om een commando uit te voeren

- interactieve_shell, om een interactieve shell te starten

- verkenner, om een lijst met mappen te krijgen

- explorer_cat, om een bestand te lezen en weer te geven

- explorer_delete, om een bestand te verwijderen

- explorer_upload, om een bestand van de server te downloaden

- explorer_download, om bestanden naar de server te verzenden

- systeem, om systeeminformatie te verzamelen

- change_timefile, om de tijdstempel van een bestand te wijzigen

- socket_quick_startstreams, om een SOCKS5-proxy te starten

- start_in_port_forward, om port forwarding te starten

- stop_in_port, om het doorsturen van poorten te stoppen

De onthulling komt omdat de kwetsbaarheid, bijgehouden als CVE-2025-55182 (CVSS-score: 10,0), is uitgebuit door meerdere bedreigingsactoren, waarbij Google ten minste vijf Chinese nexusgroepen heeft geïdentificeerd die zich hebben bewapend om een reeks nuttige ladingen af te leveren –

- UNC6600 gaat een tunnelprogramma leveren met de naam MINOCAT

- UNC6586 om een downloader te leveren met de naam SNOWLIGHT

- UNC6588 gaat een achterdeur leveren met de naam COMPOOD

- UNC6603 levert een bijgewerkte versie van een Go-backdoor genaamd HISONIC die Cloudflare Pages en GitLab gebruikt om gecodeerde configuratie op te halen en op te gaan in legitieme netwerkactiviteiten

- UNC6595 gaat een Linux-versie van ANGRYREBEL (ook bekend als Noodle RAT) leveren

Microsoft zegt in zijn eigen advies voor CVE-2025-55182 dat bedreigingsactoren misbruik hebben gemaakt van de fout door willekeurige opdrachten uit te voeren voor post-exploitatie, waaronder het opzetten van reverse shells voor bekende Cobalt Strike-servers en het vervolgens laten vallen van tools voor monitoring en beheer op afstand (RMM), zoals MeshAgent, het wijzigen van het bestand geautoriseerde_sleutels en het inschakelen van root-login.

Enkele van de payloads die bij deze aanvallen worden geleverd, zijn VShel, EtherRAT, SNOWLIGHT, ShadowPad en XMRig. De aanvallen worden ook gekenmerkt door het gebruik van Cloudflare Tunnel-eindpunten (“*.trycloudflare.com”) om beveiligingsmaatregelen te omzeilen, en door het uitvoeren van verkenningen van de aangetaste omgevingen om laterale verplaatsing en diefstal van inloggegevens te vergemakkelijken.

De activiteit voor het verzamelen van inloggegevens, zo zei de Windows-maker, was gericht op Azure Instance Metadata Service (IMDS)-eindpunten voor Azure, Amazon Web Services (AWS), Google Cloud Platform (GCP) en Tencent Cloud met als einddoel het verwerven van identiteitstokens om dieper in de cloudinfrastructuren te graven.

“Aanvallers hebben ook geheime ontdekkingstools ingezet, zoals TruffleHog en Gitleaks, samen met aangepaste scripts om verschillende geheimen te extraheren”, aldus het Microsoft Defender Security Research Team. “Er werden ook pogingen waargenomen om AI- en cloud-native referenties te verzamelen, zoals OpenAI API-sleutels, Databricks-tokens en Kubernetes-serviceaccountreferenties. Azure Command-Line Interface (CLI) (az) en Azure Developer CLI (azd) werden ook gebruikt om tokens te verkrijgen.”

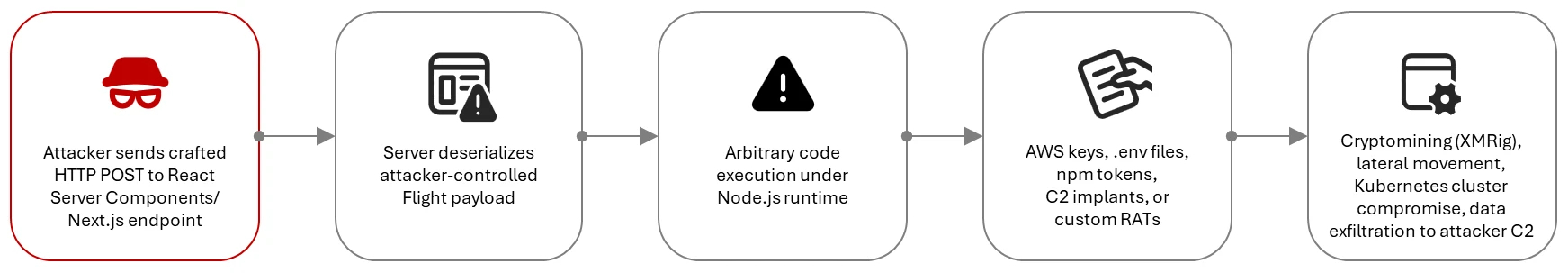

In een andere campagne, beschreven door Beëlzebub, is waargenomen dat bedreigingsactoren fouten in Next.js misbruiken, waaronder CVE-2025-29927 en CVE-2025-66478 (dezelfde React2Shell-bug voordat deze als duplicaat werd afgewezen), om systematische extractie van inloggegevens en gevoelige gegevens mogelijk te maken –

- .env, .env.local, .env.productie, .env.ontwikkeling

- Systeemomgevingsvariabelen (printenv, env)

- SSH-sleutels (~/.ssh/id_rsa, ~/.ssh/id_ed25519, /root/.ssh/*)

- Cloud-inloggegevens (~/.aws/credentials, ~/.docker/config.json

- Git-referenties (~/.git-credentials, ~/.gitconfig)

- Commandogeschiedenis (laatste 100 commando’s van ~/.bash_history)

- Systeembestanden (/etc/shadow, /etc/passwd)

De malware gaat ook door met het creëren van persistentie op de host om het opnieuw opstarten van het systeem te overleven, installeert een SOCKS5-proxy, zet een reverse shell op naar “67.217.57(.)240:888” en installeert een React-scanner om het internet te onderzoeken op verdere verspreiding.

De activiteit, met de codenaam Operation PCPcat, heeft naar schatting al 59.128 servers gehackt. “De campagne vertoont kenmerken van grootschalige inlichtingenoperaties en data-exfiltratie op industriële schaal”, aldus het Italiaanse bedrijf.

De Shadowserver Foundation volgt momenteel meer dan 111.000 IP-adressen die kwetsbaar zijn voor React2Shell-aanvallen, met meer dan 77.800 exemplaren in de VS, gevolgd door Duitsland (7.500), Frankrijk (4.000) en India (2.300). Uit gegevens van GreyNoise blijkt dat er de afgelopen 24 uur 547 kwaadaardige IP-adressen uit de VS, India, Groot-Brittannië, Singapore en Nederland hebben deelgenomen aan de exploitatie-inspanningen.