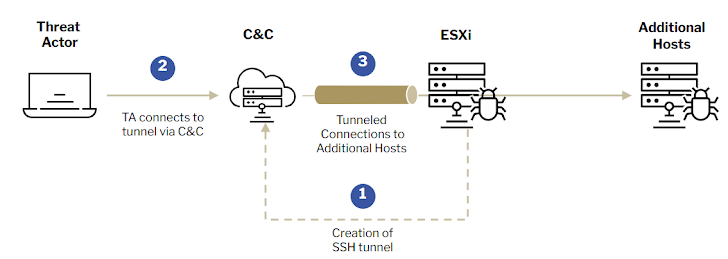

Cybersecurity-onderzoekers hebben ontdekt dat ransomware-aanvallen gericht op ESXI-systemen ook gebruikmaken van de toegang om de apparaten opnieuw te gebruiken als een leiding voor het tunnelverkeer naar commando-en-controle (C2) -infrastructuur en onder de radar blijven.

“ESXI -apparaten, die niet worden gemonitord, worden in toenemende mate geëxploiteerd als een doorzettingsmechanisme en gateway om toegang te krijgen tot bedrijfsnetwerken,” zeiden Sygnia -onderzoekers Aaron (Zhongyuan) Hau en Ren Jie Yow in een rapport dat vorige week werd gepubliceerd.

“Dreigingsacteurs gebruiken deze platforms door ‘Living-off-the-Land’-technieken aan te nemen en native tools zoals SSH te gebruiken om een sokkentunnel tussen hun C2-servers en de gecompromitteerde omgeving op te zetten.”

Door dit te doen, is het idee om op te gaan in legitiem verkeer en op lange termijn persistentie vast te stellen op het gecompromitteerde netwerk met weinig tot geen detectie door beveiligingscontroles.

Het Cybersecurity Company zei dat in veel van zijn incidentresponsopdrachten ESXI -systemen werden gecompromitteerd door het gebruik van beheerdersreferenties of het benutten van een bekende beveiligingskwetsbaarheid om authenticatiebescherming te omzeilen. Vervolgens zijn de dreigingsacteurs gevonden om een tunnel op te zetten met behulp van SSH of andere tools met equivalente functionaliteit.

“Aangezien ESXI-apparaten veerkrachtig zijn en zelden onverwacht worden afgesloten, dient deze tunneling als een semi-persistente achterdeur binnen het netwerk,” merkten de onderzoekers op.

Sygnia heeft ook de uitdagingen benadrukt bij het monitoren van ESXI -logboeken, en benadrukt de noodzaak om log -forwarding te configureren om alle relevante gebeurtenissen op één plek vast te leggen voor forensisch onderzoek.

Om aanvallen te detecteren die het gebruik van SSH -tunneling op ESXI -apparaten inhouden, zijn organisaties aanbevolen om de onderliggende logbestanden onder de vier logbestanden te bekijken –

- /var/log/shell.log (ESXI Shell Activity Log)

- /var/log/hostd.log (host agent log)

- /var/log/auth.log (Authentication Log)

- /var/log/vobd.log (VMware Observer Daemon Log)

Andariel werkt aan het verkrijgen van kaping

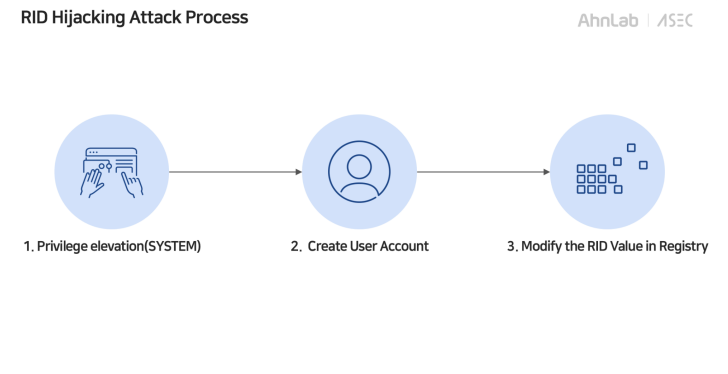

De ontwikkeling komt als het Ahnlab Security Intelligence Center (ASEC) een aanval beschrijft die is gemonteerd door de Noord-Korea-gekoppelde Andariel Group die het gebruik van een techniek inhoudt die bekend staat als relatieve identifier (RID) kapen om het Windows-register te wijzigen om een gast toe te wijzen of Beheerders van lage bevoorrechte account tijdens de volgende login.

De doorzettingsmethode is stiekem omdat het profiteert van het feit dat regelmatige accounts niet worden onderworpen aan hetzelfde niveau van toezicht als het beheerdersaccount, waardoor dreigingsactoren kwaadaardige acties kunnen uitvoeren terwijl ze onopgemerkt blijven.

Om reden te kapen uit te voeren, moet de tegenstander echter al een machine in gevaar hebben gebracht en administratieve of systeemrechten hebben gekregen, omdat het vereist dat de RID -waarde van de standaardaccount wordt gewijzigd in die van de beheerdersaccount (500).

In de aanvalsketen gedocumenteerd door ASEC, zou de dreigingsacteur een nieuw account hebben gemaakt en IT -beheerdersrechten hebben toegewezen met behulp van deze aanpak, na het verkrijgen van systeemrechten zelf met behulp van privilege -escalatietools zoals PSExec en Juicypotato.

“De dreigingsacteur heeft vervolgens het gemaakte account toegevoegd aan de Remote Desktop User Group en Administrators Group met behulp van de commando ‘Net LocalGroup’,” zei het bedrijf. “Wanneer een account wordt toegevoegd aan de groep Remote Desktop User, is het account toegankelijk met behulp van RDP.”

“Zodra de RID -waarde is gewijzigd, herkent het Windows OS het account dat door de dreigingsacteur is aangemaakt als dezelfde voorrechten als het doelaccount, waardoor escalatie van privileges mogelijk wordt.”

Nieuwe techniek voor EDR -ontduiking

In gerelateerd nieuws is ook ontdekt dat een aanpak op basis van hardware-breekpunten kan worden gebruikt om gebeurtenistracering voor Windows (ETW) -detecties te omzeilen, die een mechanisme biedt om gebeurtenissen te loggen die zijn verhoogd door gebruikersmodustoepassingen en kernel-modus stuurprogramma’s.

Dit houdt in dat een native Windows -functie wordt genaamd NTContinue, in plaats van setThreadContext, om foutopsporingsregisters in te stellen en te voorkomen dat ETW -logboekregistratie en gebeurtenissen worden geactiveerd die door EDR’s worden ontleed om verdachte activiteiten te markeren, waardoor telemetrie wordt gericht die afhankelijk is van SetThreadContext.

“Door gebruik te maken van hardware -breekpunten op CPU -niveau, kunnen aanvallers functies aansluiten en telemetrie in Userland manipuleren zonder directe kernelpatching – het uitdagen van traditionele verdedigingen,” zei Praetoriaanse onderzoeker Rad Kawar.

“Dit is belangrijk omdat het benadrukt dat een techniek die tegenstanders kunnen gebruiken om stealth te ontwijken en te behouden terwijl het” lectmeloze “haken implementeert die AMSI -scannen voorkomen en ETW -logging voorkomen.”