Microsoft’s Digital Crimes Unit zei dat het samenwerkte met CloudFlare om de inbeslagname van 338 domeinen te coördineren die worden gebruikt door Raccoono365een financieel gemotiveerde bedreigingsgroep die achter een phishing-as-a-service (PHAAS) toolkit zat om meer dan 5.000 Microsoft 365-referenties te stelen uit 94 landen sinds juli 2024.

“Met behulp van een gerechtelijk bevel verleend door het Southern District van New York, nam de DCU 338 websites in verband met de populaire service in beslag, waardoor de technische infrastructuur van de operatie verstoorde en de toegang van criminelen tot slachtoffers tot slachtoffers afsneed,” zei Steven Masada, assistent -algemeen adviseur bij DCU.

“Deze zaak laat zien dat cybercriminelen niet geavanceerd hoeven te zijn om wijdverbreide schade te veroorzaken – eenvoudige tools zoals RacCoono365 maken cybercriminaliteit toegankelijk voor vrijwel iedereen, waardoor miljoenen gebruikers risico lopen.”

De eerste fase van de CloudFlare Takedown begon op 2 september 2025, met aanvullende acties op 3 september en 4 september. Dit omvatte het verbieden van alle geïdentificeerde domeinen, waarbij de interstitiële “phish -waarschuwing” voor hen werd geplaatst, de bijbehorende werknemersscripts beëindigen en de gebruikersrekeningen opschorten. De inspanningen werden voltooid op 8 september.

RacCoono365 wordt gevolgd door de Windows Maker onder de naam Storm-2246 en wordt op de markt gebracht aan andere cybercriminelen onder een abonnementsmodel, waardoor ze phishing en referenties kunnen monteren op schaal met weinig tot geen technische expertise. Een plan van 30 dagen kost $ 355 en een 90-daagse plan is geprijsd op $ 999.

De operators beweren ook dat de tool wordt gehost op kogelvrije virtuele privé-servers zonder verborgen backdoors (in tegenstelling tot bijvoorbeeld BulletProoflink), en dat het “alleen is gebouwd voor serieuze spelers-geen freeloaders met lage budget.”

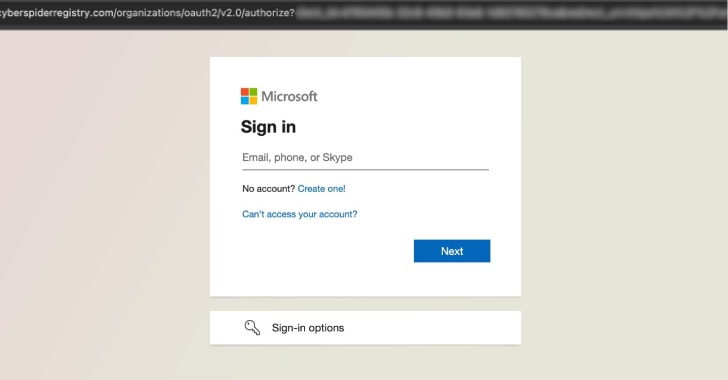

Volgens Morado zijn campagnes die RacCoono365 gebruiken sinds september 2024 actief. Deze aanvallen nabootsen meestal vertrouwde merken zoals Microsoft, Docusign, SharePoint, Adobe en Maersk in frauduleuze e -mails, waardoor ze klikken op lookalike pagina’s die zijn ontworpen om slachtoffers te vangen van slachtoffers ‘Microsoft 365 Usernames en Wachtwoorden. De phishing -e -mails zijn vaak een voorloper van malware en ransomware.

Het meest verontrustende aspect, vanuit het standpunt van een verdediger, is het gebruik van legitieme tools zoals CloudFlare Turnstile als een captcha, evenals het implementeren van BOT- en automatiseringsdetectie met behulp van een CloudFlare Workers -script om hun phishing -pagina’s te beschermen, waardoor dat alleen de bedoeling van de aanval toegang heeft en ermee omgaat.

Eerder in april waarschuwde het in Redmond gevestigde bedrijf voor verschillende phishing-campagnes die belastinggerelateerde thema’s gebruikten om malware te implementeren, zoals LatRodectus, Ahkbot, Guloloer en Bruteratel C4 (BRC4). De Phishing-pagina’s, zo voegde eraan toe, werden geleverd via RacCoono365, met een dergelijke campagne toegeschreven aan een initiële toegangsmakelaar genaamd Storm-0249.

De phishing -campagnes hebben zich gericht op meer dan 2.300 organisaties in de Verenigde Staten, waaronder ten minste 20 Amerikaanse zorginstellingen.

“Met behulp van de services van RacCoono365 kunnen klanten tot 9.000 doel-e-mailadressen per dag invoeren en geavanceerde technieken gebruiken om multi-factor authenticatiebescherming te omzeilen om gebruikersreferenties te stelen en aanhoudende toegang te krijgen tot systemen van slachtoffers,” zei Microsoft.

“Onlangs begon de groep te adverteren met een nieuwe AI-aangedreven service, RacCoono365 Ai-MailCheck, ontworpen om operaties op te schalen en de verfijning-en effectiviteit-van aanvallen te vergroten.”

Het brein achter RacCoono365 wordt beoordeeld als Joshua Ogundipe, een persoon gevestigd in Nigeria, die samen met zijn medewerkers de tool heeft geadverteerd op een sterk telegramkanaal met 850 leden, die niet minder dan $ 100.000 aan cryptocurrency-betalingen ontvangt. Men denkt dat de e-crime-groep ongeveer 100-200 abonnementen heeft verkocht, hoewel Microsoft waarschuwde dat het waarschijnlijk een onderschatting is.

De tech gigant zei dat het in staat was om de toeschrijving te maken met een operationele beveiligingsverloop die onbedoeld een geheime cryptocurrency -portemonnee blootlegde. Ogundipe en vier andere mede-samenzweerders blijven momenteel in het algemeen, maar Microsoft merkte op dat een criminele verwijzing voor Ogundipe is gestuurd naar de internationale wetshandhaving.

Cloudflare zei dat in zijn eigen analyse van de PHAAS -service zei dat de verwijdering van honderden domeinen en werknemersrekeningen gericht is op het verhogen van de operationele kosten en het sturen van een waarschuwing naar andere kwaadaardige actoren die zijn infrastructuur kunnen misbruiken voor kwaadwillende doeleinden.

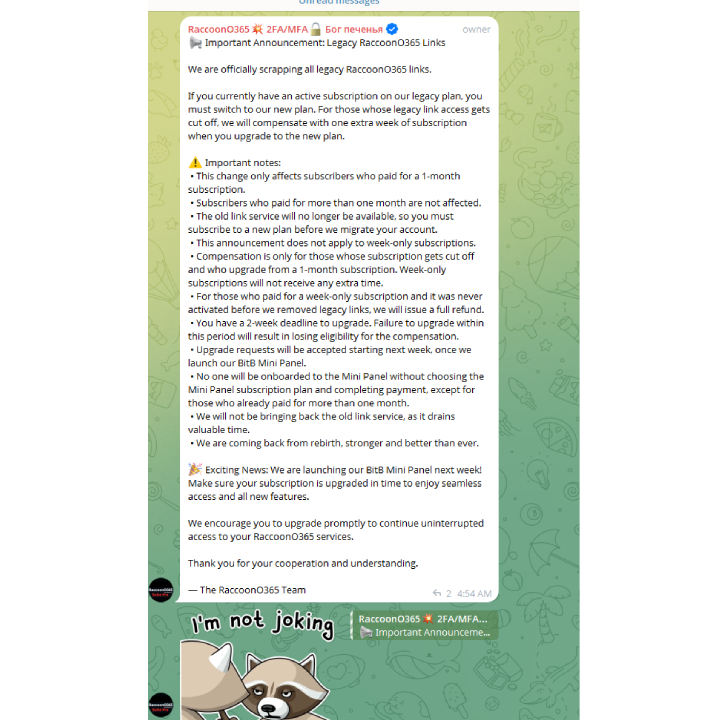

Sinds de verstoring hebben de dreigingsacteurs aangekondigd dat ze “alle Legacy RacCoono365-links schrappen”, en dringen aan hun klanten die betaalden voor een abonnement van 1 maanden om over te schakelen naar een nieuw plan. De groep zei ook dat het degenen die getroffen zijn door “één extra week abonnement” na de upgrade te bieden.

De “reactie vertegenwoordigt een strategische verschuiving van reactieve, single-domein verwijdering naar een proactieve, grootschalige verstoring gericht op het ontmantelen van de operationele infrastructuur van de acteur op ons platform,” zei Cloudflare.