Een RA World Ransomware-aanval in november 2024 gericht op een naamloze Aziatisch software- en servicebedrijf betrof het gebruik van een kwaadaardig hulpmiddel dat exclusief wordt gebruikt door in China gevestigde cyberspionagegroepen, waardoor de mogelijkheid werd opgevoed dat de dreigingsacteur maanlicht kan zijn als een ransomware-speler in een individu Capaciteit.

“Tijdens de aanval eind 2024 heeft de aanvaller een afzonderlijke toolset ingezet die eerder was gebruikt door een China-gekoppelde acteur in klassieke spionage-aanvallen,” zei het Symantec Threat Hunter-team, onderdeel van Broadcom, in een rapport gedeeld met de Hacker News .

“In alle eerdere intrusies met betrekking tot de toolset leek de aanvaller zich bezig te houden met klassieke spionage, schijnbaar alleen geïnteresseerd in het handhaven van een aanhoudende aanwezigheid op de beoogde organisaties door backdoors te installeren.”

Dit omvatte een compromis van juli 2024 van het ministerie van Buitenlandse Zaken van een land in Zuidoost-Europa waarbij klassieke DLL-side-loadingtechnieken betrokken waren om Plugx (aka Korplug) te implementeren, een malware die herhaaldelijk werd gebruikt door de Mustang Panda (aka fireant en RedDelta) acteur .

In het bijzonder omvatten de aanvalsketens het gebruik van een legitiem Toshiba -uitvoerbaar bestand met de naam “toshdpdb.exe” om een kwaadaardige DLL met de naam “toshdpapi.dll”, die op zijn beurt fungeert als een leiding om de gecodeerde plugx -lading te laden.

Andere intrusies die verband houden met dezelfde toolset zijn waargenomen in verband met aanvallen die gericht zijn op twee verschillende overheidsentiteiten in Zuidoost -Europa en Zuidoost -Azië in augustus 2024, een telecomoperator in september 2024 en een ander ministerie van Government in een ander Zuidoost -Aziatisch land in januari 2025.

Symantec merkte echter op dat het observeerde dat de PlugX-variant in november 2024 werd ingezet als onderdeel van een criminele afpersingscampagne tegen een middelgrote software- en dienstenbedrijf in Zuid-Azië.

Het is niet bepaald duidelijk hoe het netwerk van het bedrijf werd aangetast, hoewel de aanvaller beweerde dit te hebben gedaan door een bekende beveiligingsfout te exploiteren in Palo Alto Networks Pan-OS-software (CVE-2024-0012). De aanval culmineerde met de machines die gecodeerd werden met de RA World -ransomware, maar niet voordat het Toshiba -binary werd gebruikt om de PlugX -malware te lanceren.

Op dit moment is het vermeldenswaard dat eerdere analyses van Cisco Talos en Palo Alto Networks Unit 42 TradeCraft overlapt tussen RA World (voorheen Ra Group genoemd) en een Chinese bedreigingsgroep bekend als Bronze Starlight (AKA Storm-401 en Emperor Dragonfly) Dat heeft een geschiedenis van het gebruik van kortstondige ransomware-families.

Hoewel het niet bekend is waarom een spionage -acteur ook een financieel gemotiveerde aanval uitvoert, theoretiseerde Symantec dat een eenzame acteur waarschijnlijk achter de inspanning zit en dat ze probeerden snel wat snel te winst. Deze beoordeling komt ook uit met de analyse van Sygnia van keizer Dragonfly in oktober 2022, die het omschreef als een ‘enkele dreigingsacteur’.

Deze vorm van maanlicht, hoewel zelden waargenomen in het Chinese hack -ecosysteem, komt veel vaker voor bij dreigingsacteurs uit Iran en Noord -Korea.

“Een andere vorm van financieel gemotiveerde activiteiten die staatsdoelen ondersteunen, zijn groepen waarvan de belangrijkste missie mogelijk gesponsorde sponsores kunnen zijn, hetzij stilzwijgend of expliciet, mogen financieel gemotiveerde activiteiten uitvoeren om hun inkomsten aan te vullen,” zei de Google Threat Intelligence Group (GTIG) Een rapport dat deze week is gepubliceerd.

“Dit kan een overheid in staat stellen directe kosten te compenseren die nodig zouden zijn om groepen met robuuste mogelijkheden te onderhouden.”

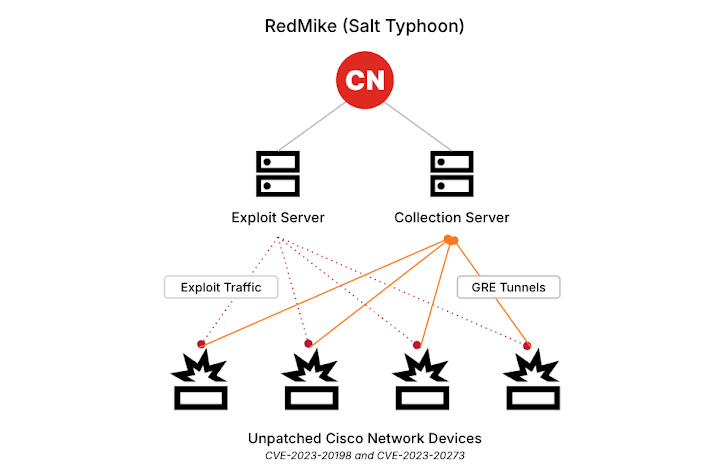

Zouttyfoon maakt gebruik van kwetsbare Cisco -apparaten om telcos te overtreden

De ontwikkeling komt als de Chinese natiestaat Hacking Group bekend als Salt Typhoon is gekoppeld aan een reeks cyberaanvallen die bekende beveiligingsfouten in Cisco-netwerkapparaten (CVE-2013-20198 en CVE-2023-20273 benutten) om meerdere netwerken te penetreren meerdere netwerken .

De kwaadaardige cyberactiviteit wordt beoordeeld als een in de VS gevestigde filiaal van een belangrijke in het VK gevestigde telecommunicatieprovider, een Zuid-Afrikaanse telecommunicatieprovider en een Italiaanse internetdienst en een grote Telecommunicatieprovider in Thailand, op basis van communicatie die is gedetecteerd tussen geïnfecteerde Cisco-apparaten, heeft uiteengezet op basis van communicatie die is gedetecteerd tussen geïnfecteerde Cisco-apparaten en de infrastructuur van de dreigingsacteur.

De aanvallen vonden plaats tussen 4 december 2024 en 23 januari 2025, zei Future’s Insikt Group, zei de tegenstander, ook gevolgd als Earth Estries, FamousSparrow, Ghostemperor, Redmike en UNC2286, probeerde meer dan 1.000 Cisco Device -apparaten te exploiteren Globally Tijdens het tijdsbestek.

Meer dan de helft van de beoogde Cisco -apparaten bevindt zich in de VS, Zuid -Amerika en India. In wat een verbreding van de targetingfocus lijkt te zijn, is zouttyfoon ook waargenomen apparaten geassocieerd met meer dan een dozijn universiteiten in Argentinië, Bangladesh, Indonesië, Maleisië, Mexico, Nederland, Thailand, de VS en Vietnam.

“Redmike was mogelijk gericht op deze universiteiten om toegang te krijgen tot onderzoek op gebieden met betrekking tot telecommunicatie, engineering en technologie, met name bij instellingen zoals UCLA en Tu Delft,” zei het bedrijf.

Een succesvol compromis wordt gevolgd door de dreigingsacteur die de verhoogde privileges gebruikt om de configuratie van het apparaat te wijzigen en een generieke routing -encapsulatie (GRE) -tunnel toe te voegen voor persistente toegang en gegevensuitdrukking tussen de gecompromitteerde Cisco -apparaten en hun infrastructuur.

Het gebruik van kwetsbare netwerkapparatuur als toegangspunten voor doelslachtoffers is iets van een standaard speelboek geworden voor zouttyfoon en andere Chinese hackgroepen zoals Volt Typhoon, deels vanwege het feit dat ze geen beveiligingscontroles hebben en niet worden ondersteund door eindpuntdetectie en reactie (EDR) Oplossingen.

Om het risico van dergelijke aanvallen te verminderen, is het aanbevolen om organisaties prioriteit te geven aan het toepassen van beschikbare beveiligingspatches en updates op publiek toegankelijke netwerkapparaten en het niet meer van administratieve interfaces of niet-essentiële diensten aan internet blootgesteld leven (EOL).