De ransomwaregroep die bekend staat als Qilin (ook bekend als Agenda, Gold Feather en Water Galura) heeft sinds begin 2025 elke maand meer dan 40 slachtoffers geëist, met uitzondering van januari, waarbij het aantal berichten op de dataleksite in juni het maximum van 100 gevallen bereikte.

Deze ontwikkeling komt op het moment dat de ransomware-as-a-service (RaaS)-operatie zich heeft ontpopt als een van de meest actieve ransomware-groepen, met elk 84 slachtoffers in de maanden augustus en september 2025. Het is bekend dat Qilin actief is sinds ongeveer juli 2022.

Volgens gegevens verzameld door Cisco Talos zijn de VS, Canada, Groot-Brittannië, Frankrijk en Duitsland enkele van de landen die het meest door Qilin worden getroffen. De aanvallen richtten zich vooral op de sectoren productie (23%), professionele en wetenschappelijke dienstverlening (18%) en groothandel (10%).

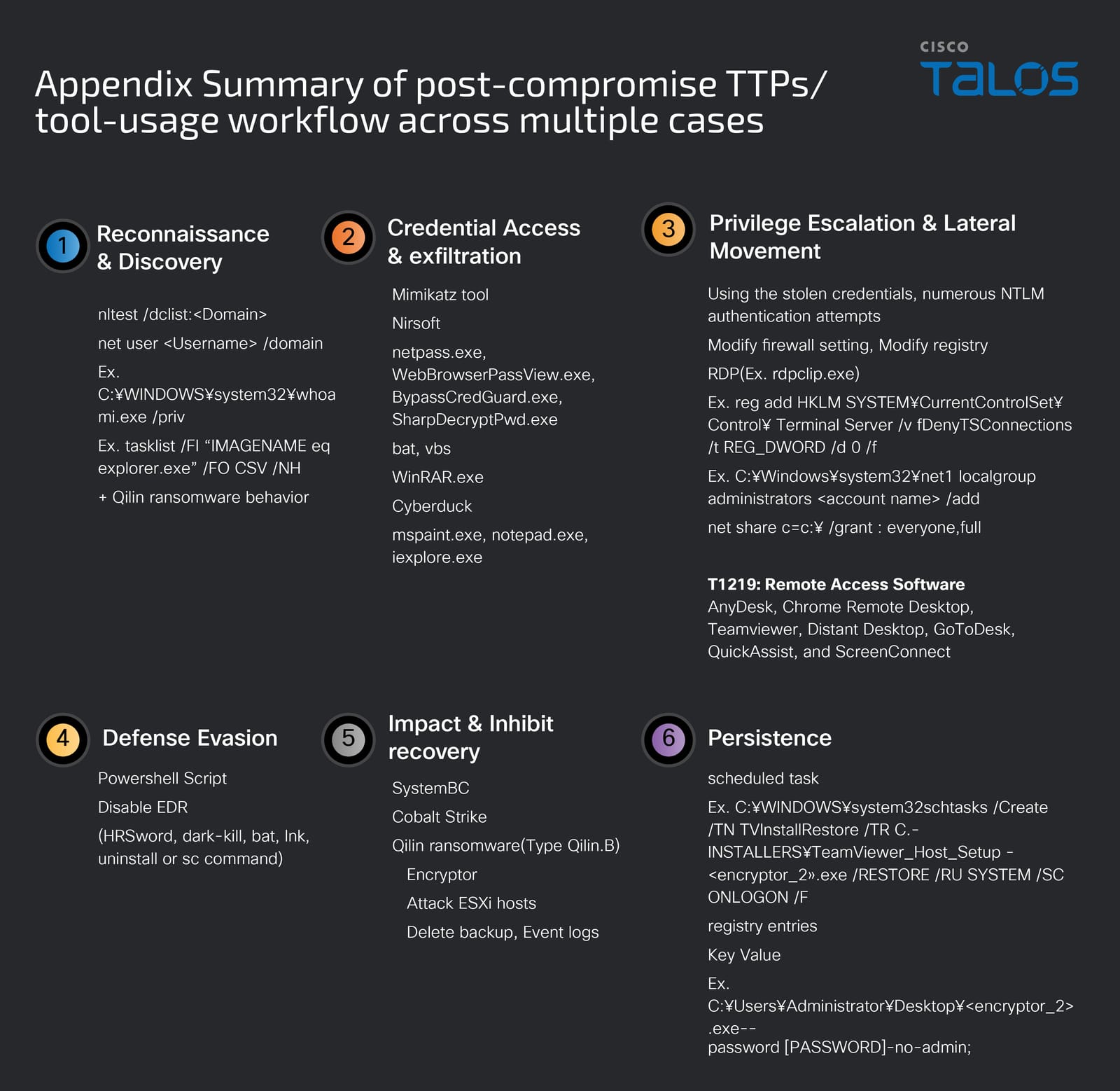

Aanvallen van Qilin-filialen hebben waarschijnlijk gebruik gemaakt van gelekte beheerdersreferenties op het dark web voor initiële toegang via een VPN-interface, gevolgd door het uitvoeren van RDP-verbindingen met de domeincontroller en het succesvol gehackte eindpunt.

In de volgende fase voerden de aanvallers systeemverkenningen en netwerkdetectieacties uit om de infrastructuur in kaart te brengen, en voerden ze tools uit zoals Mimikatz, WebBrowserPassView.exe, BypassCredGuard.exe en SharpDecryptPwd om het verzamelen van inloggegevens uit verschillende applicaties te vergemakkelijken en de gegevens naar een externe SMTP-server te exfiltreren met behulp van een Visual Basic-script.

“Opdrachten uitgevoerd via Mimikatz waren gericht op een reeks gevoelige gegevens en systeemfuncties, waaronder het wissen van Windows-gebeurtenislogboeken, het inschakelen van SeDebugPrivilege, het extraheren van opgeslagen wachtwoorden uit de SQLite-database van Chrome, het herstellen van inloggegevens van eerdere aanmeldingen en het verzamelen van inloggegevens en configuratiegegevens met betrekking tot RDP, SSH en Citrix”, aldus Talos.

Verdere analyse heeft het gebruik van mspaint.exe, notepad.exe en iexplore.exe door de bedreigingsacteur aan het licht gebracht om bestanden te inspecteren op gevoelige informatie, evenals een legitieme tool genaamd Cyberduck om interessante bestanden naar een externe server over te brengen, terwijl de kwaadaardige activiteit wordt verdoezeld.

Het is gebleken dat de gestolen inloggegevens escalatie van bevoegdheden en zijdelingse verplaatsing mogelijk maken, waarbij misbruik wordt gemaakt van de verhoogde toegang om meerdere Remote Monitoring and Management (RMM)-tools te installeren, zoals AnyDesk, Chrome Remote Desktop, Distant Desktop, GoToDesk, QuickAssist en ScreenConnect. Talos zei dat het niet definitief kon concluderen of de programma’s werden gebruikt voor zijwaartse beweging.

Om detectie te omzeilen, omvat de aanvalsketen de uitvoering van PowerShell-opdrachten om AMSI uit te schakelen, TLS-certificaatvalidatie uit te schakelen en Restricted Admin in te schakelen, naast het uitvoeren van tools zoals dark-kill en HRSword om beveiligingssoftware te beëindigen. Ook ingezet op de host zijn Cobalt Strike en SystemBC voor permanente toegang op afstand.

De infectie culmineert met de lancering van de Qilin-ransomware, die bestanden codeert en een losgeldbriefje in elke gecodeerde map plaatst, maar niet voordat de gebeurtenislogboeken zijn gewist en alle schaduwkopieën zijn verwijderd die worden bijgehouden door de Windows Volume Shadow Copy Service (VSS).

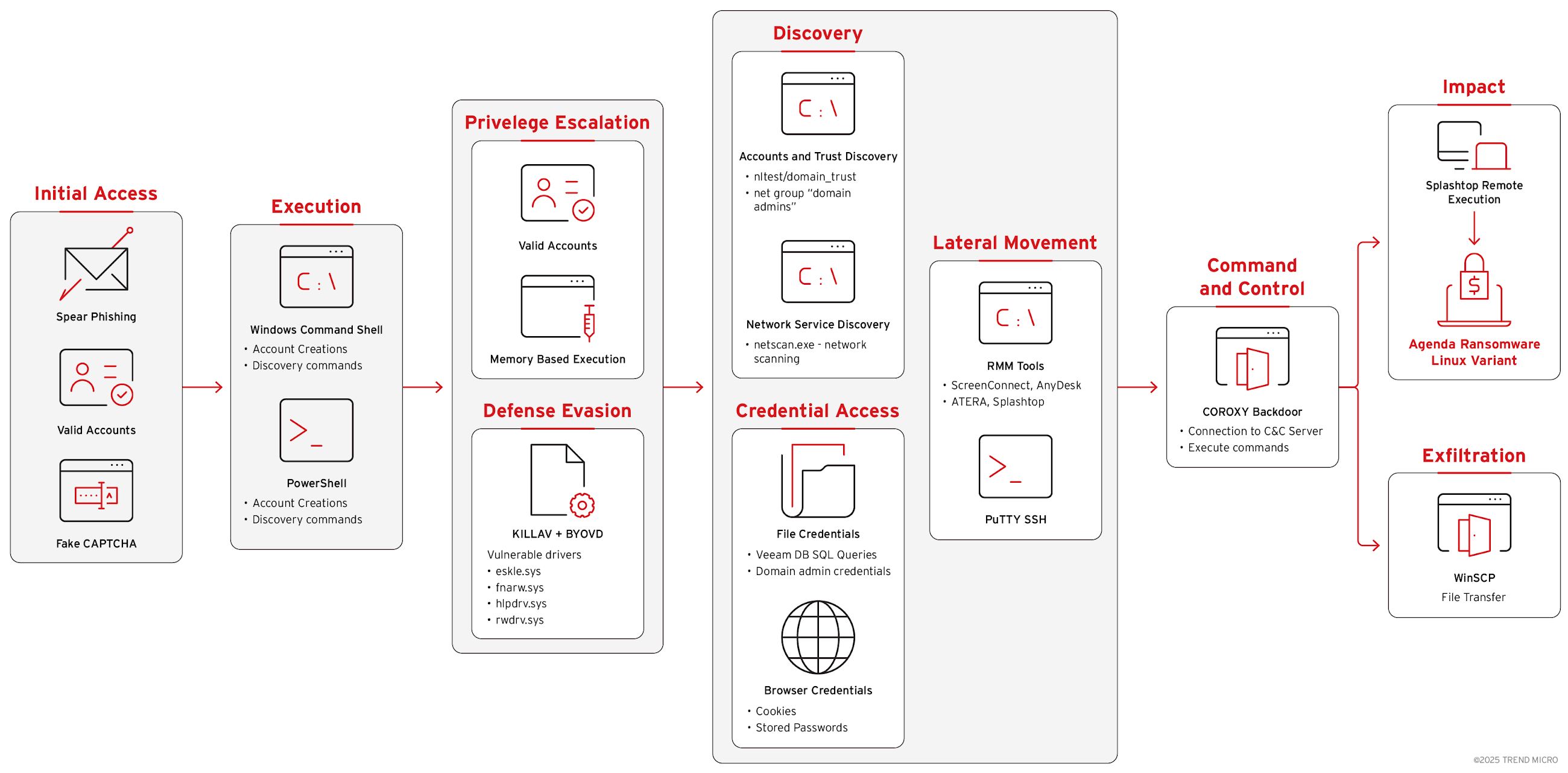

De bevindingen vallen samen met de ontdekking van een geavanceerde Qilin-aanval waarbij hun Linux-ransomwarevariant op Windows-systemen werd ingezet en gecombineerd met de ‘bring your own vulnerability driver’ (BYOVD)-techniek en legitieme IT-tools om beveiligingsbarrières te omzeilen.

“De aanvallers misbruikten legitieme tools, waarbij ze met name AnyDesk installeerden via het RMM-platform (remote monitoring and management) van Atera Networks en ScreenConnect voor het uitvoeren van opdrachten. Het misbruikt Splashtop voor de uiteindelijke uitvoering van ransomware”, aldus Trend Micro.

“Ze richtten zich specifiek op de back-upinfrastructuur van Veeam met behulp van gespecialiseerde tools voor het extraheren van inloggegevens, waarbij systematisch inloggegevens uit meerdere back-updatabases werden verzameld om de disaster recovery-mogelijkheden van de organisatie in gevaar te brengen voordat de ransomware-payload werd ingezet.”

Naast het gebruik van geldige accounts om doelnetwerken te doorbreken, hebben bepaalde aanvallen ook gebruik gemaakt van spearphishing en ClickFix-achtige nep-CAPTCHA-pagina’s die worden gehost op de Cloudflare R2-infrastructuur om de uitvoering van kwaadaardige payloads te activeren. Er wordt vastgesteld dat deze pagina’s de informatiestelers leveren die nodig zijn om inloggegevens te verzamelen die vervolgens worden gebruikt om initiële toegang te verkrijgen.

Enkele van de cruciale stappen die door de aanvallers zijn genomen, zijn als volgt:

- Implementatie van een SOCKS-proxy-DLL om externe toegang en opdrachtuitvoering te vergemakkelijken

- Misbruik maken van de mogelijkheden voor extern beheer van ScreenConnect om detectieopdrachten uit te voeren en netwerkscantools uit te voeren om potentiële laterale bewegingsdoelen te identificeren

- Het richten van de Veeam-back-upinfrastructuur op het verzamelen van inloggegevens

- Het stuurprogramma “eskle.sys” gebruiken als onderdeel van een BYOVD-aanval om beveiligingsoplossingen uit te schakelen, processen te beëindigen en detectie te omzeilen

- Implementatie van PuTTY SSH-clients om laterale verplaatsing naar Linux-systemen te vergemakkelijken

- Gebruik van SOCKS-proxy-instanties in verschillende systeemmappen om command-and-control (C2)-verkeer te verdoezelen via de COROXY-achterdeur

- WinSCP gebruiken voor veilige bestandsoverdracht van het binaire Linux-ransomwarebestand naar het Windows-systeem

- Gebruik de beheerservice van Splashtop Remote (SRManager.exe) om het binaire Linux-ransomwarebestand rechtstreeks op Windows-systemen uit te voeren

“De binaire versie van de Linux-ransomware bood platformonafhankelijke mogelijkheden, waardoor de aanvallers zowel Windows- als Linux-systemen binnen de omgeving konden beïnvloeden met behulp van een enkele payload”, merkten onderzoekers van Trend Micro op.

“Bijgewerkte voorbeelden omvatten Nutanix AHV-detectie, waardoor de targeting werd uitgebreid met hypergeconvergeerde infrastructuurplatforms. Dit demonstreerde de aanpassing van de bedreigingsactoren aan moderne bedrijfsvirtualisatieomgevingen die verder gaan dan traditionele VMware-implementaties.”