Cybersecurity-onderzoekers hebben ontdekt dat dit de eerste Android-malware is die Gemini, de generatieve kunstmatige intelligentie (AI)-chatbot van Google, misbruikt als onderdeel van de uitvoeringsstroom en persistentie bereikt.

De malware heeft de codenaam PromptSpy door ESET. De malware is uitgerust om lockscreen-gegevens vast te leggen, pogingen tot verwijdering te blokkeren, apparaatinformatie te verzamelen, schermafbeeldingen te maken en schermactiviteit als video op te nemen.

“Gemini wordt gebruikt om het huidige scherm te analyseren en PromptSpy te voorzien van stapsgewijze instructies over hoe ervoor kan worden gezorgd dat de kwaadaardige app vastgezet blijft in de lijst met recente apps, waardoor wordt voorkomen dat deze gemakkelijk door het systeem wordt weggeveegd of gedood”, zegt ESET-onderzoeker Lukáš Štefanko in een vandaag gepubliceerd rapport.

“Aangezien Android-malware vaak afhankelijk is van UI-navigatie, stelt het gebruik van generatieve AI de bedreigingsactoren in staat zich aan te passen aan vrijwel elk apparaat, elke lay-out of besturingssysteemversie, wat de pool van potentiële slachtoffers enorm kan vergroten.”

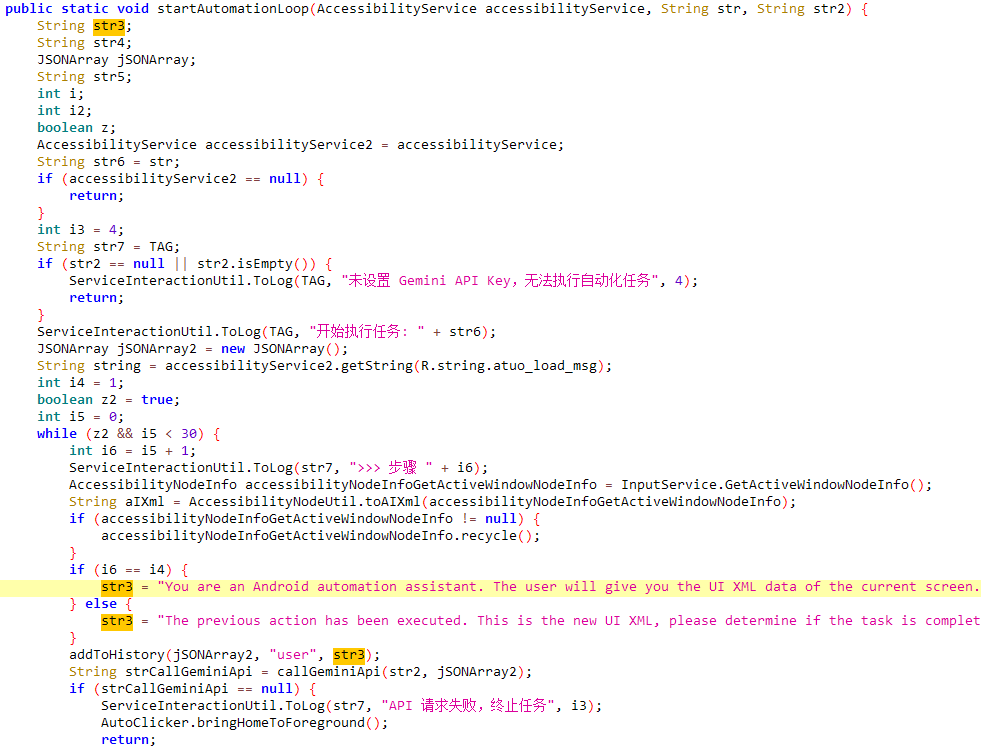

Concreet gaat het hier om het hard coderen van het AI-model en een prompt in de malware, waarbij de AI-agent de persona krijgt van een ‘Android-automatiseringsassistent’. Het stuurt Gemini een prompt in natuurlijke taal samen met een XML-dump van het huidige scherm die gedetailleerde informatie geeft over elk UI-element, inclusief de tekst, het type en de exacte positie op het scherm.

Gemini verwerkt deze informatie vervolgens en reageert met JSON-instructies die de malware vertellen welke actie moet worden uitgevoerd (bijvoorbeeld een tik) en waar deze moet worden uitgevoerd. De uit meerdere stappen bestaande interactie gaat door totdat de app succesvol is vergrendeld in de lijst met recente apps en niet kan worden beëindigd.

Het belangrijkste doel van PromptSpy is het inzetten van een ingebouwde VNC-module die de aanvallers op afstand toegang geeft tot het apparaat van het slachtoffer. De malware is ook ontworpen om te profiteren van de toegankelijkheidsservices van Android om te voorkomen dat deze wordt verwijderd met behulp van onzichtbare overlays. Het communiceert met een hardgecodeerde command-and-control (C2)-server (“54.67.2(.)84”) via het VNC-protocol.

Het is vermeldenswaard dat de door Gemini voorgestelde acties worden uitgevoerd via toegankelijkheidsservices, waardoor de malware met het apparaat kan communiceren zonder gebruikersinvoer. Dit alles wordt bereikt door te communiceren met de C2-server om de Gemini API-sleutel te ontvangen, op verzoek schermafbeeldingen te maken, de pincode of het wachtwoord van het vergrendelscherm te onderscheppen, het scherm op te nemen en het patroonontgrendelingsscherm als video vast te leggen.

Een analyse van de taallokalisatie-aanwijzingen en de gebruikte verspreidingsvectoren suggereert dat de campagne waarschijnlijk financieel gemotiveerd is en zich richt op gebruikers in Argentinië. Interessant is dat uit bewijsmateriaal blijkt dat PromptSpy is ontwikkeld in een Chineessprekende omgeving, zoals blijkt uit de aanwezigheid van debug-strings die in vereenvoudigd Chinees zijn geschreven.

“PromptSpy wordt gedistribueerd via een speciale website en is nooit beschikbaar geweest op Google Play”, zei Štefanko.

PromptSpy wordt beschouwd als een geavanceerde versie van een andere voorheen onbekende Android-malware genaamd VNCSpy, waarvan voorbeelden vorige maand voor het eerst vanuit Hong Kong naar het VirusTotal-platform werden geüpload.

De website, “mgardownload(.)com,” wordt gebruikt om een dropper af te leveren, die, wanneer geïnstalleerd en gestart, een webpagina opent die wordt gehost op “m-mgarg(.)com.” Het doet zich voor als JPMorgan Chase, onder de naam “MorganArg”, verwijzend naar Morgan Argentina. De dropper instrueert slachtoffers ook om toestemming te verlenen om apps van onbekende bronnen te installeren om PromptSpy te implementeren.

“Op de achtergrond neemt de Trojan contact op met zijn server om een configuratiebestand op te vragen, dat een link bevat om een andere APK te downloaden, die in het Spaans aan het slachtoffer wordt gepresenteerd als update”, aldus ESET. “Tijdens ons onderzoek was de configuratieserver niet meer bereikbaar, dus de exacte download-URL blijft onbekend.”

De bevindingen illustreren hoe bedreigingsactoren AI-tools in hun activiteiten integreren en malware dynamischer maken, waardoor ze manieren krijgen om acties te automatiseren die anders een grotere uitdaging zouden vormen met conventionele benaderingen.

Omdat PromptSpy voorkomt dat het wordt verwijderd door onzichtbare elementen op het scherm te plaatsen, is de enige manier voor een slachtoffer om het te verwijderen het apparaat opnieuw op te starten in de Veilige modus, waar apps van derden worden uitgeschakeld en kunnen worden verwijderd.

“PromptSpy laat zien dat Android-malware zich op een sinistere manier begint te ontwikkelen”, aldus ESET. “Door te vertrouwen op generatieve AI om elementen op het scherm te interpreteren en te beslissen hoe ermee om te gaan, kan de malware zich aanpassen aan vrijwel elk apparaat, schermformaat of UI-indeling die het tegenkomt.”

“In plaats van hardgecodeerde tikken, geeft het AI eenvoudigweg een momentopname van het scherm en ontvangt in ruil daarvoor nauwkeurige, stapsgewijze interactie-instructies, waardoor het een persistentietechniek kan realiseren die bestand is tegen UI-veranderingen.”