Cybersecurityteams willen steeds verder gaan dan het afzonderlijk bekijken van bedreigingen en kwetsbaarheden. Het gaat niet alleen om wat er mis kan gaan (kwetsbaarheden) of wie zou kunnen aanvallen (bedreigingen), maar waar deze elkaar kruisen in uw werkelijke omgeving om echte, exploiteerbare blootstelling te creëren.

Welke belichtingen doen er echt toe? Kunnen aanvallers deze misbruiken? Is onze verdediging effectief?

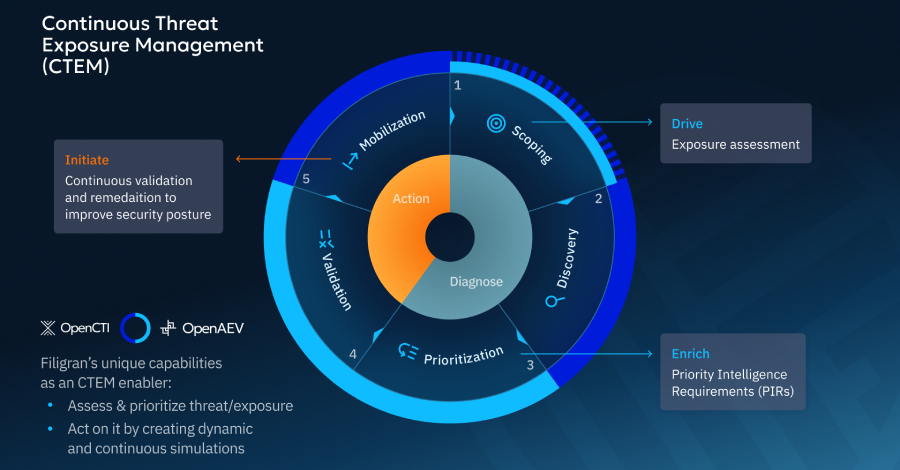

Continu beheer van blootstelling aan bedreigingen (CTEM) kan een nuttige aanpak bieden voor de cyberbeveiligingsteams op hun reis naar uniform beheer van dreigingen/kwetsbaarheden of blootstelling.

Wat CTEM werkelijk betekent

CTEM, zoals gedefinieerd door Gartner, benadrukt een ‘continue’ cyclus van het identificeren, prioriteren en herstellen van exploiteerbare risico’s op uw aanvalsoppervlak, waardoor uw algehele beveiligingspositie verbetert. Het is geen eenmalige scan en een resultaat dat via een tool wordt geleverd; het is een operationeel model dat is gebouwd op vijf stappen:

- Scoring – beoordeel uw bedreigingen en kwetsbaarheden en identificeer wat het belangrijkste is: middelen, processen en tegenstanders.

- Ontdekking – Breng blootstellingen en aanvalspaden in uw omgeving in kaart om te anticiperen op de acties van een tegenstander.

- Prioritering – Concentreer u op wat aanvallers realistisch gezien kunnen misbruiken en wat u moet oplossen.

- Geldigmaking – Test aannames met veilige, gecontroleerde aanvalssimulaties.

- Mobilisatie – Stimuleer herstel- en procesverbeteringen op basis van bewijsmateriaal

Wat is het echte voordeel van CTEM

CTEM verlegt de focus naar risicogebaseerd blootstellingsbeheer, waarbij veel subprocessen en hulpmiddelen worden geïntegreerd, zoals kwetsbaarheidsbeoordeling, kwetsbaarheidsbeheer, beheer van aanvalsoppervlakken, testen en simulatie. CTEM verenigt blootstellingsbeoordeling en blootstellingsvalidatie, met als uiteindelijk doel dat beveiligingsteams de potentiële impact op cyberrisicovermindering kunnen registreren en rapporteren. Technologie of hulpmiddelen zijn nooit een probleem geweest; Sterker nog, we hebben een groot probleem op het gebied van cyberbeveiliging. Tegelijkertijd hebben we met meer tools meer silo’s gecreëerd, en dit is precies wat CTEM wil uitdagen: kunnen we onze kijk op bedreigingen/kwetsbaarheden/aanvalsoppervlakken verenigen en actie ondernemen tegen werkelijk exploiteerbare blootstelling om het algehele cyberrisico te verminderen?

Rol van bedreigingsinformatie in CTEM

Jaarlijks worden duizenden kwetsbaarheden gemeld (in 2024 waren dat er ruim 40.000), maar minder dan 10% wordt daadwerkelijk uitgebuit. Threat Intelligence kan u aanzienlijk helpen de bedreigingen te identificeren die belangrijk zijn voor uw organisatie, door kwetsbaarheden te koppelen aan vijandige tactieken, technieken en procedures (TTP’s) die worden waargenomen in actieve campagnes. Bedreigingsinformatie is niet langer een ‘good-to-have’, maar een ‘need-to-have’. Het kan u helpen bij het specificeren van Priority Intelligence Requirements (PIR’s): de context en het dreigingslandschap dat er het meest toe doet in uw omgeving. Deze geprioriteerde dreigingsinformatie vertelt u welke tekortkomingen worden bewapend, tegen welke doelen en onder welke omstandigheden, zodat u zich bij het herstel kunt richten op wat kan worden misbruikt. in uw omgevingniet wat theoretisch mogelijk is.

De vraag die u uw dreigingsinformatieteam moet stellen is: optimaliseert u de waarde van de dreigingsgegevens die u vandaag verzamelt? Dit is uw eerste gebied van verbetering/verandering.

Validatiegedreven risicoreductie

Geprioriteerde dreigingsinformatie moet worden gevolgd door testen en validatie om te zien hoe uw beveiligingsmaatregelen standhouden tegen de meest waarschijnlijke exploitables en aanvalspaden, en welke impact dit op uw organisatie zou kunnen hebben. Een belangrijke factor hierbij is dat uw beveiligingsvalidatieprogramma verder moet gaan dan technologie; het moet ook processen en mensen omvatten. Een perfect afgestemde EDR, SIEM of WAF biedt beperkte bescherming als uw incidentworkflows onduidelijk zijn, draaiboeken verouderd zijn of escalatiepaden onder druk bezwijken. Dit is waar we een convergentie verwachten van inbreuk- en aanvalssimulatie, tabletop-oefeningen, geautomatiseerde pentests, enz., naar Adversarial Exposure Validation (AEV).

Vermijd de modewoorden

CTEM is geen product; het is een strategische aanpak waarbij gebruik wordt gemaakt van resultaatgerichte maatstaven voor blootstellingsbeheer. De implementatie ervan valt ook niet onder één beveiligingsteam/functie. Het moet van bovenaf worden aangestuurd, silo’s worden doorbroken en de beveiligingsworkflows tussen teams worden verbeterd. Begin met de fase ‘Scoping’ om te beslissen Wat op te nemen in uw blootstellingsbeheerprogramma en waar eerst focussen:

- Wat zijn onze belangrijkste bedrijfsrisico’s waarop cyberbeveiliging rechtstreeks invloed kan uitoefenen?

- Welke omgeving (on-premise, cloud, IT/OT, dochterondernemingen…) en soorten assets (kroonjuwelen, eindpunten, identiteitssystemen, datastores…) vallen onder de reikwijdte?

- Heeft u een juist beeld van deze inventaris?

- Welke bedreigingsactoren en aanvalsmethoden zijn het meest relevant voor onze sector en technologie?

- Hoe zullen we bestaande dreigingsinformatie en incidentgegevens integreren om de reikwijdte te verfijnen?

- Hoe zullen we ‘kritieke blootstelling’ definiëren (op basis van exploiteerbaarheid, zakelijke impact, gegevensgevoeligheid, ontploffingsradius, enz.)?

- Zijn we vandaag de dag in staat om tools, mensen, processen en tools te valideren?

- Wat is onze initiële capaciteit om problemen binnen dit bereik op te lossen (mensen, tooling, SLA’s)?

Dit is geen uitputtende lijst, maar deze vragen helpen bij het definiëren van een realistische, op risico afgestemde CTEM-reikwijdte die kan worden uitgevoerd en gemeten, in plaats van een al te brede maar onbeheersbare inspanning.

Kort gezegd:

CTEM werkt als het de vragen beantwoordt die er toe doen, met bewijsmateriaal:

Wat kan ons pijn doen? Hoe zou het gebeuren? Kunnen we het stoppen?

Bezoek Filigran voor meer bronnen over blootstellingsbeheer, informatie over bedreigingen en validatiepraktijken.