Cybersecurity-onderzoekers hebben licht geworpen op de innerlijke werking van een botnet-malware genaamd PolarEdge.

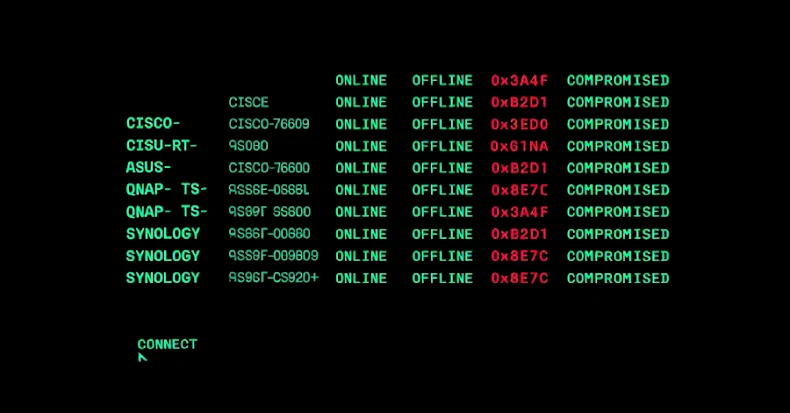

PolarEdge werd voor het eerst gedocumenteerd door Sekoia in februari 2025 en schreef het toe aan een campagne gericht op routers van Cisco, ASUS, QNAP en Synology met als doel deze in een netwerk samen te brengen voor een nog onbepaald doel.

Het op TLS gebaseerde ELF-implantaat is in de kern ontworpen om inkomende clientverbindingen te monitoren en daarbinnen opdrachten uit te voeren.

Vervolgens heeft Censys, in augustus 2025, de infrastructurele ruggengraat beschreven die het botnet aandrijft, waarbij het bedrijf opmerkte dat PolarEdge kenmerken vertoont die consistent zijn met een Operational Relay Box (ORB)-netwerk. Er zijn aanwijzingen dat de activiteit waarbij de malware betrokken is, mogelijk al in juni 2023 is begonnen.

In de aanvalsketens die in februari 2025 zijn waargenomen, is waargenomen dat de dreigingsactoren een bekende beveiligingsfout misbruiken die gevolgen heeft voor Cisco-routers (CVE-2023-20118) om een shell-script met de naam “q” te downloaden via FTP, dat vervolgens verantwoordelijk is voor het ophalen en uitvoeren van de PolarEdge-achterdeur op het aangetaste systeem.

“De primaire functie van de achterdeur is het verzenden van een vingerafdruk van de host naar de command-and-control-server en vervolgens luisteren naar opdrachten via een ingebouwde TLS-server die is geïmplementeerd met mbedTLS”, zei het Franse cyberbeveiligingsbedrijf in een technische analyse van de malware.

PolarEdge is ontworpen om twee werkingsmodi te ondersteunen: een connect-back-modus, waarbij de backdoor fungeert als een TLS-client om een bestand te downloaden van een externe server, en een debug-modus, waarbij de backdoor naar een interactieve modus gaat om de configuratie (dat wil zeggen serverinformatie) on-the-fly te wijzigen.

De configuratie is ingebed in de laatste 512 bytes van het ELF-beeld, versluierd door een XOR van één byte die kan worden gedecodeerd met de sleutel van één byte 0x11.

De standaardmodus is echter om te functioneren als een TLS-server om een hostvingerafdruk naar de command-and-control (C2)-server te sturen en te wachten tot er opdrachten worden verzonden. De TLS-server is geïmplementeerd met mbedTLS v2.8.0 en vertrouwt op een aangepast binair protocol voor het parseren van inkomende verzoeken die voldoen aan specifieke criteria, waaronder een parameter met de naam ‘HasCommand’.

Als de parameter “HasCommand” gelijk is aan het ASCII-teken 1, gaat de achterdeur verder met het extraheren en uitvoeren van de opdracht die is opgegeven in het veld “Command” en verzendt de onbewerkte uitvoer van de uitgevoerde opdracht terug.

Eenmaal gestart, verplaatst PolarEdge ook (bijv. /usr/bin/wget, /sbin/curl) en verwijdert bepaalde bestanden (“/share/CACHEDEV1_DATA/.qpkg/CMS-WS/cgi-bin/library.cgi.bak”) op het geïnfecteerde apparaat, hoewel het exacte doel achter deze stap onduidelijk is.

Bovendien bevat de achterdeur een breed scala aan anti-analysetechnieken om informatie met betrekking tot de configuratie van de TLS-server en de logica voor vingerafdrukken te verdoezelen. Om detectie te omzeilen, maakt het tijdens de initialisatiefase gebruik van procesmaskering door willekeurig een naam te kiezen uit een vooraf gedefinieerde lijst. Enkele van de opgenomen namen zijn: igmpproxy, wscd, /sbin/dhcpd, httpd, upnpd en iapp.

“Hoewel de achterdeur niet zorgt voor persistentie bij het opnieuw opstarten, roept het fork op om een onderliggend proces te spawnen dat elke 30 seconden controleert of /proc/

De onthulling komt omdat Synthient het vermogen van GhostSocks benadrukte om gecompromitteerde apparaten om te zetten in SOCKS5 residentiële proxy’s. GhostSocks zou in oktober 2023 voor het eerst worden geadverteerd onder het Malware-as-a-Service (MaaS)-model op het XSS-forum.

Het is vermeldenswaard dat het aanbod vanaf begin 2024 in Lumma Stealer is geïntegreerd, waardoor klanten van de stealer-malware na de infectie geld kunnen verdienen met de besmette apparaten.

“GhostSocks biedt klanten de mogelijkheid om een 32-bits DLL of uitvoerbaar bestand te bouwen”, zei Synthient in een recente analyse. “GhostSocks zal proberen een configuratiebestand in %TEMP% te lokaliseren. In het scenario dat het configuratiebestand niet kan worden gevonden, zal het terugvallen op een hardgecodeerde configuratie.”

De configuratie bevat details van de C2-server waarmee een verbinding tot stand is gebracht voor het inrichten van de SOCKS5-proxy en uiteindelijk het tot stand brengen van een verbinding met behulp van de open-source go-socks5- en yamux-bibliotheken.