Er is een nieuwe malware -campagne waargenomen gericht op edge -apparaten van Cisco, ASUS, QNAP en Synology om ze te touwen in een botnet genaamd PolaredGe sinds ten minste het einde van 2023.

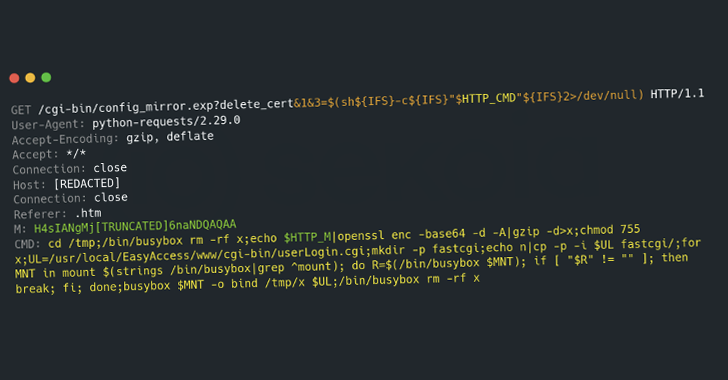

French cybersecurity company Sekoia said it observed the unknown threat actors leveraging CVE-2023-20118 (CVSS score: 6.5), a critical security flaw impacting Cisco Small Business RV016, RV042, RV042G, RV082, RV320, and RV325 Routers that could result in arbitrary command execution on susceptible devices.

De kwetsbaarheid blijft ongecontroleerd vanwege de routers die de status van het einde van de levensduur (EOL) bereiken. Als mitigaties adviseerde Cisco begin 2023 dat de fout zou worden beperkt door het management op afstand uit te schakelen en de toegang tot poorten 443 en 60443 te blokkeren.

In de aanval die is geregistreerd tegen de honeypots van Sekoia, zou de kwetsbaarheid zijn gebruikt om een eerder implantaat zonder papieren te leveren, een TLS -achterdeur die de mogelijkheid heeft om te luisteren naar inkomende klantverbindingen en commando’s uit te voeren.

De achterdeur wordt gelanceerd door middel van een shell -script genaamd “Q” dat wordt opgehaald via FTP en wordt uitgevoerd na een succesvolle uitbuiting van de kwetsbaarheid. Het komt met mogelijkheden om –

- Logbestanden opruimen

- Duchte processen beëindigen

- Download een kwaadaardige lading met de naam “T.Tar” van 119.8.186 (.) 227

- Voer een binair genaamd “Cipher_Log” uit het archief uit

- Stel persistentie vast door een bestand met de naam “/etc/flash/etc/cipher.sh” te wijzigen om herhaaldelijk de “cipher_log” binary uit te voeren

- Voer “Cipher_Log” uit, de TLS -achterdeur

Codenaam PolaredGe, de malware komt in een oneindige lus, stelt een TLS -sessie op en het uitzetten van een onderliggende proces om klantverzoeken te beheren en opdrachten uit te voeren met behulp van exec_command.

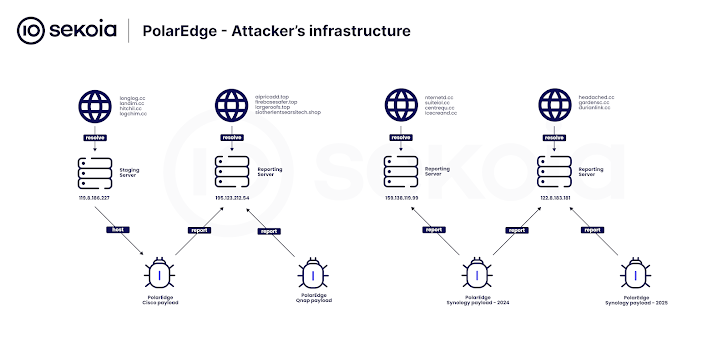

“De binaire weergave informeert de C2 -server dat hij met succes een nieuw apparaat heeft geïnfecteerd,” zeiden Sekoia -onderzoekers Jeremy Scion en Felix Aimé. “De malware verzendt deze informatie naar de rapportageserver, waardoor de aanvaller kan bepalen welk apparaat is geïnfecteerd via het IP -adres/poortparen.”

Verdere analyse heeft soortgelijke gepolareerde payloads ontdekt die worden gebruikt om zich te richten op ASUS-, QNAP- en Synology -apparaten. Alle artefacten werden geüpload naar Virustotal door gebruikers in Taiwan. De payloads worden verdeeld via FTP met behulp van het IP -adres 119.8.186 (.) 227, die toebehoort aan Huawei Cloud.

In totaal wordt naar schatting 2.017 unieke IP -adressen over de hele wereld gecompromitteerd, met de meeste infecties die zijn gedetecteerd in de Verenigde Staten, Taiwan, Rusland, India, Brazilië, Australië en Argentinië.

“Het doel van dit botnet is nog niet bepaald,” merkten de onderzoekers op. “Een doel van polaredge zou kunnen zijn om gecompromitteerde randapparaten te regelen, waardoor ze worden omgezet in operationele relaisboxen voor het lanceren van aanvallende cyberaanvallen.”

“De botnet maakt gebruik van meerdere kwetsbaarheden in verschillende soorten apparatuur, en benadrukt het vermogen om zich op verschillende systemen te richten. De complexiteit van de payloads onderstreept verder de verfijning van de operatie, wat suggereert dat het wordt uitgevoerd door bekwame operatoren. Dit geeft aan dat polaredge een goed gecoördineerde en substantiële cyberdreiging is.”

De openbaarmaking komt wanneer SecurityScoreCard heeft aangetoond dat een enorm botnet dat meer dan 130.000 geïnfecteerde apparaten omvat, wordt bewapend om grootschalige wachtwoord-spuiten-aanvallen op Microsoft 365 (M365) -accounts uit te voeren door niet-interactieve aanmeldingen te exploiteren met basisverificatie.

Niet-interactieve tekens worden meestal gebruikt voor service-to-service authenticatie en legacy-protocollen zoals POP, IMAP en SMTP. Ze activeren geen multi-factor authenticatie (MFA) in veel configuraties. Basisauthenticatie daarentegen maakt het mogelijk om inloggegevens te worden verzonden in platte tekstformaat.

De activiteit, waarschijnlijk het werk van een Chinees-gelieerde groep vanwege het gebruik van infrastructuur gekoppeld aan CDS Global Cloud en Ucloud HK, maakt gebruik van gestolen referenties van infostealer-logboeken over een breed scala aan M365-accounts om niet-geautoriseerde toegang te verkrijgen en gevoelige gegevens te krijgen.

“Deze techniek omzeilt moderne inlogbescherming en ontwijkt MFA -handhaving, waardoor een kritische blinde vlek voor beveiligingsteams ontstaat,” zei het bedrijf. “Aanvallers maken gebruik van gestolen referenties van Infostealer -logboeken om op schaal systematisch rekeningen te targeten.”

“Deze aanvallen worden vastgelegd in niet-interactieve aanmeldingslogboeken, die vaak over het hoofd worden gezien door beveiligingsteams. Aanvallers gebruiken deze kloof om een groot volume-spuitpogingen van het wachtwoord te voeren onopgemerkt. Deze tactiek is waargenomen over meerdere M365-huurders wereldwijd, wat een wijdverbreide en lopende dreiging aangeeft.”