Een voorheen ongedocumenteerde, op China gerichte groep van geavanceerde persistente dreigingen (APT) genoemd PlucheDaemon is in verband gebracht met een supply chain-aanval gericht op een Zuid-Koreaanse VPN-provider (virtueel particulier netwerk) in 2023, volgens nieuwe bevindingen van ESET.

“De aanvallers hebben het legitieme installatieprogramma vervangen door een installatieprogramma dat ook het kenmerkende implantaat van de groep heeft ingezet, dat we SlowStepper hebben genoemd – een achterdeur met veel functies en een toolkit van meer dan 30 componenten”, zegt ESET-onderzoeker Facundo Muñoz in een technisch rapport dat is gedeeld met The Hacker. Nieuws.

PlushDaemon wordt beschouwd als een China-nexusgroep die minstens sinds 2019 operationeel is en zich richt op individuen en entiteiten in China, Taiwan, Hong Kong, Zuid-Korea, de Verenigde Staten en Nieuw-Zeeland.

Centraal in de activiteiten staat een op maat gemaakte achterdeur genaamd SlowStepper, die wordt beschreven als een grote toolkit bestaande uit ongeveer 30 modules, geprogrammeerd in C++, Python en Go.

Een ander cruciaal aspect van de aanvallen is het kapen van legitieme software-updatekanalen en het exploiteren van kwetsbaarheden in webservers om initiële toegang te krijgen tot het doelnetwerk.

Het Slowaakse cyberbeveiligingsbedrijf zei dat het in mei 2024 kwaadaardige code had opgemerkt die was ingebed in het NSIS-installatieprogramma voor Windows, gedownload van de website van een VPN-softwareleverancier genaamd IPany (“ipany(.)kr/download/IPanyVPNsetup.zip”).

De frauduleuze versie van het installatieprogramma, die inmiddels van de website is verwijderd, is ontworpen om zowel de legitieme software als de SlowStepper-achterdeur te verwijderen. Het is momenteel niet duidelijk wie de exacte doelwitten van de aanval op de toeleveringsketen zijn, hoewel elke persoon of entiteit die het in boobytraps aanwezige ZIP-archief downloadt, gevaar had kunnen lopen.

Telemetriegegevens verzameld door ESET laten zien dat verschillende gebruikers probeerden de getrojaniseerde software te installeren in de netwerken van een halfgeleiderbedrijf en een onbekend softwareontwikkelingsbedrijf in Zuid-Korea. De oudste slachtoffers werden respectievelijk in november en december 2023 geregistreerd uit Japan en China.

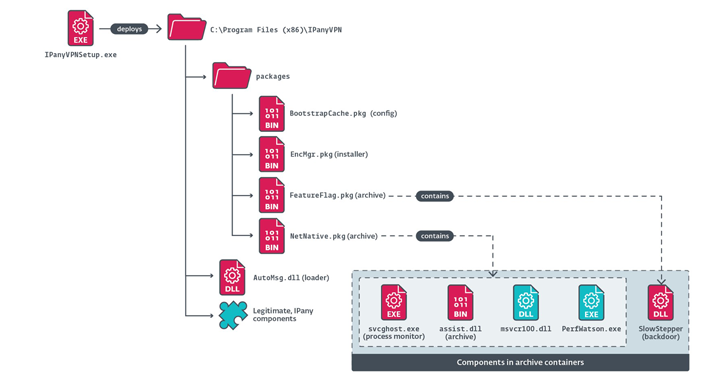

De aanvalsketen begint met de uitvoering van het installatieprogramma (“IPanyVPNsetup.exe”), dat vervolgens persistentie op de host tot stand brengt tussen herstarts en een lader (“AutoMsg.dll”) lanceert die op zijn beurt verantwoordelijk is voor het uitvoeren van shellcode die laadt nog een DLL (“EncMgr.pkg”).

De DLL extraheert vervolgens nog twee bestanden (“NetNative.pkg” en “FeatureFlag.pkg”) die worden gebruikt om een kwaadaardig DLL-bestand (“lregdll.dll”) te sideloaden met behulp van “PerfWatson.exe”, een hernoemde versie van een legitiem opdrachtregelprogramma genaamd regcap.exe dat deel uitmaakt van Microsoft Visual Studio.

Het einddoel van de DLL is om het SlowStepper-implantaat te laden vanuit het bestand winlogin.gif dat aanwezig is in FeatureFlag.pkg. Er wordt aangenomen dat SlowStepper in de maak is sinds januari 2019 (versie 0.1.7), met de nieuwste iteratie (0.2.12) gecompileerd in juni 2024.

“Hoewel de code honderden functies bevat, lijkt de specifieke variant die wordt gebruikt in de supply chain-compromis van de IPany VPN-software versie 0.2.10 Lite te zijn, volgens de code van de achterdeur”, zei Muñoz. “De zogenaamde ‘Lite’-versie bevat inderdaad minder features dan andere eerdere en nieuwere versies.”

Zowel de volledige als de Lite-versie maken gebruik van een uitgebreide reeks tools geschreven in Python en Go waarmee gegevens kunnen worden verzameld en clandestiene surveillance kan plaatsvinden door middel van het opnemen van audio en video’s. De tools zouden zijn gehost op het Chinese coderepositoryplatform GitCode.

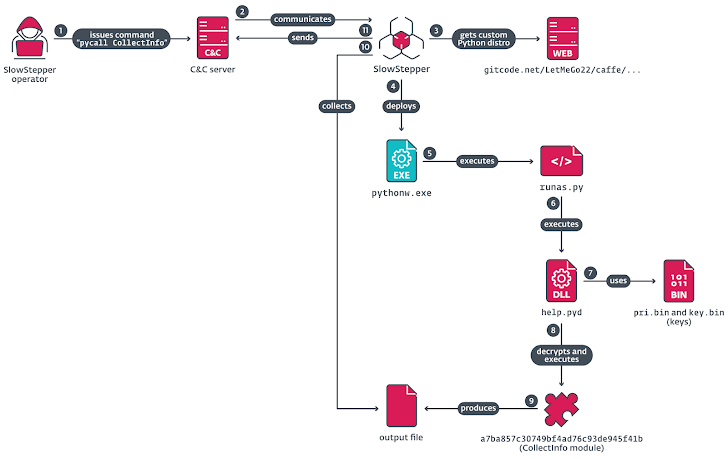

Wat command-and-control (C&C) betreft, construeert SlowStepper een DNS-query om een TXT-record voor het domein 7051.gsm.360safe(.)company te verkrijgen bij een van de drie openbare DNS-servers (114DNS, Google en Alibaba Public DNS ) om een array van 10 IP-adressen op te halen, waarvan er één wordt gekozen voor gebruik als C&C-server om door de operator uitgegeven opdrachten te verwerken.

“Als het na een aantal pogingen er niet in slaagt een verbinding met de server tot stand te brengen, gebruikt het de gethostbyname API op het domein st.360safe(.)company om het IP-adres te verkrijgen dat aan dat domein is toegewezen en gebruikt het verkregen IP als zijn fallback C&C-server”, legt Muñoz uit.

De commando’s bestrijken een breed scala, waardoor het volledige systeeminformatie kan vastleggen; een Python-module uitvoeren; specifieke bestanden verwijderen; voer opdrachten uit via cmd.exe; het bestandssysteem opsommen; bestanden downloaden en uitvoeren; en zelfs zichzelf verwijderen. Een nogal ongebruikelijk kenmerk van de achterdeur is de activering van een aangepaste shell bij ontvangst van het commando “0x3A”.

Dit geeft de aanvaller de mogelijkheid om willekeurige payloads uit te voeren die op afstand worden gehost (gcall), componenten van de achterdeur bij te werken (update) en een Python-module op de aangetaste machine uit te voeren (pycall), waarvan de laatste een ZIP-archief downloadt van het GitCode-account die de Python-interpreter bevat en de bibliotheek die moet worden uitgevoerd om interessante informatie te verzamelen –

- Browserdat gegevens verzamelt van webbrowsers zoals Google Chrome, Microsoft Edge, Opera, Brave, Vivaldi, Cốc Cốc browser, UC Browser, 360 Browser en Mozilla Firefox

- Camerawaarmee foto’s worden gemaakt als er een camera op de besmette machine is aangesloten

- VerzamelInfodat bestanden verzamelt die overeenkomen met de extensies .txt, .doc, .docx, .xls, .xlsx, .ppt en .pptx, evenals informatie van apps zoals LetsVPN, Tencent QQ, WeChat, Kingsoft WPS, e2eSoft VCam, KuGou, Oray Sunlogin en ToDesk

- Decoderenwaarmee een module uit de externe repository wordt gedownload en deze wordt gedecodeerd

- DingTalkdat chatberichten van DingTalk verzamelt

- Downloadenwaarmee niet-kwaadaardige Python-pakketten worden gedownload

- BestandScanner En FileScannerAllDiskwaarmee het systeem wordt gescand op bestanden

- getOperaCookiedie cookies verkrijgt van de Opera-browser

- Locatiedie het IP-adres van de computer en de GPS-coördinaten verkrijgt

- qpassdie gegevens verzamelt van Tencent QQ Browser (waarschijnlijk vervangen door de qqpass-module)

- qqpas En Webpasdat wachtwoorden verzamelt van Google Chrome, Mozilla Firefox, Tencent QQ Browser, 360 Chrome en UC Browser

- Schermopnamewaarmee het scherm wordt opgenomen

- Telegramdat gegevens van Telegram verzamelt

- WeChatdat gegevens van WeChat verzamelt

- Draadloze sleuteldat draadloze netwerkinformatie en wachtwoorden verzamelt

ESET zei dat het in de externe coderepository ook verschillende softwareprogramma’s heeft geïdentificeerd die in Golang zijn geschreven en die reverse proxy- en downloadfunctionaliteiten bieden.

“Deze achterdeur valt op door het meertraps C&C-protocol dat DNS gebruikt, en de mogelijkheid om tientallen extra Python-modules met spionagemogelijkheden te downloaden en uit te voeren”, aldus Muñoz.

“De talrijke componenten in de PlushDaemon-toolset en de rijke versiegeschiedenis ervan laten zien dat, hoewel voorheen onbekend, deze op China gerichte APT-groep ijverig heeft gewerkt aan de ontwikkeling van een breed scala aan tools, waardoor het een aanzienlijke bedreiging is om op te letten.”