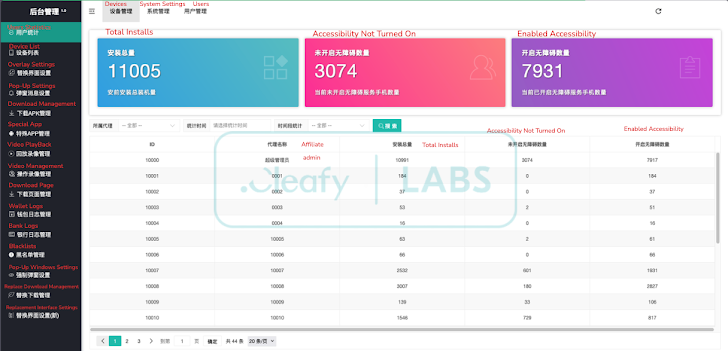

Cybersecurity -onderzoekers hebben een opkomende Android Remote Access Trojan (Rat) ontdekt genaamd Playpraetor Dat heeft meer dan 11.000 apparaten besmet, voornamelijk in Portugal, Spanje, Frankrijk, Marokko, Peru en Hong Kong.

“De snelle groei van de Botnet, die nu meer dan 2.000 nieuwe infecties per week overschrijdt, wordt gedreven door agressieve campagnes die zich richten op Spaanse en Franse sprekers, wat wijst op een strategische verschuiving van zijn vorige gemeenschappelijke slachtofferbasis,” zei Cheafy -onderzoekers Simone Mattia, Alessandro Strino en Federico Valentini in een analyse van de malware.

Playpraetor, beheerd door een Chinees Command-and-Control (C2) -paneel, wijkt aanzienlijk af van andere Android Trojaanse paarden omdat het toegankelijkheidsdiensten misbruikt om externe controle te krijgen en nep-overlay-inlogschermen boven 200 bank-apps en cryptocurrency-portemonnee in een poging om slachtofferrekeningen te kauwen te bedienen.

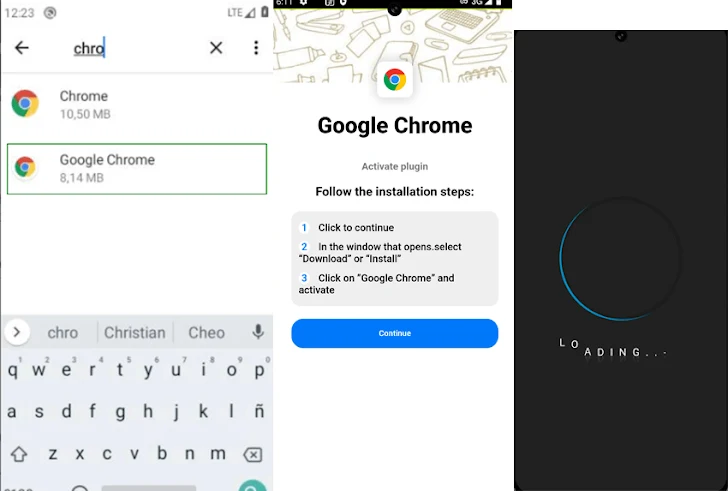

PlayPraetor werd voor het eerst gedocumenteerd door CTM360 in maart 2025, met details over het gebruik van duizenden frauduleuze Google Play Store downloadpagina’s om een onderling verbonden grootschalige zwendelcampagne te plegen die bankreferenties kan oogsten, klembordactiviteit en log-toetsenblokken kan oogsten.

“De links naar de nabootsende Play Store-pagina’s worden gedistribueerd via meta-advertenties en sms-berichten om een breed publiek effectief te bereiken,” merkte het in Bahrein gevestigde bedrijf op dat moment op. “Deze misleidende advertenties en berichten truceren gebruikers om op de links te klikken, waardoor ze naar de frauduleuze domeinen worden georganiseerd die de kwaadaardige APK’s organiseren.”

PlayPraetor is beoordeeld als een wereldwijd gecoördineerde operatie, wordt geleverd in vijf verschillende varianten die misleidende progressieve web-apps (PWAS), WebView-gebaseerde apps (Phish) (Phish), Exploit Accessibility Services voor persistent en C2 (Phantom) installeren, uitnodigingscode-gebaseerde phishing en trick-gebruikers in het kopen van containerproducten (Veil), en toekennen van volledige remote-producten (Veil) en Full-remote).

De fantoomvariant van Playpraetor, volgens het Italiaanse fraudepreventiebedrijf, is in staat tot fraude op apparaten (ODF) en wordt gedomineerd door twee hoofdliggende affiliate-operators die ongeveer 60% van het botnet besturen (ongeveer 4.500 gecompromitteerde apparaten) en lijken hun inspanningen rond Portuguese sprekende doelen te concentreren.

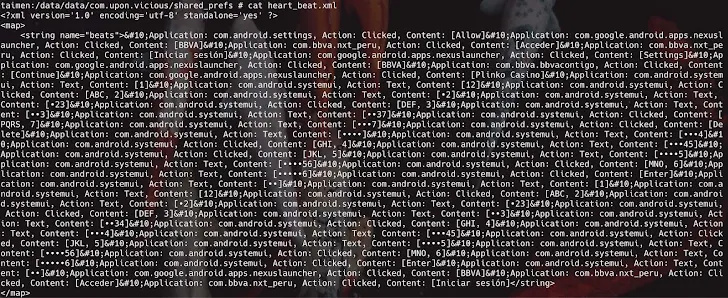

“De kernfunctionaliteit is gebaseerd op het misbruiken van de toegankelijkheidsservices van Android om uitgebreide, realtime controle over een gecompromitteerd apparaat te krijgen,” zei Cheafy. “Hierdoor kan een operator frauduleuze acties uitvoeren rechtstreeks op het apparaat van het slachtoffer.”

Eenmaal geïnstalleerd, bestelt de malware naar de C2 -server via HTTP/HTTPS en maakt gebruik van een WebSocket -verbinding om een bidirectioneel kanaal te maken om opdrachten uit te geven. Het stelt ook een real-time Messaging Protocol (RTMP) -verbinding op om een videolivestream van het scherm van het geïnfecteerde apparaat te initiëren.

De zich ontwikkelende aard van de ondersteunde opdrachten geeft aan dat Playpraetor actief wordt ontwikkeld door de operators, waardoor uitgebreide gegevensdiefstal mogelijk is. In de afgelopen weken zijn aanvallen die de malware distribueren in toenemende mate gericht op Spaans- en Arabisch sprekende slachtoffers, wat een bredere uitbreiding van het Malware-As-A-Service (MAAS) -aanbod aangaf.

Het C2-paneel van zijn kant wordt niet alleen gebruikt om in realtime actief te communiceren met gecompromitteerde apparaten, maar maakt ook het maken van op maat gemaakte malware-leveringspagina’s mogelijk die Google Play Store nabootsen op zowel desktop- als mobiele apparaten.

“Het succes van de campagne is gebaseerd op een gevestigde operationele methode, die een multi-aangesloten MAAS-model benutten,” zei Cheafy. “Deze structuur zorgt voor brede en zeer gerichte campagnes.”

Playpraetor is de nieuwste malware die afkomstig is van Chinees sprekende dreigingsacteurs met als doel financiële fraude uit te voeren, een trend die wordt geïllustreerd door de opkomst van Toxicpanda en Supercard X het afgelopen jaar.

Toxicpanda evolueert

Volgens gegevens van Bitsight heeft Toxicpanda ongeveer 3.000 Android -apparaten in Portugal aangetast, gevolgd door Spanje, Griekenland, Marokko en Peru. Campagnes die de malware distribueren, hebben leveraged tag-1241, een verkeersdistributiesysteem (TDS), voor malwareverdeling met behulp van ClickFix en Fake Google Chrome Update Lures.

“Deze zorgvuldig georkestreerde omleiding maakt deel uit van het ontwerp van de TDS om ervoor te zorgen dat alleen geselecteerde doelen naar deze kwaadaardige eindpunten worden geleid,” zei beveiligingsonderzoeker Pedro Falé vorige week in een rapport.

De nieuwste versie van ToxicPanda verbetert op zijn voorgangers door een domeingeneratie -algoritme (DGA) op te nemen om C2 op te zetten en de operationele veerkracht te verbeteren in het licht van de takedowns van infrastructuur. Ook gebakken in de malware zijn nieuwe opdrachten om een Fallback C2 -domein in te stellen en kwaadaardige overlays beter te beheersen.

Doubletrouble stijgt

De bevindingen komen wanneer Zimperium een andere geavanceerde Android Banking Trojan bekendmaakte dat DoubleTrouble wordt nagesynchroniseerd die verder is geëvolueerd dan overlay -aanvallen om het apparaatscherm, logtakels te registreren en verschillende opdrachten uit te voeren voor gegevensuitbreiding en diepgewortelde apparaatbesturing.

Naast het leunen van de toegankelijkheidsservices van Android om zijn frauduleuze activiteiten uit te voeren, omvat de distributiestrategie van DoubleTrouble met behulp van nepwebsites die malwaremonsters rechtstreeks binnen onenigheidskanalen hosten.

“De nieuwe functionaliteiten omvatten: het weergeven van kwaadaardige UI -overlays om pincodes te stelen of patronen te ontgrendelen, uitgebreide schermopnamemogelijkheden, de mogelijkheid om de opening van specifieke toepassingen en geavanceerde keylogging -functionaliteit te blokkeren,” zei Zimperium ZLabs -onderzoeker Vishnu Madhav.