Cybersecurity -onderzoekers hebben twee Android -spyware -campagnes ontdekt genaamd Voorspellend En Tospy die zich voordoen als apps zoals Signal en Totok om gebruikers in de Verenigde Arabische Emiraten (VAE) te richten.

Slowaakse cybersecuritybedrijf ESET zei dat de kwaadaardige apps worden gedistribueerd via nepwebsites en social engineering om niet -verwerkende gebruikers te misleiden om ze te downloaden. Eenmaal geïnstalleerd, stellen beide spyware -malware -stammen aanhoudende toegang tot gecompromitteerde Android -apparaten en exfiltregegevens.

“Geen van beide apps met de spyware was beschikbaar in officiële app-winkels; beide vereiste handmatige installatie van websites van derden die zich voordoen als legitieme services,” zei ESET-onderzoeker Lukáš Štefanko. Met name een van de websites die de Tospy Malware -familie distribueerden, heeft de Samsung Galaxy Store nagebootst, waarbij gebruikers een kwaadwillende versie van de Totok -app handmatig downloaden en installeren. “

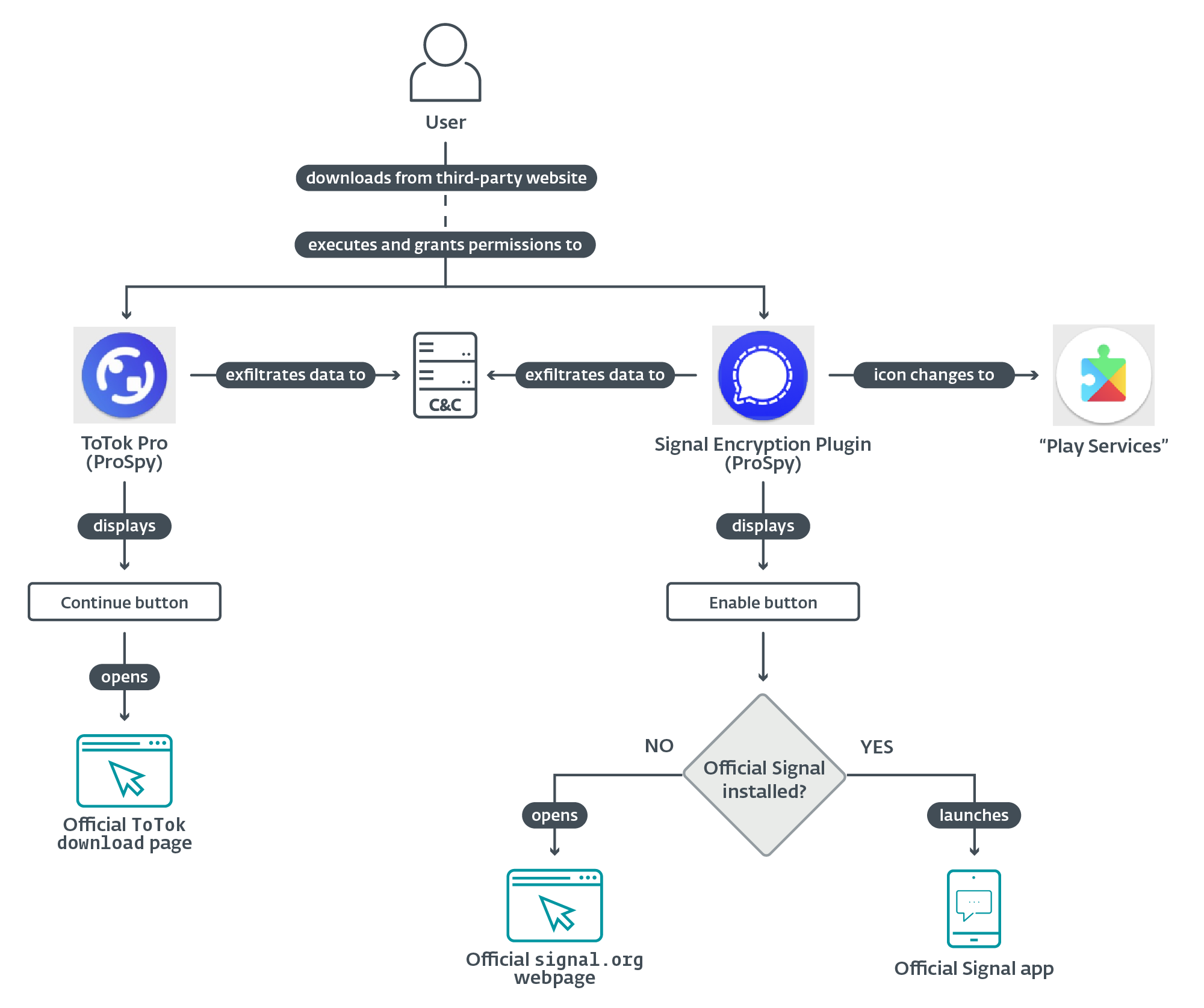

De Prospy-campagne, ontdekt in juni 2025, wordt verondersteld sinds 2024 aan de gang te zijn, met behulp van misleidende websites die zich voordoen als signaal en totok om booby-ingepakte APK-bestanden te hosten die beweren upgrades te zijn naar de respectieve apps, namelijk signaalcodering plugin en totok pro.

Het gebruik van Totok als kunstaas is geen toeval, omdat de app in december 2019 uit Google Play en Apple App Store is verwijderd vanwege zorgen dat het fungeerde als een spionagetool voor de overheid van de VAE, het oogsten van de gesprekken van gebruikers, locaties en andere gegevens.

De ontwikkelaars van Totok beweerden vervolgens vervolgens dat de verwijdering een “aanval was die tegen ons bedrijf werd gepleegd door degenen die een dominante positie in deze markt bekleden” en dat de app gebruikers niet bespioneert.

De Rogue Prospy -apps zijn ontworpen om machtigingen aan te vragen om toegang te krijgen tot contacten, sms -berichten en bestanden die op het apparaat zijn opgeslagen. Het is ook in staat om apparaatinformatie te exfiltreren.

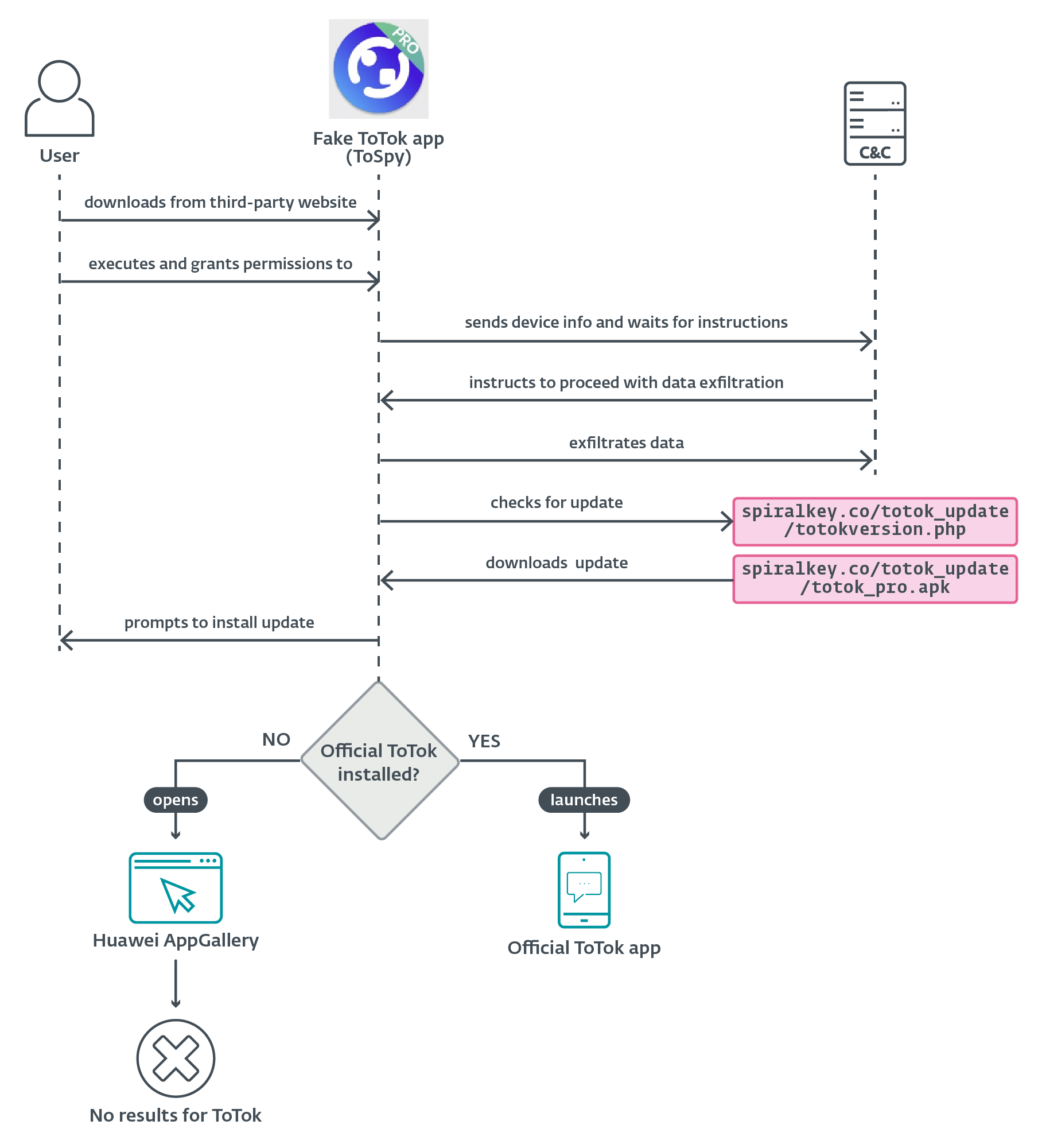

ESET zei dat zijn telemetrie ook een andere Android -spyware -familie markeerde die actief werd gedistribueerd in het wild en gebruikers zich in dezelfde regio richtte in dezelfde regio rond dezelfde tijd dat Prospy werd gedetecteerd. De Tospy -campagne, die waarschijnlijk op 30 juni 2022 begon en momenteel aan de gang is, heeft nep -sites gebruikt die zich voordoen als de totok -app om de malware te leveren.

Het regionaal gerichte campagnes centreren rond het stelen van gevoelige gegevensbestanden, media, contacten en chatback -ups, met de Totok Pro -app gepropageerd in het Prospy -cluster met een “doorgaan” -knop die, wanneer getikt, de gebruiker omleidt naar de officiële downloadpagina in de webbrowser en instrueert om de daadwerkelijke app te downloaden.

“Deze omleiding is ontworpen om de illusie van legitimiteit te versterken,” zei Eset. “Elke toekomstige lanceringen van de kwaadaardige TOOK Pro -app zullen in plaats daarvan de echte totok -app openen, waardoor de aanwezigheid van de spyware effectief wordt gemaskeerd. De gebruiker ziet echter nog steeds twee apps die op het apparaat zijn geïnstalleerd (Totok en Totok Pro), die verdacht kunnen zijn.”

De Signal Encryption -plug -in, op een vergelijkbare manier, bevat een knop “Enable” om de gebruikers te misleiden om de legitieme gecodeerde berichten -app te downloaden door de Signal (.) Org -site te bezoeken. Maar in tegenstelling tot het geval van Totok Pro, wordt het Rogue Signal App -pictogram gewijzigd om zich voor te doen als Google Play Services zodra het slachtoffer het alle benodigde machtigingen verleent.

Ongeacht de geïnstalleerde app, de spyware die erin is ingebed, exfiltreert de gegevens heimelijk voordat de gebruiker klikt doorgaan of inschakelen. Dit omvat apparaatinformatie, sms -berichten, contactlijsten, bestanden en een lijst met geïnstalleerde applicaties.

“Net als Prospy omvat Tospy ook stappen die zijn ontworpen om het slachtoffer verder te misleiden door te geloven dat de malware die ze zojuist hebben geïnstalleerd een legitieme app is,” zei Štefanko. “Nadat de gebruiker de kwaadaardige Totok -app heeft gelanceerd, zijn er twee mogelijke scenario’s: de officiële TOTOK -app is geïnstalleerd op het apparaat of dat is het niet.”

“Als de officiële totok -app niet op het apparaat is geïnstalleerd, probeert Tospy de gebruiker om te leiden naar de Huawei AppGallery, hetzij via een reeds geïnstalleerde Huawei -app of via de standaardbrowser, wat suggereert dat de gebruiker de officiële totok -app downloadt.”

In het geval dat de app al op het apparaat is geïnstalleerd, geeft het een nepscherm weer om de indruk te geven dat het controleert op app -updates voordat het naadloos de officiële TOOK -app wordt gestart. Op de achtergrond verzamelt het echter gebruikerscontacten, bestanden die overeenkomen met bepaalde extensies, apparaatinformatie en TOTOK -gegevensback -ups (*.ttkmbackup).

Om doorzettingsvermogen te bereiken, hebben beide spyware -families een voorgrondservice die een aanhoudende melding weergeeft, gebruik Android’s AlarmManager om de voorgrondservice herhaaldelijk opnieuw te starten als deze wordt beëindigd en de nodige achtergronddiensten automatisch te starten op een apparaat opnieuw opstarten.

ESET zei dat de campagnes anders worden gevolgd vanwege verschillen in leveringsmethoden en infrastructuur, ondanks verschillende overeenkomsten in de ingezette malware. Het is momenteel niet bekend wie achter de activiteit zit. Er is ook geen informatie over hoeveel of wie specifiek het doelwit was van deze campagnes, vertelde het The Hacker News.

“Gebruikers moeten waakzaam blijven bij het downloaden van apps uit onofficiële bronnen en het mogelijk maken om installatie uit onbekende oorsprong mogelijk te maken, evenals bij het installeren van apps of add-ons buiten officiële app-winkels, met name die beweren vertrouwde diensten te verbeteren,” voegde het bedrijf toe.