Het Chinese National Computer Network Emergency Response Technical Team (CNCERT) heeft een waarschuwing afgegeven over de veiligheid die voortvloeit uit het gebruik van OpenClaw (voorheen Clawdbot en Moltbot), een open-source en zelfgehoste autonome kunstmatige intelligentie (AI)-agent.

In een bericht dat op WeChat werd gedeeld, merkte CNCERT op dat de ‘inherent zwakke standaardbeveiligingsconfiguraties’ van het platform, in combinatie met de geprivilegieerde toegang tot het systeem om autonome taakuitvoeringsmogelijkheden te vergemakkelijken, door slechte actoren zouden kunnen worden onderzocht om de controle over het eindpunt over te nemen.

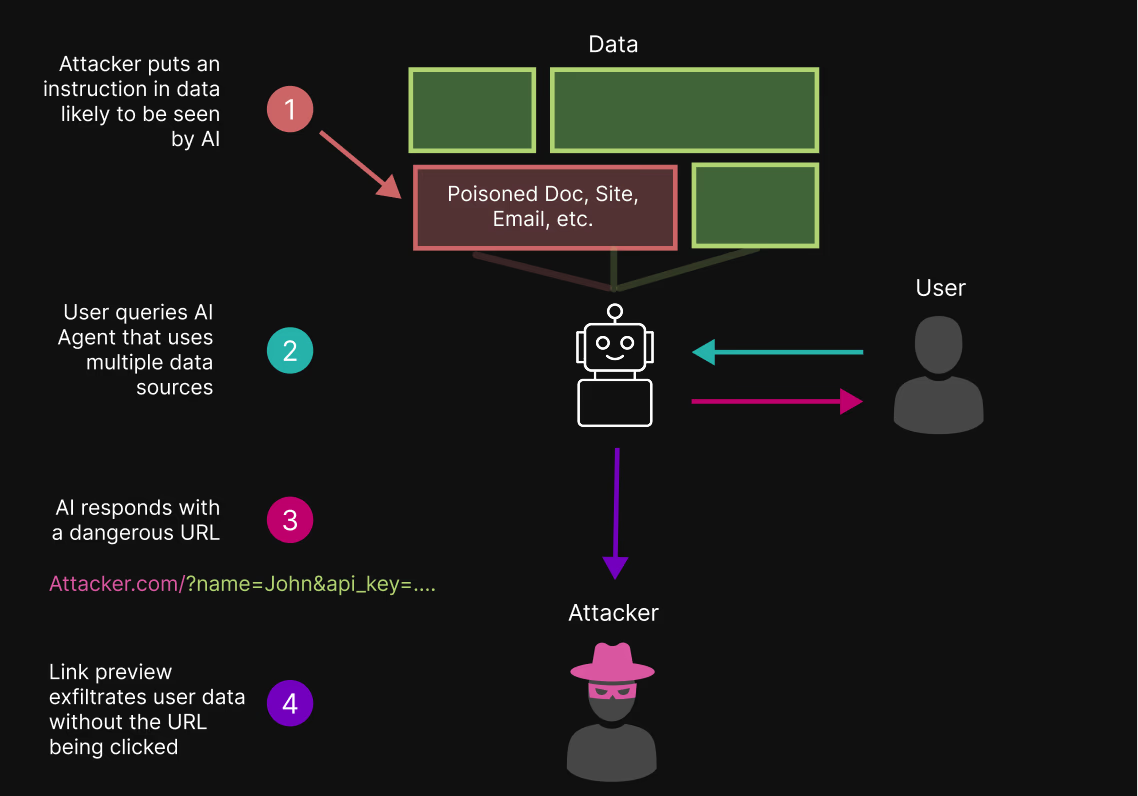

Dit omvat risico’s die voortkomen uit snelle injecties, waarbij kwaadaardige instructies die zijn ingebed in een webpagina ervoor kunnen zorgen dat de agent gevoelige informatie lekt als deze wordt misleid om toegang te krijgen tot de inhoud en deze te consumeren.

De aanval wordt ook wel indirecte prompt injectie (IDPI) of cross-domein prompt injectie (XPIA) genoemd, omdat tegenstanders, in plaats van rechtstreeks te communiceren met een groot taalmodel (LLM), goedaardige AI-functies zoals samenvatting van webpagina’s of inhoudsanalyse kunnen inzetten om gemanipuleerde instructies uit te voeren. Dit kan variëren van het omzeilen van op AI gebaseerde systemen voor advertentiebeoordeling en het beïnvloeden van wervingsbeslissingen tot vergiftiging door zoekmachineoptimalisatie (SEO) en het genereren van bevooroordeelde reacties door negatieve beoordelingen te onderdrukken.

OpenAI zei in een eerder deze week gepubliceerde blogpost dat snelle injectie-achtige aanvallen zich verder ontwikkelen dan alleen het plaatsen van instructies in externe inhoud en het opnemen van elementen van social engineering.

“AI-agenten zijn steeds beter in staat om op internet te surfen, informatie op te halen en acties te ondernemen namens een gebruiker”, aldus het rapport. “Deze mogelijkheden zijn nuttig, maar ze creëren ook nieuwe manieren waarop aanvallers kunnen proberen het systeem te manipuleren.”

De snelle injectierisico’s in OpenClaw zijn niet hypothetisch. Vorige maand ontdekten onderzoekers van PromptArmor dat de linkpreview-functie in berichtenapps zoals Telegram of Discord kan worden omgezet in een data-exfiltratiepad bij communicatie met OpenClaw door middel van een indirecte promptinjectie.

Het idee, op een hoog niveau, is om de AI-agent te misleiden om een door de aanvaller bestuurde URL te genereren die, wanneer deze in de berichtenapp wordt weergegeven als een linkvoorbeeld, er automatisch voor zorgt dat vertrouwelijke gegevens naar dat domein worden verzonden zonder op de link te hoeven klikken.

“Dit betekent dat in agentische systemen met linkvoorbeelden data-exfiltratie kan plaatsvinden onmiddellijk nadat de AI-agent op de gebruiker reageert, zonder dat de gebruiker op de kwaadaardige link hoeft te klikken”, aldus het AI-beveiligingsbedrijf. “Bij deze aanval wordt de agent gemanipuleerd om een URL te construeren die het domein van een aanvaller gebruikt, waaraan dynamisch gegenereerde queryparameters worden toegevoegd die gevoelige gegevens bevatten die het model over de gebruiker kent.”

Naast frauduleuze aanwijzingen heeft CNCERT ook drie andere zorgen benadrukt:

- De mogelijkheid dat OpenClaw onbedoeld en onherroepelijk kritieke informatie verwijdert vanwege een verkeerde interpretatie van gebruikersinstructies.

- Bedreigingsactoren kunnen kwaadaardige vaardigheden uploaden naar opslagplaatsen zoals ClawHub die, indien geïnstalleerd, willekeurige opdrachten uitvoeren of malware inzetten.

- Aanvallers kunnen recentelijk onthulde beveiligingskwetsbaarheden in OpenClaw misbruiken om het systeem in gevaar te brengen en gevoelige gegevens te lekken.

“Voor kritieke sectoren – zoals de financiële sector en de energiesector – kunnen dergelijke inbreuken leiden tot het lekken van kernbedrijfsgegevens, bedrijfsgeheimen en codeopslagplaatsen, of zelfs resulteren in de volledige verlamming van hele bedrijfssystemen, wat onberekenbare verliezen kan veroorzaken”, aldus CNCERT.

Om deze risico’s tegen te gaan, wordt gebruikers en organisaties geadviseerd om de netwerkcontroles te versterken, blootstelling van de standaard beheerpoort van OpenClaw aan internet te voorkomen, de service in een container te isoleren, te voorkomen dat inloggegevens in leesbare tekst worden opgeslagen, vaardigheden alleen van vertrouwde kanalen te downloaden, automatische updates voor vaardigheden uit te schakelen en de agent up-to-date te houden.

De ontwikkeling komt omdat de Chinese autoriteiten maatregelen hebben genomen om staatsbedrijven en overheidsinstanties te verbieden OpenClaw AI-apps op kantoorcomputers uit te voeren in een poging de veiligheidsrisico’s te beperken, meldde Bloomberg. Het verbod zou zich ook uitstrekken tot de families van militairen.

De virale populariteit van OpenClaw heeft er ook toe geleid dat bedreigingsactoren misbruik hebben gemaakt van het fenomeen door kwaadaardige GitHub-opslagplaatsen te verspreiden die zich voordoen als OpenClaw-installatieprogramma’s om informatiestelers zoals Atomic en Vidar Stealer in te zetten, en een op Golang gebaseerde proxy-malware bekend als GhostSocks met behulp van instructies in ClickFix-stijl.

“De campagne was niet gericht op een specifieke branche, maar richtte zich in grote lijnen op gebruikers die OpenClaw probeerden te installeren met de kwaadaardige repositories met downloadinstructies voor zowel Windows- als macOS-omgevingen”, aldus Huntress. “Wat dit succesvol maakte, was dat de malware werd gehost op GitHub en dat de kwaadaardige repository de best beoordeelde suggestie werd in de AI-zoekresultaten van Bing voor OpenClaw Windows.”