Cybersecurity-onderzoekers hebben details bekendgemaakt van een supply chain-aanval gericht op het Open VSX-register, waarbij niet-geïdentificeerde bedreigingsactoren de bronnen van een legitieme ontwikkelaar in gevaar brachten om kwaadaardige updates naar downstream-gebruikers te pushen.

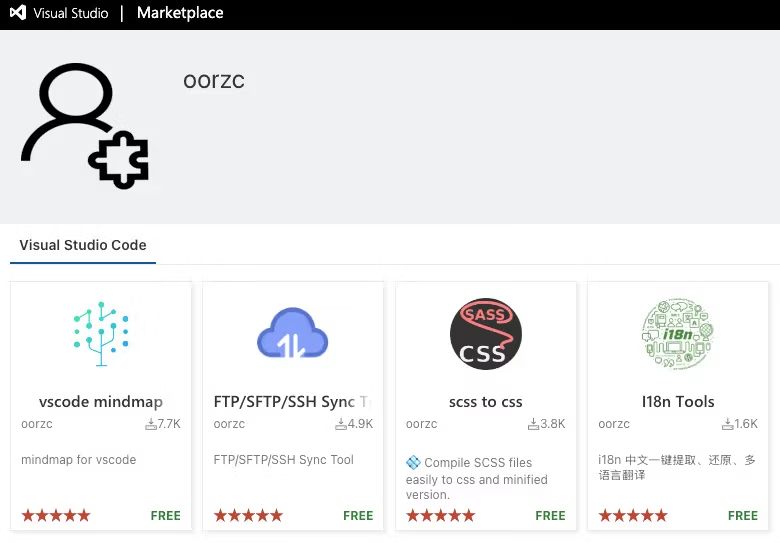

“Op 30 januari 2026 werden van vier gevestigde Open VSX-extensies gepubliceerd door de oorzc-auteur kwaadaardige versies gepubliceerd op Open VSX die de GlassWorm-malwarelader bevatten”, zei Socket-beveiligingsonderzoeker Kirill Boychenko in een zaterdagrapport.

“Deze extensies werden eerder gepresenteerd als legitieme hulpprogramma’s voor ontwikkelaars (sommige werden voor het eerst meer dan twee jaar geleden gepubliceerd) en verzamelden gezamenlijk meer dan 22.000 Open VSX-downloads voorafgaand aan de kwaadaardige releases.”

Het supply chain-beveiligingsbedrijf zei dat de supply chain-aanval gepaard ging met het compromitteren van de publicatiegegevens van de ontwikkelaar, waarbij het Open VSX-beveiligingsteam beoordeelde dat het incident gepaard ging met het gebruik van een gelekt token of andere ongeoorloofde toegang. De kwaadaardige versies zijn inmiddels verwijderd van de Open VSX.

De lijst met geïdentificeerde extensies vindt u hieronder:

- FTP/SFTP/SSH-synchronisatietool (oorzc.ssh-tools – versie 0.5.1)

- I18n Tools (oorzc.i18n-tools-plus – versie 1.6.8)

- vscode mindmap (oorzc.mind-map – versie 1.0.61)

- scss naar css (oorzc.scss-to-css-compile – versie 1.3.4)

De vergiftigde versies, zo merkte Socket op, zijn ontworpen om een loader-malware af te leveren die verband houdt met een bekende campagne genaamd GlassWorm. De lader is uitgerust om te ontsleutelen en tijdens runtime ingebed te draaien, maakt gebruik van een steeds meer bewapende techniek genaamd EtherHiding om command-and-control (C2) eindpunten op te halen en uiteindelijk code uit te voeren die is ontworpen om Apple macOS-inloggegevens en cryptocurrency-portemonneegegevens te stelen.

Tegelijkertijd wordt de malware pas tot ontploffing gebracht nadat de gecompromitteerde machine is geprofileerd en is vastgesteld dat deze niet overeenkomt met de Russische landinstelling, een patroon dat vaak wordt waargenomen in kwaadaardige programma’s die afkomstig zijn van of gelieerd zijn aan Russischsprekende bedreigingsactoren om binnenlandse vervolging te voorkomen.

De soorten informatie die door de malware worden verzameld, zijn onder meer:

- Gegevens van Mozilla Firefox en Chromium-gebaseerde browsers (logins, cookies, internetgeschiedenis en portemonnee-extensies zoals MetaMask)

- Cryptocurrency-portemonneebestanden (Electrum, Exodus, Atomic, Ledger Live, Trezor Suite, Binance en TonKeeper)

- iCloud-sleutelhangerdatabase

- Safari-cookies

- Gegevens uit Apple Notes

- gebruikersdocumenten uit de mappen Desktop, Documenten en Downloads

- FortiClient VPN-configuratiebestanden

- Inloggegevens voor ontwikkelaars (bijvoorbeeld ~/.aws en ~/.ssh)

Het targeten van ontwikkelaarsinformatie brengt ernstige risico’s met zich mee, omdat bedrijfsomgevingen hierdoor worden blootgesteld aan mogelijke inbreuken op cloudaccounts en aanvallen op laterale verplaatsingen.

“De payload omvat routines voor het lokaliseren en extraheren van authenticatiemateriaal dat in algemene workflows wordt gebruikt, inclusief het inspecteren van de npm-configuratie voor _authToken en het verwijzen naar GitHub-authenticatieartefacten, die toegang kunnen bieden tot privérepository’s, CI-geheimen en release-automatisering”, aldus Boychenko.

Een belangrijk aspect van de aanval is dat deze afwijkt van eerder waargenomen GlassWorm-indicatoren doordat deze gebruik maakt van een gecompromitteerd account van een legitieme ontwikkelaar om de malware te verspreiden. In eerdere gevallen hebben de bedreigingsactoren achter de campagne gebruik gemaakt van typosquatting en brandjacking om frauduleuze extensies te uploaden voor latere verspreiding.

“De bedreigingsacteur past in de normale workflows van ontwikkelaars, verbergt de uitvoering achter gecodeerde, runtime-gedecodeerde laders en gebruikt Solana-memo’s als een dynamische dead drop om de staging-infrastructuur te roteren zonder extensies opnieuw te publiceren”, aldus Socket. “Deze ontwerpkeuzes verminderen de waarde van statische indicatoren en verschuiven het voordeel van de verdediger naar gedragsdetectie en snelle reactie.”