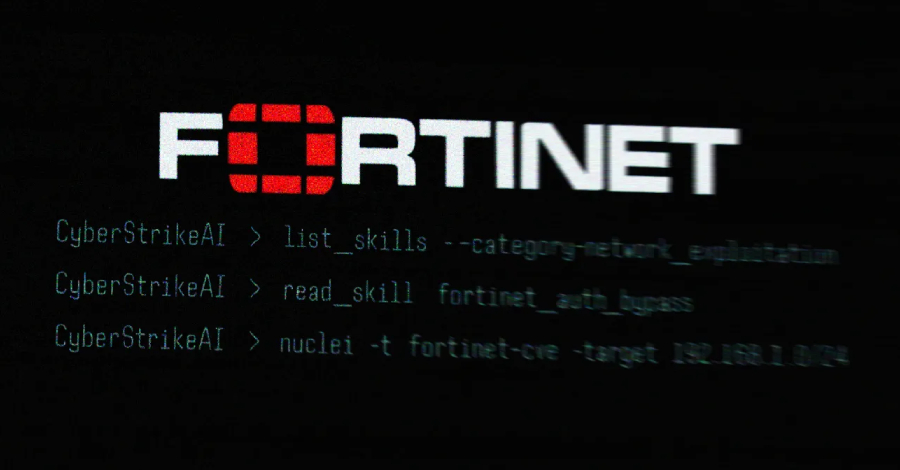

De dreigingsactor achter de onlangs onthulde door kunstmatige intelligentie (AI) ondersteunde campagne gericht op Fortinet FortiGate-apparaten maakte gebruik van een open-source, AI-native beveiligingstestplatform genaamd CyberStrikeAI om de aanvallen uit te voeren.

De nieuwe bevindingen zijn afkomstig van Team Cymru, dat het gebruik ervan ontdekte na een analyse van het IP-adres (“212.11.64(.)250”) dat door de vermoedelijk Russisch sprekende bedreigingsacteur werd gebruikt om geautomatiseerde massascans uit te voeren naar kwetsbare apparaten.

CyberStrikeAI is een “open-source kunstmatige intelligentie (AI) offensieve beveiligingstool (OST) ontwikkeld door een in China gevestigde ontwikkelaar waarvan we denken dat deze enige banden heeft met de Chinese overheid”, aldus beveiligingsonderzoeker Will Thomas (ook bekend als @BushidoToken).

Details van de AI-aangedreven activiteit kwamen vorige maand aan het licht toen Amazon Threat Intelligence zei dat het de onbekende aanvaller had gedetecteerd die zich systematisch richtte op FortiGate-apparaten met behulp van generatieve kunstmatige intelligentie (AI) -diensten zoals Anthropic Claude en DeepSeek, waarbij meer dan 600 apparaten in 55 landen in gevaar werden gebracht.

Volgens de beschrijving in de GitHub-repository is CyberStrikeAI in Go gebouwd en integreert het meer dan 100 beveiligingstools om kwetsbaarheidsdetectie, aanvalsketenanalyse, kennisherstel en resultaatvisualisatie mogelijk te maken. Het wordt onderhouden door een Chinese ontwikkelaar die de online alias Ed1s0nZ draagt.

Team Cymru zei dat het tussen 20 januari en 26 februari 2026 21 unieke IP-adressen heeft waargenomen waarop CyberStrikeAI draaide, met servers die voornamelijk in China, Singapore en Hong Kong werden gehost. Er zijn extra servers met betrekking tot de tool gedetecteerd in de VS, Japan en Zwitserland.

Het Ed1s0nZ-account heeft, naast het hosten van CyberStrikeAI, verschillende andere tools gepubliceerd die hun interesse tonen in uitbuiting en jailbreaking van AI-modellen –

- watermerk-tool, om onzichtbare digitale watermerken aan documenten toe te voegen.

- banaan_blackmail, een op Golang gebaseerde ransomware,

- PrivHunterAI, een op Golang gebaseerde tool die Kimi-, DeepSeek- en GPT-modellen gebruikt om kwetsbaarheden bij escalatie van bevoegdheden te detecteren.

- ChatGPTJailbreak, dat een README.md-bestand bevat met aanwijzingen om OpenAI ChatGPT te jailbreaken door het te misleiden om in een Do Anything Now (DAN)-modus te gaan of door het te vragen om als ChatGPT op te treden terwijl de ontwikkelaarsmodus is ingeschakeld.

- InfiltrateX, een op Golang gebaseerde scanner voor het detecteren van kwetsbaarheden bij escalatie van bevoegdheden.

- VigilantEye, een op Golang gebaseerd hulpmiddel dat de openbaarmaking van gevoelige informatie, zoals telefoonnummers en ID-kaartnummers, in databases controleert. Het is geconfigureerd om een waarschuwing te sturen via een WeChat Work-bot als er een potentieel datalek wordt gedetecteerd.

“Verder geven de GitHub-activiteiten van Ed1s0nZ aan dat ze samenwerken met organisaties die mogelijk door de Chinese overheid gesponsorde cyberoperaties ondersteunen”, aldus Thomas. “Dit geldt ook voor Chinese bedrijven uit de particuliere sector die banden hebben met het Chinese Ministerie van Staatsveiligheid (MSS).”

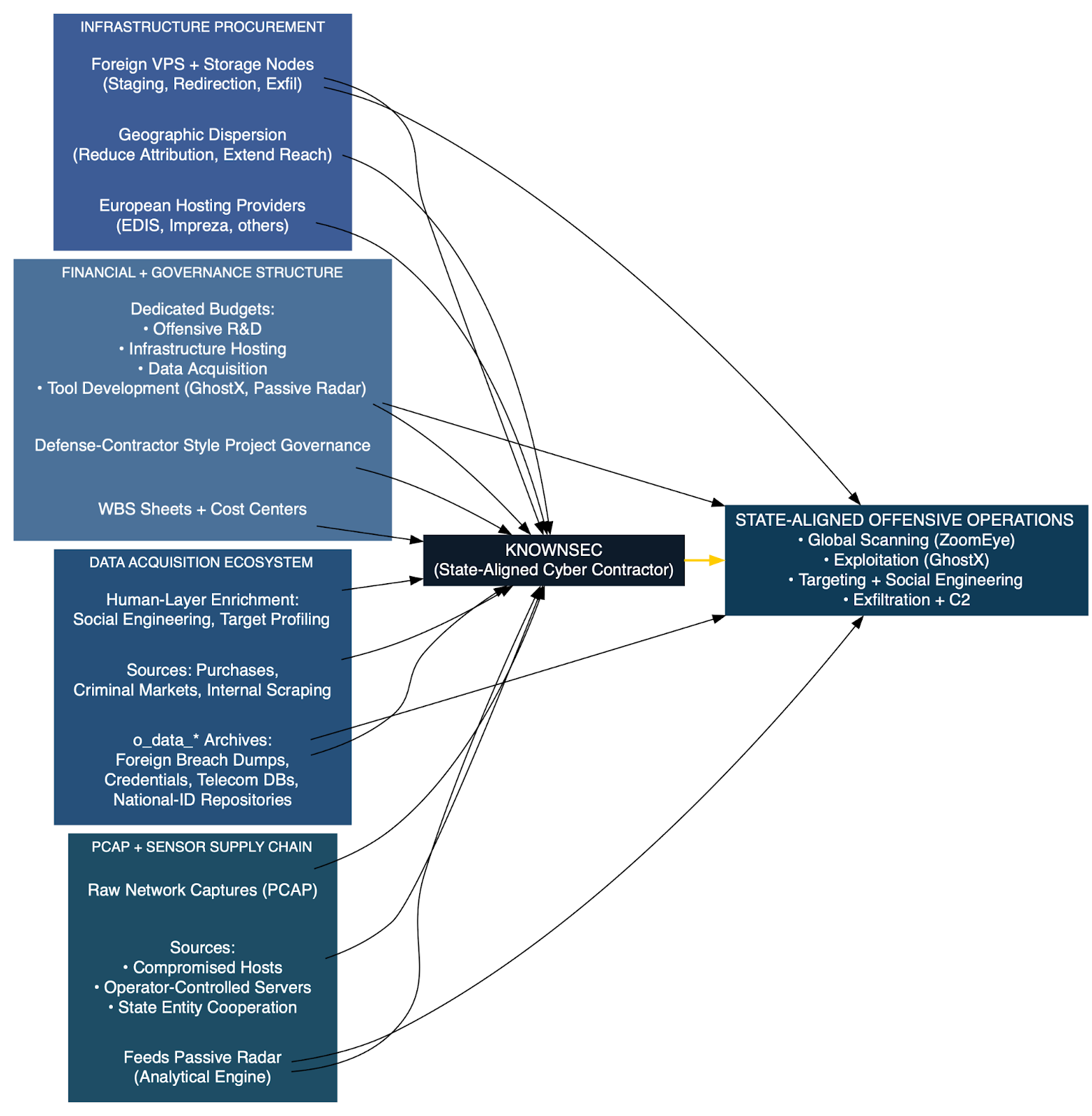

Eén zo’n bedrijf waarmee de ontwikkelaar heeft samengewerkt is Knownsec 404, een Chinese beveiligingsleverancier die eind vorig jaar te maken kreeg met een groot lek van meer dan 12.000 interne documenten, waardoor de werknemersgegevens van het bedrijf, de klantenkring van de overheid, hacktools, grote hoeveelheden gestolen gegevens zoals Zuid-Koreaanse oproeplogs en informatie met betrekking tot de kritieke infrastructuurorganisaties van Taiwan, en de interne werking van lopende cyberoperaties gericht op andere landen, openbaar werden gemaakt.

“Ogenschijnlijk leek KnownSec gewoon een zoveelste beveiligingsbedrijf, maar dit is slechts de halve waarheid”, merkte DomainTools op in een analyse die in januari werd gepubliceerd en waarin het werd beschreven als een “op de staat afgestemde cybercontractant” die in staat is de Chinese nationale veiligheid, inlichtingendiensten en militaire doelstellingen te ondersteunen.

“In werkelijkheid (…) heeft het een schaduworganisatie die werkt voor de PLA, MSS en de organen van de Chinese veiligheidsstaat. Dit lek legt een bedrijf bloot dat veel verder gaat dan de rol van een typische leverancier van cyberbeveiliging. Tools als ZoomEye en de Critical Infrastructure Target Library geven China een mondiaal verkenningssysteem dat miljoenen buitenlandse IP’s, domeinen en organisaties catalogiseert, in kaart gebracht per sector, geografie en strategische waarde.”

Er is ook waargenomen dat Ed1s0nZ actieve wijzigingen aanbracht in een README.md-bestand dat zich in een gelijknamige repository bevindt, waarbij verwijzingen ernaar werden verwijderd nadat het was geëerd met de Level 2 Contribution Award voor de China National Vulnerability Database of Information Security (CNNVD). De ontwikkelaar heeft ook beweerd dat “alles wat hier wordt gedeeld puur voor onderzoek en leren is.”

Volgens onderzoek dat vorige maand door Bitsight werd gepubliceerd, onderhoudt China twee verschillende kwetsbaarheidsdatabases: CNNVD en de Chinese National Vulnerability Database (CNVD). Terwijl CNNVD onder toezicht staat van het Ministerie van Staatsveiligheid, wordt CNVD gecontroleerd door CNCERT. Eerdere bevindingen van Recorded Future hebben aangetoond dat CNNVD er langer over doet om kwetsbaarheden met hogere CVSS-scores te publiceren dan kwetsbaarheden met lagere.

“De recente poging van de ontwikkelaar om verwijzingen naar de CNNVD uit hun GitHub-profiel te schrappen wijst op een actieve poging om deze banden met de staat te verdoezelen, wat waarschijnlijk de operationele levensvatbaarheid van de tool zal beschermen naarmate de populariteit ervan groeit,” zei Thomas. “De adoptie van CyberStrikeAI staat op het punt te versnellen en vertegenwoordigt een zorgwekkende evolutie in de proliferatie van door AI versterkte offensieve beveiligingstools.”