Cybersecurity-onderzoekers hebben details bekendgemaakt van een nieuwe bankmalware die zich richt op Braziliaanse gebruikers en die is geschreven in Rust, wat een aanzienlijke afwijking markeert van andere bekende op Delphi gebaseerde malwarefamilies die verband houden met het Latijns-Amerikaanse cybercrime-ecosysteem.

De malware, die is ontworpen om Windows-systemen te infecteren en vorige maand voor het eerst werd ontdekt, heeft de codenaam gekregen VENON door het Braziliaanse cybersecuritybedrijf ZenoX.

Wat VENON opmerkelijk maakt, is dat het gedrag vertoont dat consistent is met gevestigde banktrojans die zich op de regio richten, zoals Grandoreiro, Mekotio en Coyote, met name als het gaat om functies als overlay-logica voor banken, actieve venstermonitoring en een snelkoppelingsmechanisme (LNK).

De malware is niet toegeschreven aan een eerder gedocumenteerde groep of campagne. Er is echter gebleken dat een eerdere versie van het artefact, die dateert uit januari 2026, volledige paden vanuit de ontwikkelomgeving van de malware-auteur blootlegt. De paden verwijzen herhaaldelijk naar de gebruikersnaam “byst4” van een Windows-computer (bijvoorbeeld “C:Usersbyst4…”).

“De Rust-codestructuur presenteert patronen die wijzen op een ontwikkelaar die bekend is met de mogelijkheden van bestaande Latijns-Amerikaanse banktrojans, maar die generatieve AI heeft gebruikt om deze functionaliteiten in Rust te herschrijven en uit te breiden, een taal die aanzienlijke technische ervaring vereist om te gebruiken op het waargenomen niveau van verfijning”, aldus ZenoX.

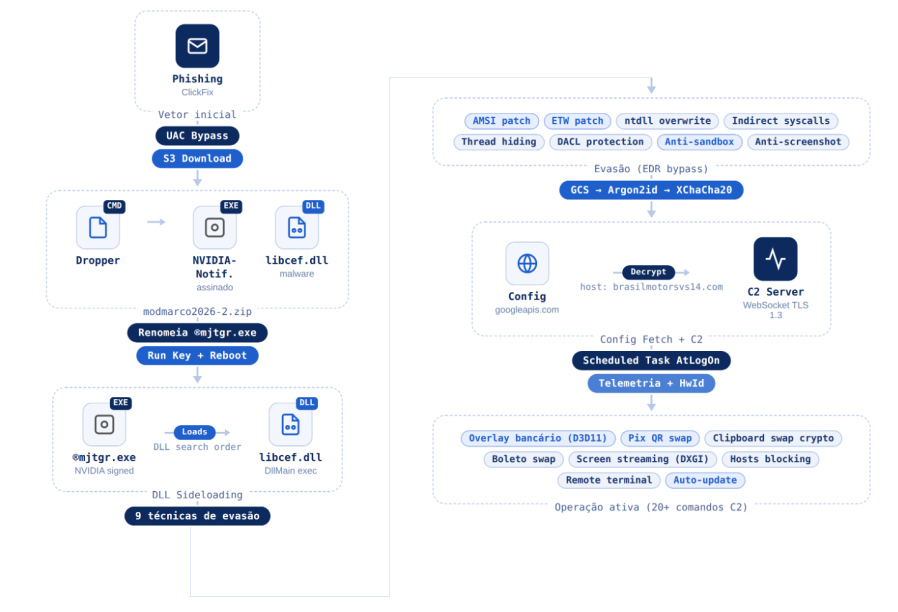

VENON wordt verspreid via een geavanceerde infectieketen die gebruik maakt van side-loading van DLL om een kwaadaardige DLL te starten. Er wordt vermoed dat de campagne social engineering-trucs zoals ClickFix gebruikt om gebruikers te misleiden zodat ze een ZIP-archief met de payloads downloaden door middel van een PowerShell-script.

Zodra de DLL is uitgevoerd, voert deze negen ontwijkingstechnieken uit, waaronder anti-sandbox-controles, indirecte systeemaanroepen, ETW-bypass en AMSI-bypass, voordat er daadwerkelijk kwaadaardige acties worden ondernomen. Het maakt ook gebruik van een Google Cloud Storage-URL om een configuratie op te halen, een geplande taak te installeren en een WebSocket-verbinding tot stand te brengen met de command-and-control (C2)-server.

Ook uit de DLL worden twee Visual Basic Script-blokken gehaald die een mechanisme voor het kapen van snelkoppelingen implementeren dat exclusief gericht is op de Itaú-bankapplicatie. De componenten werken door de legitieme systeemsnelkoppelingen te vervangen door gemanipuleerde versies die het slachtoffer omleiden naar een webpagina onder controle van de bedreiging.

De aanval ondersteunt ook een verwijderingsstap om de wijzigingen ongedaan te maken, wat suggereert dat de operatie op afstand door de operator kan worden bestuurd om de snelkoppelingen te herstellen naar wat ze oorspronkelijk waren om de nummers te verdoezelen.

In totaal is de bankmalware uitgerust om zich te richten op 33 financiële instellingen en platforms voor digitale activa door de venstertitel en het actieve browserdomein te monitoren, en komt pas in actie wanneer een van de gerichte applicaties of websites wordt geopend om diefstal van inloggegevens te vergemakkelijken door nep-overlays aan te bieden.

De onthulling komt te midden van campagnes waarin bedreigingsactoren de alomtegenwoordigheid van WhatsApp in Brazilië misbruiken om een worm met de naam SORVEPOTEL te verspreiden via de desktopwebversie van het berichtenplatform. De aanval draait om het misbruiken van eerder geverifieerde chats om kwaadaardige lokmiddelen rechtstreeks aan de slachtoffers te leveren, wat uiteindelijk resulteert in de inzet van bankmalware zoals Maverick, Casbaneiro of Astaroth.

“Eén enkel WhatsApp-bericht afgeleverd via een gekaapte SORVEPOTEL-sessie was voldoende om een slachtoffer in een meertrapsketen te lokken die uiteindelijk resulteerde in een Astaroth-implantaat dat volledig in het geheugen draaide”, aldus Blackpoint Cyber.

“De combinatie van lokale automatiseringstools, onbewaakte browserstuurprogramma’s en door de gebruiker schrijfbare runtimes creëerde een ongebruikelijk tolerante omgeving, waardoor zowel de worm als de uiteindelijke lading zich met minimale wrijving konden vestigen.”