Indiase overheidsinstanties en de defensiesector zijn het doelwit van een phishing-campagne die is ontworpen om op Rust gebaseerde malware te verwijderen voor het verzamelen van inlichtingen.

De activiteit, die voor het eerst werd gedetecteerd in oktober 2023, heeft de codenaam gekregen Operatie RusticWeb door bedrijfsbeveiligingsbedrijf SEQRITE.

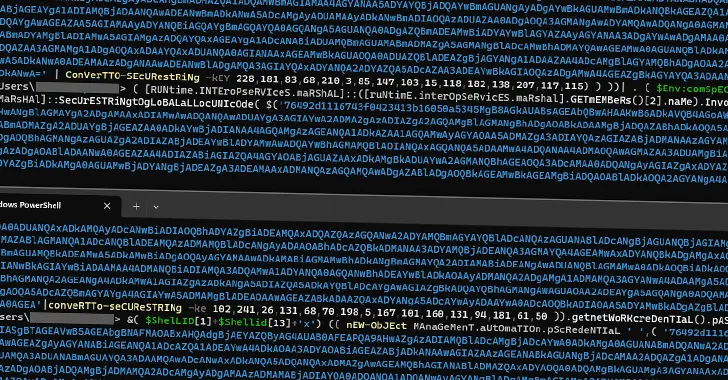

“Nieuwe op Rust gebaseerde payloads en gecodeerde PowerShell-opdrachten zijn gebruikt om vertrouwelijke documenten naar een webgebaseerde service-engine te exfiltreren, in plaats van naar een speciale command-and-control (C2)-server”, aldus beveiligingsonderzoeker Sathwik Ram Prakki.

Er zijn tactische overlappingen ontdekt tussen de cluster en de clusters die op grote schaal worden gevolgd onder de namen Transparent Tribe en SideCopy, waarvan wordt aangenomen dat ze beide verband houden met Pakistan.

SideCopy is eveneens een vermoedelijk ondergeschikt element binnen Transparent Tribe. Vorige maand heeft SEQRITE meerdere campagnes beschreven die zijn ondernomen door de bedreigingsacteur en zich richten op Indiase overheidsinstanties om talloze trojans zoals AllaKore RAT, Ares RAT en DRat te leveren.

Andere recente aanvalsketens die door ThreatMon zijn gedocumenteerd, hebben gebruik gemaakt van valse Microsoft PowerPoint-bestanden en speciaal vervaardigde RAR-archieven die vatbaar zijn voor CVE-2023-38831 voor het afleveren van malware, waardoor ongebreidelde toegang en controle op afstand mogelijk is.

“De infectieketen van de SideCopy APT Group omvat meerdere stappen, die elk zorgvuldig zijn georkestreerd om succesvolle compromissen te garanderen”, merkte ThreatMon eerder dit jaar op.

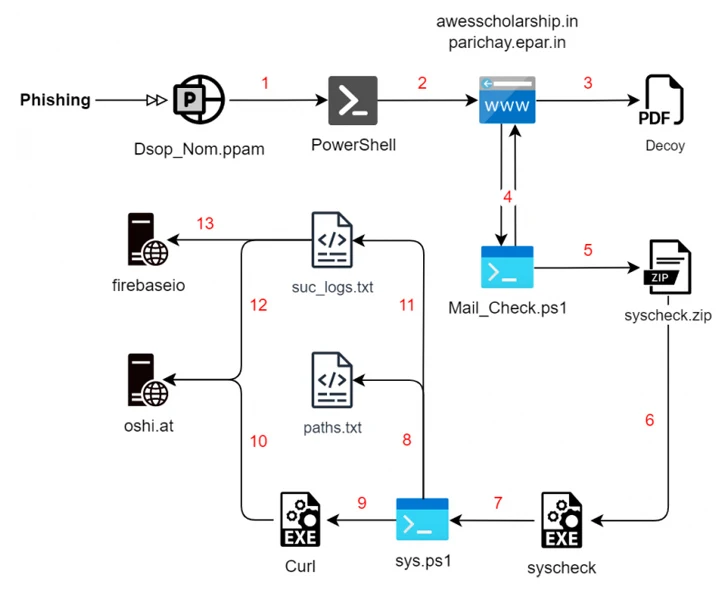

De nieuwste reeks aanvallen begint met een phishing-e-mail, waarbij gebruik wordt gemaakt van social engineering-technieken om slachtoffers te misleiden tot interactie met kwaadaardige PDF-bestanden die op Rust gebaseerde payloads laten vallen voor het opsommen van het bestandssysteem op de achtergrond terwijl het lokbestand aan het slachtoffer wordt weergegeven.

Naast het verzamelen van interessante bestanden, is de malware uitgerust om systeeminformatie te verzamelen en deze naar de C2-server te verzenden, maar mist de kenmerken van andere geavanceerde stealer-malware die beschikbaar is in de cybercriminaliteit.

Een tweede infectieketen die in december door SEQRITE werd geïdentificeerd, maakt gebruik van een soortgelijk meerfasig proces, maar vervangt de Rust-malware door een PowerShell-script dat zorgt voor de opsommings- en exfiltratiestappen.

Maar in een interessante wending wordt de payload in de laatste fase gelanceerd via een Rust-uitvoerbaar bestand met de naam ‘Cisco AnyConnect Web Helper’. De verzamelde informatie wordt uiteindelijk geüpload naar oshi[.]at domain, een anonieme openbare engine voor het delen van bestanden genaamd OshiUpload.

“Operatie RusticWeb zou in verband kunnen worden gebracht met een APT-dreiging, omdat deze overeenkomsten vertoont met verschillende aan Pakistan gelieerde groepen”, zei Ram Prakki.

De onthulling komt bijna twee maanden nadat Cyble een kwaadaardige Android-app ontdekte die door het DoNot-team werd gebruikt en zich richtte op individuen in de regio Kasjmir in India.

De natiestaatacteur, ook bekend onder de namen APT-C-35, Origami Elephant en SECTOR02, wordt verondersteld van Indiase afkomst te zijn en heeft een geschiedenis van het gebruik van Android-malware om apparaten van mensen in Kasjmir en Pakistan te infiltreren.

De door Cyble onderzochte variant is een getrojaniseerde versie van een open-source GitHub-project genaamd “QuranApp: Read and Explore” dat is uitgerust met een breed scala aan spywarefuncties om audio- en VoIP-gesprekken op te nemen, schermafbeeldingen vast te leggen, gegevens van verschillende apps te verzamelen, download extra APK-bestanden en volg de locatie van het slachtoffer.

“De niet aflatende inspanningen van de DoNot-groep om hun instrumenten en technieken te verfijnen onderstrepen de voortdurende dreiging die zij vormen, vooral bij hun aanvallen op individuen in de gevoelige regio Kasjmir in India”, aldus Cyble.