Cybersecurity -onderzoekers hebben een variant ontdekt van een recent bekendgemaakte campagne die het TOR -netwerk misbruikt voor cryptojacking -aanvallen gericht op blootgestelde Docker API’s.

Akamai, die vorige maand de nieuwste activiteit ontdekte, zei dat het is ontworpen om andere acteurs te blokkeren om toegang te krijgen tot de Docker API van internet.

De bevindingen bouwden voort op een eerder rapport van Trend Micro eind juni 2025, die een kwaadaardige campagne ontdekten die gericht was op blootgestelde Docker -instanties om een XMRIG -cryptocurrency -mijnwerker te laten vallen met behulp van een TOR -domein voor anonimiteit.

“Deze nieuwe stam lijkt vergelijkbare tooling te gebruiken als het origineel, maar kan een ander einddoel hebben – inclusief mogelijk het opzetten van de basis van een complex botnet,” zei beveiligingsonderzoeker Yonatan Gilvarg.

De aanvalsketen omvat in wezen het breken van verkeerd geconfigureerde Docker API’s om een nieuwe container uit te voeren op basis van de Alpine Docker -afbeelding en het hostbestandssysteem erin te monteren. Dit wordt gevolgd door de dreigingsacteurs die een base64-gecodeerde payload uitvoeren om een shell script downloader te downloaden van een .onion-domein.

Het script, naast het wijzigen van SSH-configuraties om persistentie in te stellen, installeert ook andere tools zoals MassCan, LIBPCAP, LIBPCAP-DEV, ZSTD en TORSOCKS om verkenningsverkenning uit te voeren, neem contact op met een command-and-control (C2) -server en download een compressief binaal bininaal

“Het eerste bestand dat wordt gedownload, is een dropper geschreven in Go die de inhoud bevat die het wil laten vallen, dus het zal niet communiceren naar internet,” legde Gilvarg uit. “Behalve voor het laten vallen van een ander binair bestand, parseert het het UTMP -bestand om te vinden wie momenteel is aangemeld bij de machine.”

Interessant is dat de broncode van het binaire bestand een emoji bevat om gebruikers weer te geven die zijn aangemeld bij het systeem. Dit geeft aan dat het artefact mogelijk is vervaardigd met behulp van een groot taalmodel (LLM).

De dropper lanceert ook MassCan om internet te scannen op Open Docker API -services op Port 2375 en verspreidt de infectie naar die machines door hetzelfde proces te herhalen van het maken van een container met de Base64 -opdracht.

Bovendien omvat het binaire bestandscontroles voor nog twee poorten: 23 (telnet) en 9222 (externe debugging -poort voor chroombrowsers), hoewel de te verspreiden functionaliteit via die poorten nog volledig moet worden uitgewerkt.

De telnet-aanvalsmethode omvat het gebruik van een set bekende, standaardrouters en apparaatreferenties voor brute-force-aanmeldingen en het exfiltreren van succesvolle aanmeldingspogingen naar een WebHook (.) Site-eindpunt met details over het bestemmings-IP-adres en de referenties van slachtoffer-verificatie.

In het geval van poort 9222 maakt de malware gebruik van een go -bibliotheek genaamd ChromedP om te communiceren met de webbrowser. Het is eerder bewapend door Noord-Koreaanse dreigingsacteurs om te communiceren met C2-servers en zelfs door Stealer-malware om de app-gebonden codering van Chrome te omzeilen, op afstand verbinding te maken met chroomsessies en sifon-cookies en andere privégegevens.

Vervolgens wordt het bijgevoegd aan een bestaande sessie met de open externe poort en stuurt het uiteindelijk een bericht naar hetzelfde .onion -domein dat wordt gebruikt om de shell -scriptdownloader op te halen met informatie over het bron -IP -adres waarop de malware is en de bestemming waarmee het toegang heeft gevonden op poort 9222.

De details worden verzonden naar een eindpunt met de naam “httpbot/add”, waardoor de mogelijkheid wordt opgeroepen dat apparaten met blootgestelde externe debugging-poorten voor chroom/chroom in dienst kunnen worden genomen in een botnet voor het leveren van extra ladingen die gegevens kunnen stelen of worden gebruikt om gedistribueerde ontkennings-of-service (DDOS) -aanvallen uit te voeren.

“Aangezien de malware alleen scant op poort 2375, is de logica voor het hanteren van poorten 23 en 9222 momenteel onbereikbaar en zal ze niet worden uitgevoerd,” zei Gilvarg. “De implementatie bestaat echter, wat kan wijzen op toekomstige mogelijkheden.”

“Aanvallers kunnen aanzienlijke controle krijgen over systemen die worden getroffen door misbruikte API’s. Het belang van het segmenteren van netwerken, het beperken van de blootstelling van diensten aan internet en het beveiligen van standaardreferenties kunnen niet worden overschat. Door deze maatregelen te nemen, kunnen organisaties hun kwetsbaarheid voor dergelijke bedreigingen aanzienlijk verminderen.”

Wiz vlaggen AWS SES misbruikcampagne

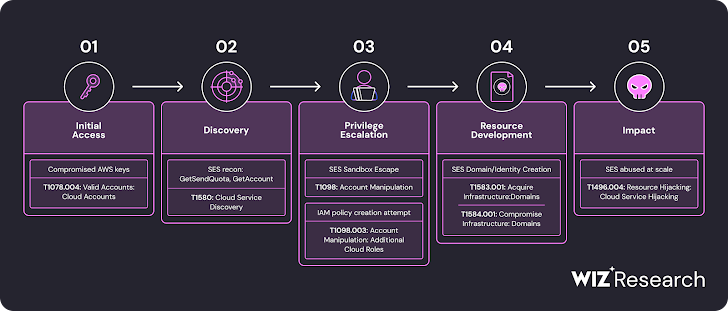

De openbaarmaking komt als cloudbeveiligingsbedrijf WIZ gedetailleerd een Amazon Simple Email Service (SES) -campagne in mei 2025 die aangetaste Compromitted Amazon Web Services (AWS) Access Keys als launchpad voor een massale phishing -aanval hield.

Het is momenteel niet bekend hoe de sleutels zijn verkregen. Er bestaan echter verschillende methoden waarmee een aanvaller dit kan bereiken: toevallige publieke blootstelling in codehersenen of door verkeerd geconfigureerde activa, of diefstal van een ontwikkelaarswerkstation met behulp van Stealer Malware.

“De aanvaller gebruikte de gecompromitteerde sleutel om toegang te krijgen tot de AWS-omgeving van het slachtoffer, omzeilen de ingebouwde beperkingen van SES, verifieer nieuwe ‘afzender’-identiteiten en bereidt methodisch een phishing-operatie voor en voerden Wiz Researchers Itay Harel en Hila Ramati.

Wiz, dat de phishing-campagne verder onderzocht in samenwerking met Proofpoint, zei dat de e-mails zich richtten op verschillende organisaties die meerdere regio’s en sectoren omvatten, en belastingsthema in dienst had om ontvangers om te leiden naar de oogstpagina’s van de referentie.

“Als SES in uw account is geconfigureerd, kunnen aanvallers e -mail verzenden vanuit uw geverifieerde domeinen,” waarschuwde Wiz. “Naast merkschade, maakt dit mogelijk phishing dat eruit ziet alsof het van u is gekomen en kan worden gebruikt voor spearphishing, fraude, gegevensdiefstal of maskerading in bedrijfsprocessen.”

Toen een woordvoerder van AWS werd bereikt, vertelde een AWS -woordvoerder The Hacker News dat “zoals altijd alle klanten aanmoedigen om de aanbevolen beveiligingsbegeleiding te volgen om hun accounts te beveiligen en misbruik te voorkomen. Als iemand vermoedt dat AWS -middelen worden gebruikt voor misbruikactiviteiten, kunnen ze het melden met behulp van het rapport van het rapport.”