Cybersecurity -onderzoekers hebben meerdere beveiligingsfouten ontdekt in Dell’s ControlVault3 -firmware en de bijbehorende Windows API’s die door aanvallers hadden kunnen worden misbruikt om Windows -inloggen te omzeilen, cryptografische sleutels te extraheren, evenals de toegang te behouden, zelfs nadat een nieuw besturingssysteem wordt geïnstalleerd door niet -voorschriften te implementeren door niet -voorschriften te implementeren in de firmware.

De kwetsbaarheden zijn Codenaam in Cisco Talos. Meer dan 100 modellen van Dell -laptops met Broadcom BCM5820X -serie chips worden beïnvloed. Er is geen bewijs dat de kwetsbaarheden in het wild zijn uitgebuit.

Industrieën die verhoogde beveiliging vereisen bij het aanmelden van Smart Card-lezers of lezers van de Near-Field Communication (NFC), zullen waarschijnlijk ControlVault-apparaten in hun instellingen gebruiken. ControlVault is een op hardware gebaseerde beveiligingsoplossing die een veilige manier biedt om wachtwoorden, biometrische sjablonen en beveiligingscodes in de firmware op te slaan.

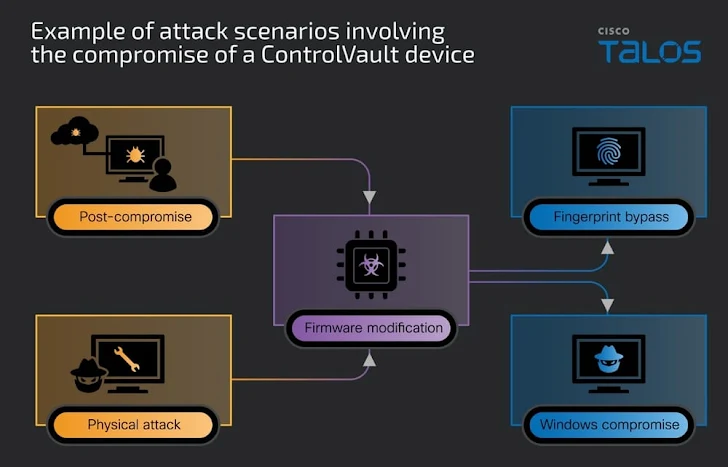

Aanvallers kunnen de kwetsbaarheden ketenen, die werden gepresenteerd op de Black Hat USA Security Conference, om hun voorrechten te escaleren na de eerste toegang, bypass -authenticatiecontroles en persistentie te behouden op gecompromitteerde systemen die updates of herinstallaties van het besturingssysteem overleven.

Samen creëren deze kwetsbaarheden een krachtige externe post-compromisse persistentiemethode voor geheime toegang tot hoogwaardige omgevingen. De geïdentificeerde kwetsbaarheden zijn als volgt –

- CVE-2025-25050 (CVSS SCORE: 8.8)-Er bestaat er een buitenbruggen die kwetsbaarheid bestaat in de functionaliteit van CV_UPGRADE_SENSOR_FIRMWARE die kan leiden

- CVE-2025-25215 (CVSS -score: 8.8) – Er bestaat een willekeurige vrije kwetsbaarheid in de CV_Close -functionaliteit die kan leiden tot een willekeurige gratis

- CVE-2025-24922 (CVSS -score: 8.8) – Er bestaat een stack -gebaseerde bufferoverloop kwetsbaarheid in de functionaliteit SecureBio_Identify die kan leiden tot willekeurige code -uitvoering

- CVE-2025-24311 (CVSS SCORE: 8.4)-Er bestaat een uitgelezen van de gebonden waaronder kwetsbaarheid in de functionaliteit CV_SEND_BLOCKDATA die kan leiden tot een informatielek

- CVE-2025-24919 (CVSS -score: 8.1) – Er bestaat een deserialisatie van niet -vertrouwde invoerkwetsbaarheid in de CVHdeCapsulatecmd -functionaliteit die zou kunnen leiden tot willekeurige code -uitvoering

Het cybersecuritybedrijf wees er ook op dat een lokale aanvaller met fysieke toegang tot de laptop van een gebruiker deze open zou kunnen wrikken en toegang zou krijgen tot het Board Unified Security Hub (USH), waardoor een aanvaller een van de vijf kwetsbaarheden kan benutten zonder in te loggen of een full-disk coderingswachtwoord te hebben.

“De inserva-aanval kan worden gebruikt als een post-compromisse persistentietechniek die zelfs over Windows opnieuw kan blijven installeren,” zei Cisco Talos-onderzoeker Philippe Laulheret. “De inserveerde aanval kan ook worden gebruikt als een fysiek compromis om Windows -inloggen en/of voor elke lokale gebruiker te omzeilen om admin/systeemrechten te krijgen.”

Om het risico van deze fouten te verminderen, wordt gebruikers geadviseerd om de fixes toe te passen die door Dell worden verstrekt; Schakel ControlVault Services uit als randapparatuur zoals vingerafdruklezers, smartcard-lezers en Near-Field Communication (NFC) lezers niet worden gebruikt; en schakel de vingerafdruk inlog in in situaties met een hoog risico.