Cybersecurity-onderzoekers hebben een nieuwe malwarecampagne onthuld die Hijack Loader-artefacten levert die zijn ondertekend met legitieme code-signing-certificaten.

Het Franse cyberbeveiligingsbedrijf HarfangLab, dat de activiteit begin deze maand ontdekte, zei dat de aanvalsketens bedoeld zijn om een informatiedief in te zetten die bekend staat als Lumma.

Hijack Loader, ook bekend als DOILoader, IDAT Loader en SHADOWLADDER, kwam voor het eerst aan het licht in september 2023. Aanvalsketens waarbij de malware-loader betrokken is, houden doorgaans in dat gebruikers worden misleid om een binair bestand met boobytraps te downloaden onder het mom van illegale software of films.

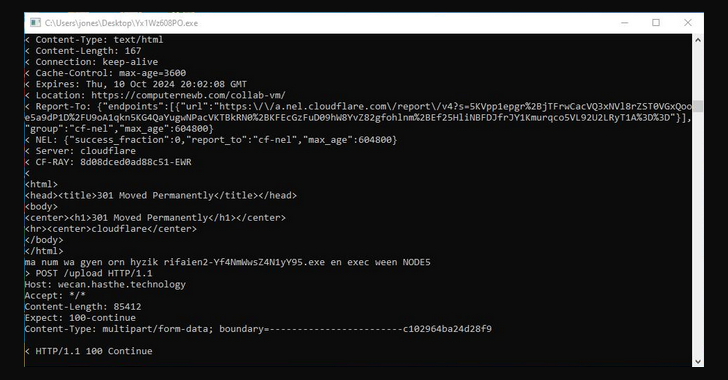

Recente varianten van deze campagnes blijken gebruikers naar valse CAPTCHA-pagina’s te leiden die bezoekers van de site aansporen om te bewijzen dat ze een mens zijn door een gecodeerde PowerShell-opdracht te kopiëren en uit te voeren die de kwaadaardige lading in de vorm van een ZIP-archief verwijdert.

HarfangLab zei dat het vanaf medio september 2024 drie verschillende versies van het PowerShell-script heeft waargenomen:

- Een PowerShell-script dat mshta.exe gebruikt om code uit te voeren die op een externe server wordt gehost

- Een op afstand gehost PowerShell-script dat rechtstreeks wordt uitgevoerd via de Invoke-Expression-cmdlet (ook bekend als iex)

- Een PowerShell-script dat msiexec.exe gebruikt om een payload van een externe URL te downloaden en uit te voeren

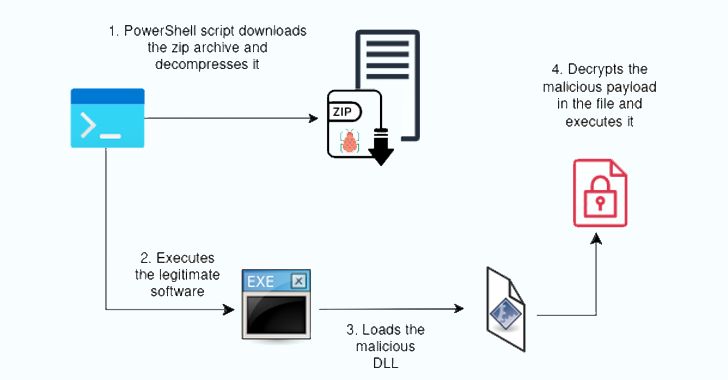

Het ZIP-archief bevat op zijn beurt een echt uitvoerbaar bestand dat vatbaar is voor side-loading van DLL’s en de kwaadaardige DLL (dwz Hijack Loader) die in plaats daarvan moet worden geladen.

“Het doel van de sideloaded HijackLoader DLL is het decoderen en uitvoeren van een gecodeerd bestand dat in het pakket zit”, aldus HarfangLab. “Dit bestand verbergt de laatste HijackLoader-fase, die gericht is op het downloaden en uitvoeren van een stealer-implantaat.”

Het leveringsmechanisme zou begin oktober 2024 zijn gewijzigd van het side-loaden van DLL naar het gebruik van verschillende ondertekende binaire bestanden in een poging detectie door beveiligingssoftware te omzeilen.

Het is momenteel niet duidelijk of alle codeondertekenende certificaten zijn gestolen of opzettelijk zijn gegenereerd door de bedreigingsactoren zelf, hoewel het cyberbeveiligingsbedrijf met weinig tot gemiddelde zekerheid heeft ingeschat dat dit laatste het geval zou kunnen zijn. De certificaten zijn inmiddels ingetrokken.

“Bij verschillende uitgevende certificaatautoriteiten hebben we gemerkt dat het verkrijgen en activeren van een code-signing-certificaat grotendeels geautomatiseerd is en alleen een geldig bedrijfsregistratienummer en een contactpersoon vereist”, aldus het rapport. “Dit onderzoek onderstreept dat malware kan worden ondertekend, en benadrukt dat codehandtekening alleen niet kan dienen als basisindicator voor betrouwbaarheid.”

De ontwikkeling komt op het moment dat SonicWall Capture Labs waarschuwde voor een golf van cyberaanvallen waarbij Windows-machines worden geïnfecteerd met malware genaamd CoreWarrior.

“Dit is een hardnekkige trojan die zich snel probeert te verspreiden door tientallen kopieën van zichzelf te maken en meerdere IP-adressen te bereiken, meerdere sockets te openen voor achterdeurtoegang en Windows UI-elementen aan te sluiten voor monitoring”, aldus het rapport.

Er is ook waargenomen dat phishing-campagnes een commodity stealer- en loader-malware opleveren, bekend als XWorm, door middel van een Windows Script File (WSF) dat op zijn beurt een PowerShell-script downloadt en uitvoert dat wordt gehost op paste(.)ee.

Het PowerShell-script start vervolgens een Visual Basic-script, dat fungeert als kanaal voor het uitvoeren van een reeks batch- en PowerShell-scripts om een kwaadaardige DLL te laden die verantwoordelijk is voor het injecteren van XWorm in een legitiem proces (“RegSvcs.exe”).

De nieuwste versie van XWorm (versie 5.6) biedt de mogelijkheid om responstijd te rapporteren, schermafbeeldingen te verzamelen, het hostbestand van het slachtoffer te lezen en te wijzigen, een Denial-of-Service (DoS)-aanval op een doelwit uit te voeren en opgeslagen plug-ins te verwijderen, wat aangeeft dat er een proberen te voorkomen dat er een forensisch spoor wordt achtergelaten.

“XWorm is een veelzijdige tool die de aanvaller een breed scala aan functies kan bieden”, zegt beveiligingsonderzoeker Jan Michael Alcantara van Netskope Threat Labs.