Cybersecurity-onderzoekers hebben kwaadaardige Google Chrome-extensies ontdekt die mogelijkheden bieden om partnerlinks te kapen, gegevens te stelen en OpenAI ChatGPT-authenticatietokens te verzamelen.

Een van de betreffende extensies is Amazon Ads Blocker (ID: pnpchphmplpdimbllknjoiopmfphellj), die beweert een hulpmiddel te zijn om door Amazon te bladeren zonder enige gesponsorde inhoud. Het werd op 19 januari 2026 geüpload naar de Chrome Web Store door een uitgever genaamd “10Xprofit”.

“De extensie blokkeert advertenties zoals geadverteerd, maar de primaire functie is verborgen: het injecteert automatisch de affiliate-tag van de ontwikkelaar (10xprofit-20) in elke Amazon-productlink en vervangt bestaande affiliate-codes van makers van inhoud”, aldus Socket-beveiligingsonderzoeker Kush Pandya.

Verdere analyse heeft uitgewezen dat Amazon Ads Blocker deel uitmaakt van een groter cluster van 29 browser-add-ons die zich richten op verschillende e-commerceplatforms zoals AliExpress, Amazon, Best Buy, Shein, Shopify en Walmart. De volledige lijst is als volgt –

- AliExpress Factuurgenerator (GRATIS) – AliInvoice™️ (10+ sjablonen) (ID: mabbblhhnmlckjbfppkopnccllieeocp)

- AliExpress Prijstracker – Prijsgeschiedenis en waarschuwingen (ID: loiofaagnefbonjdjklhacdhfkolcfgi)

- AliExpress Snelle valuta- en prijsomzetter (ID: mcaglpclodnaiimhicpjemhcinjfnjce)

- AliExpress Deals Countdown – Flash-uitverkooptimer (ID: jmlgkeaofknfmnbpmlmadnfnfajdlehn)

- 10Xprofit – Amazon-verkoperstools (FBA en FBM) (ID: ahlnchhkedmjbdocaamkbmhppnligmoh)

- Amazon Ads Blocker (ID: pnpchphmplpdimbllknjoiopmfphellj)

- Amazon ASIN opzoeken 10xprofit (ID: ljcgnobemekghgobhlplpehijemdgcgo)

- Amazon-zoeksuggestie (ID: dnmfcojgjchpjcmjgpgonmhccibjopnb)

- Amazon-productschraper 10xprofit (ID: mnacfoefejolpobogooghoclppjcgfcm)

- Amazon Quick Brand Search (ID: nigamacoibifjohkmepefofohfedblgg)

- Amazon Stock Checker 999 (ID: johobikccpnmifjjpephegmfpipfbfme)

- Amazon-prijsgeschiedenisbesparing (ID: kppfbknppimnoociaomjcdgkebdmenkh)

- Amazon ASIN-kopie (ID: aohfjaadlbiifnnajpobdhokecjokhab)

- Amazon Keyword Cloud Generator (ID: gfdbbmngalhmegpkejhidhgdpmehlmnd)

- Amazon Image Downloader (ID: cpcojeeblggnjjgnpiicndnahfhjdobd)

- Amazon negatieve recensie Hider (ID: hkkkipfcdagiocekjdhobgmlkhejjfoj)

- Scorechecker voor Amazon-vermeldingen (ID: jaojpdijbaolkhkifpgbjnhfbmckoojh)

- Zoeker op zoekwoorddichtheid van Amazon (ID: ekomkpgkmieaaekmaldmaljljahehkoi)

- Amazon Sticky Notes (ID: hkhmodcdjhcidbcncgmnknjppphcpgmh)

- Amazon-resultaatnummering (ID: nipfdfkjnidadibpbflijepbllfkokac)

- Amazon Winstcalculator Lite (ID: behckapcoohededfbgjgkgefgkpodeho)

- Amazon-gewichtomzetter (ID: dfnannaibdndmkienngjahldiofjbkmj)

- Amazon BSR snelle weergave (ID: nhilffccdbcjcnoopblecppbhalagpaf)

- Amazon-tekentelling en verkoperstools (ID: goikoilmhcgfidolicnbgggdpckdcoam)

- Amazon Global Price Checker (ID: mjcgfimemamogfmekphcfdehfkkbmldn)

- BestBuy zoeken op afbeelding (ID: nppjmiadmakeigiagilkfffplihgjlec)

- SHEIN Zoeken op afbeelding (ID: mpgaodghdhmeljgogbeagpbhgdbfofgb)

- Shopify Zoeken op afbeelding (ID: gjlbbcimkbncedhofeknicfkhgaocohl)

- Walmart zoeken op afbeelding (ID: mcaihdkeijgfhnlfcdehniplmaapadgb)

Hoewel “Amazon Ads Blocker” de geadverteerde functionaliteit biedt, bevat het ook kwaadaardige code die alle Amazon-product-URL-patronen scant op elke affiliate-tag zonder enige gebruikersinteractie te vereisen, en deze vervangt door “10xprofit-20” (of “_c3pFXV63” voor AliExpress). Als er geen tags zijn, wordt de tag van de aanvaller aan elke URL toegevoegd.

Socket merkte ook op dat de pagina met de extensielijst in de Chrome Web Store misleidende mededelingen doet en beweert dat de ontwikkelaars een “kleine commissie” verdienen elke keer dat een gebruiker een couponcode gebruikt om een aankoop te doen.

Affiliate links worden veel gebruikt op sociale media en websites. Ze verwijzen naar URL’s die een specifieke ID bevatten waarmee het verkeer en de verkopen naar een bepaalde marketeer kunnen worden gevolgd. Wanneer een gebruiker op deze link klikt om het product te kopen, verdient de aangeslotene een deel van de verkoop.

Omdat de extensies naar bestaande tags zoeken en deze vervangen, verliezen makers van sociale media-inhoud die productlinks van Amazon delen met hun eigen affiliate-tags commissie wanneer gebruikers die de add-on hebben geïnstalleerd, op die links klikken.

Dit komt neer op een schending van het beleid van de Chrome Web Store, omdat ze extensies vereisen die gebruikmaken van partnerlinks om nauwkeurig te onthullen hoe het programma werkt, gebruikersactie vóór elke injectie vereisen en nooit bestaande partnercodes vervangen.

“De openbaarmaking beschrijft een coupon-/dealextensie met door de gebruiker geactiveerde onthullingen. Het eigenlijke product is een advertentieblokkering met automatische linkaanpassing”, legt Pandya uit. “Deze discrepantie tussen openbaarmaking en implementatie creëert valse toestemming.”

“De extensie schendt ook het Single Purpose-beleid door twee niet-gerelateerde functies (advertentieblokkering en affiliate-injectie) te combineren die afzonderlijke extensies zouden moeten zijn.”

Het is ook gebleken dat de geïdentificeerde extensies productgegevens verzamelen en deze exfiltreren naar “app.10xprofit(.)io”, waarbij de extensies die zich richten op AliExpress nep-afteltimers voor “LIMITED TIME DEAL” op productpagina’s weergeven om een vals gevoel van urgentie te creëren en hen over te halen aankopen te doen om commissies te verdienen op affiliate-links.

“Extensies die niet-gerelateerde functionaliteit (advertentieblokkering, prijsvergelijking, kortingsbonnen) combineren met affiliate-injectie moeten als risicovol worden beschouwd, vooral die met onthullingen die niet overeenkomen met het daadwerkelijke gedrag van de code”, aldus Socket.

De onthulling komt nadat Symantec, eigendom van Broadcom, vier verschillende extensies heeft gemarkeerd die een gecombineerd gebruikersbestand hebben van meer dan 100.000 gebruikers en die zijn ontworpen om gegevens te stelen –

- Good Tab (ID: glckmpfajbjppappjlnhhlofhdhlcgaj), dat volledige klembordrechten verleent aan een extern domein (“api.office123456(.)com”) om lees- en schrijfrechten op het klembord op afstand in te schakelen

- Children Protection (ID: giecgobdmgdamgffeoankaipjkdjbfep), dat functionaliteit implementeert om cookies te verzamelen, advertenties te injecteren en willekeurig JavaScript uit te voeren door contact op te nemen met een externe server

- DPS Websafe (ID: bjoddpbfndnpeohkmpbjfhcppkhgobcg), dat de standaardzoekopdracht verandert in een zoekopdracht die onder hun controle staat, om door gebruikers ingevoerde zoektermen vast te leggen en deze mogelijk naar kwaadaardige websites te leiden

- Stock Informer (ID: beifiidafjobphnbhbbgmgnndjolfcho), die gevoelig is voor een jarenlange cross-site (XSS) kwetsbaarheid in de Stockdio Historical Chart WordPress-plug-in (CVE-2020-28707, CVSS-score: 6.1) waarmee een externe aanvaller JavaScript-code kan uitvoeren

“Hoewel browserextensies een breed scala aan handige hulpmiddelen kunnen bieden om ons te helpen meer online te bereiken, moet er veel zorg worden besteed aan de keuze om ze te installeren, zelfs als ze vanaf vertrouwde bronnen worden geïnstalleerd”, aldus onderzoekers Yuanjing Guo en Tommy Dong.

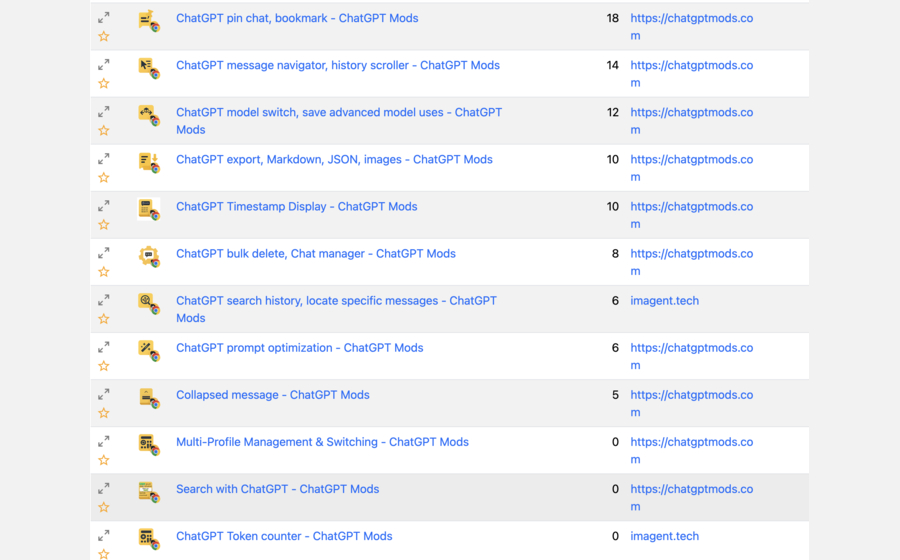

De lijst met kwaadaardige extensies wordt afgerond met nog een netwerk van 16 add-ons (15 in de Chrome Web Store en één op de Microsoft Edge Add-ons-marktplaats) die zijn ontworpen om ChatGPT-authenticatietokens te onderscheppen en te stelen door een inhoudsscript in chatgpt(.)com te injecteren. Volgens LayerX zijn de extensies cumulatief ongeveer 900 keer gedownload.

De extensies worden beoordeeld als onderdeel van een gecoördineerde campagne vanwege overlappingen in broncode, pictogrammen, branding en beschrijvingen –

- ChatGPT-map, spraakdownload, promptmanager, gratis tools – ChatGPT Mods (ID: lmiigijnefpkjcenfbinhdpafehaddag)

- ChatGPT stemdownload, TTS download – ChatGPT Mods (ID: obdobankihdfckkbfnoglefmdgmblcld)

- ChatGPT pinchat, bladwijzer – ChatGPT Mods (ID: kefnabicobeigajdngijnnjmljehknjl)

- ChatGPT-berichtennavigator, geschiedenisscroller – ChatGPT Mods (ID: ifjimhnbnbniiiaihphlclkpfikcdkab)

- ChatGPT-model wisselen, geavanceerd modelgebruik opslaan – ChatGPT Mods (ID: pfgbcfaiglkcoclichlojeaklcfboieh)

- ChatGPT-export, Markdown, JSON, afbeeldingen – ChatGPT Mods (ID: hljdedgemmmkdalbnmnpoimdedckdkhm)

- ChatGPT-tijdstempelweergave – ChatGPT-mods (ID: afjenpabhpfodjpncbiiahbknnghabdc)

- ChatGPT bulksgewijs verwijderen, Chatmanager – ChatGPT Mods (ID: gbcgjnbccjojicobfimcnfjddhpphaod)

- ChatGPT-zoekgeschiedenis, lokaliseer specifieke berichten – ChatGPT Mods (ID: ipjgfhcjeckaibnohigmbcaonfcjepmb)

- ChatGPT-promptoptimalisatie – ChatGPT Mods (ID: mmjmcfaejolfbenlplfoihnobnggljij)

- Samengevouwen bericht – ChatGPT Mods (ID: lechagcebaneoafonkbfkljmbmaaoaec)

- Beheer en schakelen tussen meerdere profielen – ChatGPT Mods (ID: nhnfaiiobkpbenbbiblmgncgokeknnno)

- Zoeken met ChatGPT – ChatGPT Mods (ID: hpcejjllhbalkcmdikecfngkepppoknd)

- ChatGPT Tokenteller – ChatGPT Mods (ID: hfdpdgblphooommgcjdnnmhpglleaafj)

- ChatGPT Prompt Manager, map, bibliotheek, automatisch verzenden – ChatGPT Mods (ID: ioaeacncbhpmlkediaagefiegegknglc)

- ChatGPT Mods – Mapstem downloaden en meer gratis tools (ID: jhohjhmbiakpgedidneeloaoloadlbdj)

Nu kunstmatige intelligentie (AI)-gerelateerde extensies steeds gebruikelijker worden in bedrijfsworkflows, benadrukt de ontwikkeling een opkomend aanvalsoppervlak waar bedreigingsactoren het vertrouwen van populaire AI-merken bewapenen om gebruikers te misleiden om deze te installeren.

Omdat dergelijke tools vaak een verhoogde uitvoeringscontext binnen de browser vereisen en toegang hebben tot gevoelige gegevens, kunnen ogenschijnlijk onschuldige extensies een lucratieve aanvalsvector worden, waardoor tegenstanders blijvende toegang kunnen verkrijgen zonder de noodzaak om beveiligingsfouten te misbruiken of hun toevlucht te nemen tot andere methoden die beveiligingsalarmen kunnen veroorzaken.

“Het bezit van dergelijke tokens biedt toegang op accountniveau die gelijkwaardig is aan die van de gebruiker, inclusief toegang tot de gespreksgeschiedenis en metadata”, aldus beveiligingsonderzoeker Natalie Zargarov. “Als gevolg hiervan kunnen aanvallers de toegangsgegevens van gebruikers naar ChatGPT repliceren en zich voordoen als deze, waardoor ze toegang krijgen tot alle ChatGPT-gesprekken, gegevens of code van de gebruiker.”

Browsers worden een lucratieve aanvalsvector

De bevindingen vallen ook samen met de opkomst van een nieuwe malware-as-a-service-toolkit genaamd Stanley, die op een Russisch cybercriminaliteitsforum wordt verkocht voor tussen de $2.000 en $6.000, en die oplichters in staat stelt kwaadaardige Chrome-browserextensies te genereren die kunnen worden gebruikt om phishing-pagina’s binnen een HTML-iframe-element weer te geven terwijl de legitieme URL nog steeds in de adresbalk wordt weergegeven.

Klanten van de tool krijgen toegang tot een C2-paneel voor het beheren van slachtoffers, het configureren van vervalste omleidingen en het verzenden van valse browsermeldingen. Degenen die bereid zijn $ 6000 uit te geven, krijgen de garantie dat elke extensie die ze met de kit maken, het controleproces van Google voor de Chrome Web Store doorstaat.

Deze uitbreidingen nemen de vorm aan van onschadelijke hulpprogramma’s voor het maken van notities om onder de radar te blijven. Maar hun kwaadaardige gedrag wordt geactiveerd wanneer de gebruiker naar een website navigeert die interessant is voor de aanvaller, zoals een bank. Op dat moment wordt een iframe op volledig scherm met de phishing-pagina eroverheen gelegd, terwijl de URL-balk van de browser intact blijft. Deze visuele misleiding creëert een defensieve blinde vlek die zelfs waakzame gebruikers ertoe kan verleiden hun inloggegevens of gevoelige informatie op de pagina in te voeren.

Op 27 januari 2025 lijkt de dienst verdwenen te zijn – waarschijnlijk ingegeven door de publieke onthulling – maar het is heel goed mogelijk dat deze in de toekomst weer onder een andere naam kan opduiken.

“Stanley biedt een kant-en-klare website-spoofing-operatie, vermomd als een Chrome-extensie, waarbij het premiumniveau gegarandeerde publicatie in de Chrome Web Store belooft”, merkte Varonis-onderzoeker Daniel Kelley eerder deze week op. “BYOD-beleid, SaaS-first-omgevingen en werken op afstand hebben van de browser het nieuwe eindpunt gemaakt. Aanvallers hebben het gemerkt. Schadelijke browserextensies zijn nu een primaire aanvalsvector.”