Dreigingsactoren die de Black Basta en Cactus Ransomware -families inzetten, bleken te vertrouwen op dezelfde BackConnect (BC) -module voor het handhaven van aanhoudende controle over geïnfecteerde gastheren, een teken dat affiliaten die eerder met zwarte Basta zijn geassocieerd, mogelijk zijn overgegaan naar Cactus.

“Eenmaal geïnfiltreerd, verleent het aanvallers een breed scala aan afstandsbedieningsmogelijkheden, waardoor ze commando’s op de geïnfecteerde machine kunnen uitvoeren,” zei Trend Micro in een analyse van maandag. “Dit stelt hen in staat om gevoelige gegevens te stelen, zoals inloggegevens, financiële informatie en persoonlijke bestanden.”

Het is vermeldenswaard dat details van de BC -module, die het Cybersecurity Company bijhoudt als QbackConnect vanwege overlappingen met de Qakbot -lader, voor het eerst werd gedocumenteerd eind januari 2025 door zowel Walmart’s Cyber Intelligence Team en Sophos, waarvan de laatste de cluster de naam Stac5777 heeft aangewezen.

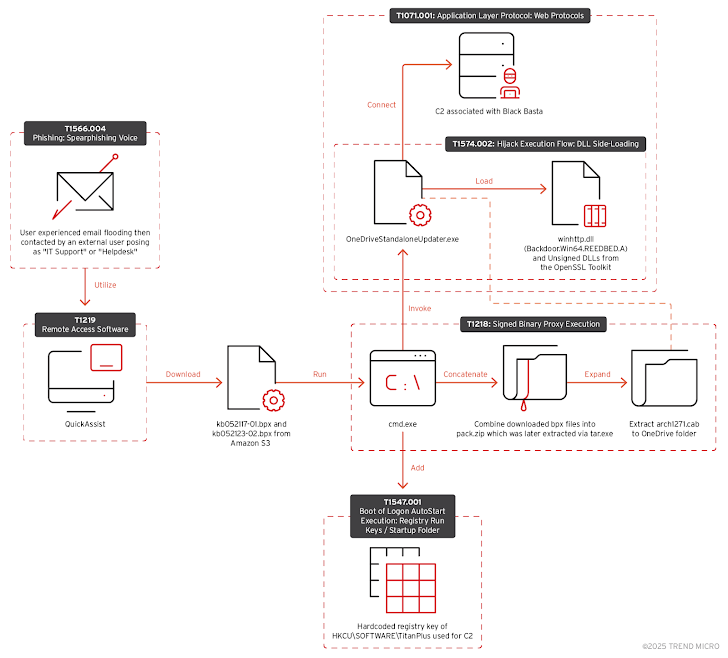

In het afgelopen jaar hebben Black Basta -aanvalsketens in toenemende mate gebruik gemaakt van e -mailbombardementen om potentiële doelen te misleiden om snelle assist te installeren nadat hij door de dreigingsacteur is gecontacteerd onder het mom van IT -ondersteuning of Helpdesk -personeel.

De toegang dient vervolgens als een leiding om een kwaadwillende DLL -lader (“winhttp.dll”) sideload te sideloaden met de naam OnedRivestandaloneupDater.exe, een legitiem uitvoerbaar bestand dat verantwoordelijk is voor het bijwerken van Microsoft OneDrive. De lader decodeert uiteindelijk en voert de BC -module uit.

Trend Micro zei dat het een cactusransomware-aanval waarnam die dezelfde modus operandi gebruikte om backconnect te implementeren, maar er ook verder verder gaat om verschillende post-exploitatie-acties uit te voeren, zoals laterale bewegingen en gegevensuitbreiding. De inspanningen om het netwerk van het slachtoffer te coderen, eindigden echter in mislukking.

De convergentie van tactiek veronderstelt speciale betekenis in het licht van de recente Black Basta-chatlogboeklekken die de innerlijke werking en organisatiestructuur van de e-crime-bende blootlegden.

In het bijzonder is ontstaan dat leden van de financieel gemotiveerde bemanning geldige referenties deelden, waarvan sommige zijn afkomstig van de logboeken voor informatie -stealer. Enkele van de andere prominente initiële toegangspunten zijn Portals Remote Desktop Protocol (RDP) en VPN -eindpunten.

“Dreigingsactoren gebruiken deze tactieken, technieken en procedures (TTP) – VISH, snelle assist als een externe tool en backconnect – om zwarte Basta -ransomware te implementeren,” zei Trend Micro.

“In het bijzonder zijn er aanwijzingen dat leden zijn overgestapt van de Black Basta Ransomware -groep naar de Cactus Ransomware -groep. Deze conclusie is getrokken uit de analyse van vergelijkbare tactieken, technieken en procedures (TTP’s) die door de cactusgroep worden gebruikt.”