Bepaalde Oekraïense overheidsnetwerken zijn sinds 2015 nog steeds geïnfecteerd met de malware OfflRouter.

Cisco Talos zei dat zijn bevindingen gebaseerd zijn op een analyse van meer dan 100 vertrouwelijke documenten die besmet waren met het VBA-macrovirus en geüpload naar het VirusTotal-malwarescanplatform.

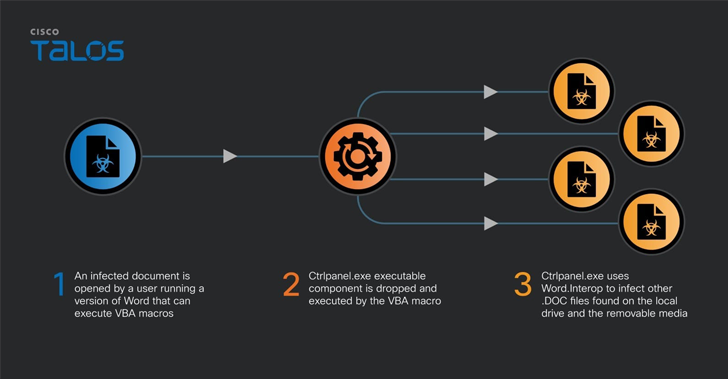

“De documenten bevatten VBA-code om een uitvoerbaar bestand met de naam 'ctrlpanel.exe' te droppen en uit te voeren”, aldus beveiligingsonderzoeker Vanja Svajcer. “Het virus is nog steeds actief in Oekraïne en zorgt ervoor dat potentieel vertrouwelijke documenten worden geüpload naar openbaar toegankelijke documentopslagplaatsen.”

Een opvallend aspect van OfflRouter is het onvermogen om zich via e-mail te verspreiden, waardoor het noodzakelijk is dat het via andere middelen wordt verspreid, zoals het delen van documenten en verwijderbare media, inclusief USB-geheugensticks met de geïnfecteerde documenten.

Deze ontwerpkeuzes, al dan niet opzettelijk, zouden de verspreiding van OfflRouter binnen de grenzen van Oekraïne en tot een paar organisaties hebben beperkt, waardoor ze bijna tien jaar aan detectie zijn ontsnapt.

Het is momenteel niet bekend wie verantwoordelijk is voor de malware en er zijn geen aanwijzingen dat deze door iemand uit Oekraïne is ontwikkeld.

Wie het ook zijn, ze worden beschreven als inventief en toch onervaren vanwege het ongebruikelijke verspreidingsmechanisme en de aanwezigheid van verschillende fouten in de broncode.

OfflRouter is eerder benadrukt door MalwareHunterTeam al in mei 2018 en opnieuw door het Computer Security Incident Response Team Slowakije (CSIRT.SK) in augustus 2021, met gedetailleerde informatie over geïnfecteerde documenten die zijn geüpload naar de website van de Nationale Politie van Oekraïne.

De modus operandi is vrijwel ongewijzigd gebleven, waarbij de in VBA-macro's ingebedde Microsoft Word-documenten een .NET-uitvoerbaar bestand met de naam “ctrlpanel.exe” hebben laten vallen, dat vervolgens alle bestanden infecteert met de .DOC-extensie (niet .DOCX) die op het systeem en andere bestanden wordt gevonden. verwisselbare media met dezelfde macro.

“De infectie doorloopt een lijst met documentkandidaten om te infecteren en gebruikt een innovatieve methode om de documentinfectiemarkering te controleren om meerdere infectieprocessen te voorkomen – de functie controleert de metagegevens voor het maken van documenten, voegt de aanmaaktijden toe en controleert de waarde van de som ’, aldus Svajcer.

“Als de som nul is, wordt het document als reeds geïnfecteerd beschouwd.”

Dat gezegd hebbende, wordt de aanval alleen succesvol als VBA-macro's zijn ingeschakeld. Microsoft blokkeert sinds juli 2022 standaard macro's in Office-documenten die van internet zijn gedownload, wat bedreigingsactoren ertoe aanzet andere initiële toegangswegen te zoeken.

Een andere belangrijke functie van de malware is het aanbrengen van wijzigingen in het Windows-register om ervoor te zorgen dat het uitvoerbare bestand elke keer wordt uitgevoerd bij het opstarten van het systeem.

“Het virus richt zich alleen op documenten met de bestandsnaamextensie .DOC, de standaardextensie voor de OLE2-documenten, en zal niet proberen andere bestandsnaamextensies te infecteren”, legt Svajcer uit. “De standaard bestandsnaamextensie voor Word-documenten voor de recentere Word-versies is .DOCX, dus er zullen daardoor maar weinig documenten worden geïnfecteerd.”

Dat is niet alles. Ctrlpanel.exe is ook uitgerust om te zoeken naar potentiële plug-ins (met de extensie .ORP) die aanwezig zijn op verwisselbare schijven en deze op de machine uit te voeren, wat inhoudt dat de malware verwacht dat de plug-ins worden geleverd via USB-drives of cd-roms.

Integendeel, als de plug-ins al aanwezig zijn op een host, zorgt OfflRouter voor het coderen ervan, het kopiëren van de bestanden naar de hoofdmap van het aangesloten verwisselbare medium met de bestandsnaamextensie .ORP, en het manipuleren ervan om ze verborgen te maken, zodat ze zijn niet zichtbaar via de bestandsverkenner wanneer u ze op een ander apparaat aansluit.

Dat gezegd hebbende, is één grote onbekende de vraag of de initiële vector een document is of de uitvoerbare module ctrlpanel.exe.

“Het voordeel van het uit twee modules bestaande virus is dat het kan worden verspreid als een op zichzelf staand uitvoerbaar bestand of als een geïnfecteerd document”, aldus Svajcer.

“Het kan zelfs voordelig zijn om het in eerste instantie als uitvoerbaar bestand te verspreiden, omdat de module zelfstandig kan draaien en de registersleutels zo kan instellen dat de VBA-code kan worden uitgevoerd en de standaard opgeslagen bestandsformaten kunnen worden gewijzigd naar .DOC voordat documenten worden geïnfecteerd. Op die manier kan de infectie plaatsvinden het kan misschien wat onopvallender zijn.”