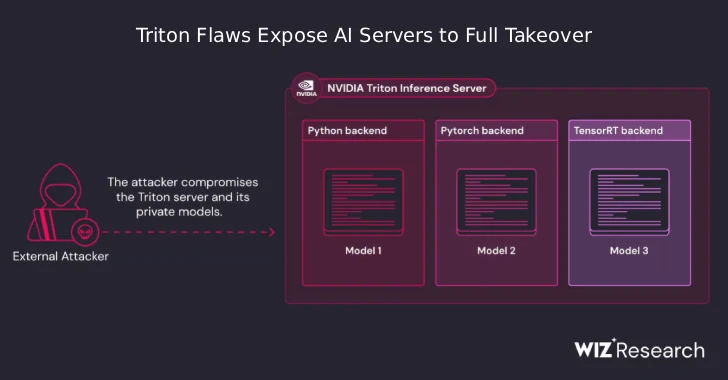

Een nieuw bekendgemaakte reeks beveiligingsfouten in de Triton Inference Server van NVIDIA voor Windows en Linux, een open-source platform voor het uitvoeren van kunstmatige intelligentie (AI) -modellen op schaal, kan worden benut om gevoelige servers over te nemen.

“Wanneer ze aan elkaar zijn geketend, kunnen deze gebreken mogelijk een externe, niet -authenticeerde aanvaller toestaan om volledige controle over de server te krijgen, waardoor externe code -uitvoering (RCE) wordt bereikt,” zeiden WIZ -onderzoekers Ronen Shustin en Nir Ohfeld in een rapport dat vandaag is gepubliceerd.

De kwetsbaarheden worden hieronder vermeld –

- CVE-2025-23319 (CVSS-score: 8.1)-Een kwetsbaarheid in de Python Backend, waar een aanvaller een buitenboden kan laten schrijven door een verzoek te sturen

- CVE-2025-23320 (CVSS -score: 7.5) – Een kwetsbaarheid in de Python Backend, waarbij een aanvaller de gedeelde geheugenlimiet kan overschrijden door een zeer groot verzoek te sturen

- CVE-2025-23334 (CVSS-score: 5.9)-Een kwetsbaarheid in de Python Backend, waar een aanvaller een buitenbonden kan veroorzaken door een verzoek te sturen

Succesvolle exploitatie van de bovengenoemde kwetsbaarheden kan leiden tot informatie-openbaarmaking, evenals externe code-uitvoering, weigering van service, gegevens knoeien in het geval van CVE-2025-23319. De problemen zijn aangepakt in versie 25.07.

Het cloudbeveiligingsbedrijf zei dat de drie tekortkomingen kunnen worden gecombineerd die het probleem transformeren van een informatielek naar een volledig systeemcompromis zonder rekening te houden.

In het bijzonder zijn de problemen geworteld in de Python -backend die is ontworpen om inferentieverzoeken voor Python -modellen af te handelen van belangrijke AI -frameworks zoals Pytorch en Tensorflow.

In de aanval van Wiz, kan een dreigingsacteur CVE-2025-23320 exploiteren om de volledige, unieke naam van de interne IPC-geheugenregio van de backend te lekken, een sleutel die privé had moeten blijven, en vervolgens de resterende twee gebreken te benutten om de volledige controle over de Inference-server te krijgen.

“Dit vormt een cruciaal risico voor organisaties die Triton gebruiken voor AI/ML, omdat een succesvolle aanval kan leiden tot de diefstal van waardevolle AI -modellen, blootstelling van gevoelige gegevens, het manipuleren van de antwoorden van het AI -model en een voet aan aanvallers om dieper in een netwerk te gaan,” zeiden de onderzoekers.

NVIDIA’s augustus bulletin voor Triton Inference Server benadrukt ook fixes voor drie kritische bugs (CVE-2025-23310, CVE-2025-23311 en CVE-2025-23317) dat, indien met succes wordt gebruikt, zou kunnen leiden tot externe code-uitvoering, Denial of Service, Information Discluiting en Data Tjilporatie.

Hoewel er geen bewijs is dat een van deze kwetsbaarheden in het wild is benut, wordt gebruikers geadviseerd om de nieuwste updates toe te passen voor optimale bescherming.