Een aan China gelinkte dreigingsacteur, bekend als Lotusbloesem is met gemiddeld vertrouwen toegeschreven aan het onlangs ontdekte compromis van de infrastructuur waarop Notepad++ wordt gehost.

Door de aanval kon de door de staat gesponsorde hackgroep een voorheen ongedocumenteerde achterdeur met de codenaam afleveren Pop voor gebruikers van de open-source editor, volgens nieuwe bevindingen van Rapid7.

De ontwikkeling komt kort nadat Don Ho, beheerder van Notepad++, zei dat een compromis op het niveau van de hostingprovider het mogelijk maakte dat bedreigingsactoren vanaf juni 2025 updateverkeer konden kapen en dergelijke verzoeken van bepaalde gebruikers selectief konden omleiden naar kwaadwillende servers om een gemanipuleerde update uit te voeren door gebruik te maken van onvoldoende updateverificatiecontroles die bestonden in oudere versies van het hulpprogramma.

De zwakte werd in december 2025 gedicht met de release van versie 8.8.9. Sindsdien is gebleken dat de hostingprovider voor de software werd geschonden om gerichte verkeersomleidingen uit te voeren tot 2 december 2025, toen de toegang van de aanvaller werd beëindigd. Notepad++ is sindsdien gemigreerd naar een nieuwe hostingprovider met sterkere beveiliging en heeft alle inloggegevens gerouleerd.

Rapid7’s analyse van het incident heeft geen bewijs of artefacten aan het licht gebracht die erop wijzen dat het updater-gerelateerde mechanisme werd misbruikt om malware te verspreiden.

“Het enige bevestigde gedrag is dat de uitvoering van ‘notepad++.exe’ en vervolgens ‘GUP.exe’ voorafging aan de uitvoering van een verdacht proces ‘update.exe’ dat werd gedownload van 95.179.213.0”, aldus beveiligingsonderzoeker Ivan Feigl.

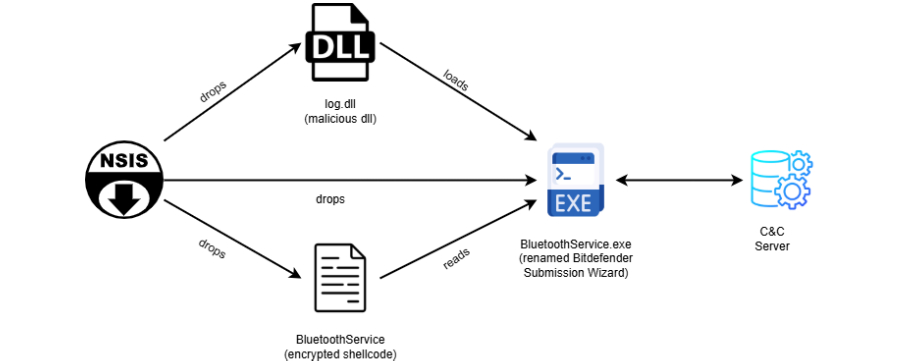

“Update.exe” is een Nullsoft Scriptable Install System (NSIS)-installatieprogramma dat meerdere bestanden bevat –

- Een NSIS-installatiescript

- BluetoothService.exe, een hernoemde versie van de Bitdefender Submission Wizard die wordt gebruikt voor het side-loaden van DLL (een techniek die veel wordt gebruikt door Chinese hackgroepen)

- BluetoothService, gecodeerde shellcode (ook bekend als Chrysalis)

- log.dll, een kwaadaardige DLL die sideloaded is om de shellcode te decoderen en uit te voeren

Chrysalis is een op maat gemaakt, functierijk implantaat dat systeeminformatie verzamelt en contact maakt met een externe server (“api.skycloudcenter(.)com”) om waarschijnlijk aanvullende opdrachten te ontvangen voor uitvoering op de geïnfecteerde host.

De command-and-control (C2)-server is momenteel offline. Een dieper onderzoek van het versluierde artefact heeft echter onthuld dat het in staat is binnenkomende HTTP-reacties te verwerken om een interactieve shell voort te brengen, processen te creëren, bestandsbewerkingen uit te voeren, bestanden te uploaden/downloaden en zichzelf te de-installeren.

“Over het geheel genomen ziet het voorbeeld eruit als iets dat in de loop van de tijd actief is ontwikkeld”, zei Rapid7, eraan toevoegend dat het ook een bestand met de naam “conf.c” identificeerde dat is ontworpen om een Cobalt Strike-baken op te halen door middel van een aangepaste lader die Metasploit-blok-API-shellcode insluit.

Eén zo’n lader, “ConsoleApplication2.exe”, is opmerkelijk vanwege het gebruik van Microsoft Warbird, een ongedocumenteerd raamwerk voor interne codebescherming en verduistering, om shellcode uit te voeren. Er is vastgesteld dat de bedreigingsacteur een reeds bestaande proof-of-concept (PoC), gepubliceerd door het Duitse cyberbeveiligingsbedrijf Cirosec in september 2024, kopieert en wijzigt.

Rapid7’s toekenning van Chrysalis aan Lotus Blossom (ook bekend als Billbug, Bronze Elgin, Lotus Blossom, Raspberry Typhoon, Spring Dragon en Thrip) gebaseerd op overeenkomsten met eerdere campagnes ondernomen door de bedreigingsacteur, waaronder een gedocumenteerd door Symantec, eigendom van Broadcom in april 2025, waarbij legitieme uitvoerbare bestanden van Trend Micro en Bitdefender werden gebruikt om kwaadaardige DLL’s te sideloaden.

“Terwijl de groep blijft vertrouwen op beproefde technieken zoals DLL side-loading en service persistentie, markeren hun meerlaagse shellcode-loader en integratie van ongedocumenteerde systeemaanroepen (NtQuerySystemInformation) een duidelijke verschuiving naar een veerkrachtiger en stealth-vakmanschap”, aldus het bedrijf.

“Wat opvalt is de mix van tools: de inzet van op maat gemaakte malware (Chrysalis) naast commodity-frameworks als Metasploit en Cobalt Strike, samen met de snelle aanpassing van openbaar onderzoek (met name het misbruik van Microsoft Warbird). Dit toont aan dat Billbug zijn draaiboek actief bijwerkt om de moderne detectie voor te blijven.”