Door de staat gesponsorde dreigingsactoren uit de Democratische Volksrepubliek Korea (DPRK) zijn gevonden die zich via Discord richten op blockchain-ingenieurs van een niet nader genoemd crypto-uitwisselingsplatform met een nieuwe macOS-malware genaamd KANDYKORN.

Elastic Security Labs zei dat de activiteit, die teruggaat tot april 2023, overlap vertoont met het beruchte vijandige collectief Lazarus Group, daarbij verwijzend naar een analyse van de netwerkinfrastructuur en de gebruikte technieken.

“Dreigingsactoren hebben blockchain-ingenieurs gelokt met een Python-applicatie om initiële toegang tot de omgeving te krijgen”, aldus beveiligingsonderzoekers Ricardo Ungureanu, Seth Goodwin en Andrew Pease in een vandaag gepubliceerd rapport.

“Deze inbraak omvatte meerdere complexe fasen waarbij elk doelbewuste verdedigingsontwijkingstechnieken werd gebruikt.”

Dit is niet de eerste keer dat de Lazarus Group macOS-malware gebruikt bij zijn aanvallen. Eerder dit jaar werd waargenomen dat de bedreigingsacteur een PDF-toepassing met een achterdeur verspreidde, wat culmineerde in de inzet van RustBucket, een op AppleScript gebaseerde achterdeur die een tweede fase van de payload van een externe server kon ophalen.

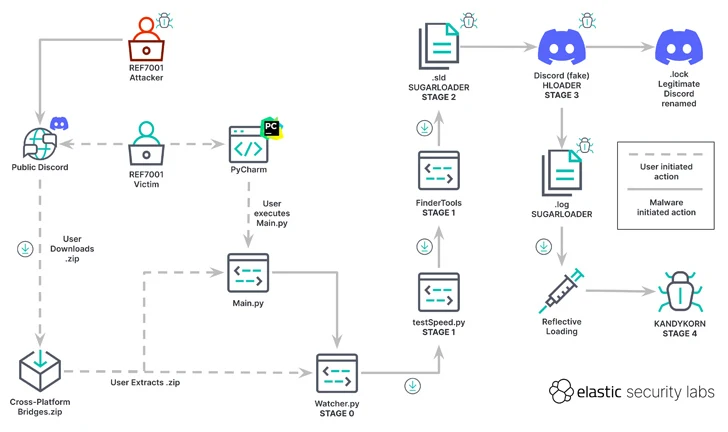

Wat de nieuwe campagne zo opvallend maakt, is dat de aanvaller zich voordoet als blockchain-ingenieurs op een openbare Discord-server, waarbij gebruik wordt gemaakt van social engineering-lokmiddelen om slachtoffers te misleiden zodat ze een ZIP-archief met kwaadaardige code downloaden en uitvoeren.

“Het slachtoffer dacht dat ze een arbitragebot installeerden, een softwaretool die kan profiteren van de verschillen in cryptocurrency-tarieven tussen platforms”, aldus de onderzoekers. Maar in werkelijkheid maakte de aanvalsketen de weg vrij voor de levering van KANDYKORN na een proces in vijf fasen.

“KANDYKORN is een geavanceerd implantaat met een verscheidenheid aan mogelijkheden om detectie te monitoren, ermee te communiceren en detectie te voorkomen”, aldus de onderzoekers. “Het maakt gebruik van reflectief laden, een uitvoeringsvorm met direct geheugen die detecties kan omzeilen.”

Het startpunt is een Python-script (watcher.py), dat een ander Python-script (testSpeed.py) ophaalt dat wordt gehost op Google Drive. Deze dropper haalt op zijn beurt nog een Python-bestand op van een Google Drive-URL, genaamd FinderTools.

FinderTools functioneert ook als een dropper, waarbij een verborgen tweede fase-payload wordt gedownload en uitgevoerd, genaamd SUGARLOADER (/Users/shared/.sld en .log), die uiteindelijk verbinding maakt met een externe server om KANDYKORN op te halen en deze rechtstreeks in het geheugen uit te voeren.

SUGARLOADER is ook verantwoordelijk voor het lanceren van een Swift-gebaseerd, zelfondertekend binair bestand, bekend als HLOADER, dat probeert zich voor te doen als de legitieme Discord-applicatie en .log uitvoert (dat wil zeggen, SUGARLOADER) om persistentie te bereiken met behulp van een methode die executiestroomkaping wordt genoemd.

KANDYKORN, de payload in de laatste fase, is een volledig uitgeruste geheugenresidente RAT met ingebouwde mogelijkheden om bestanden op te sommen, extra malware uit te voeren, gegevens te exfiltreren, processen te beëindigen en willekeurige opdrachten uit te voeren.

“De DVK blijft zich, via eenheden als de Lazarus Group, richten op bedrijven uit de crypto-industrie met als doel cryptocurrency te stelen om internationale sancties te omzeilen die de groei van hun economie en ambities belemmeren”, aldus de onderzoekers.

Kimsuky duikt weer op met bijgewerkte FastViewer-malware

De onthulling komt op het moment dat het S2W Threat Analysis-team een bijgewerkte variant van een Android-spyware genaamd FastViewer heeft ontdekt die wordt gebruikt door een Noord-Koreaans dreigingscluster genaamd Kimsuky (ook bekend als APT43), een zusterhacking-outfit van de Lazarus Group.

FastViewer, voor het eerst gedocumenteerd door het Zuid-Koreaanse cyberbeveiligingsbedrijf in oktober 2022, misbruikt de toegankelijkheidsdiensten van Android om heimelijk gevoelige gegevens van aangetaste apparaten te verzamelen door zichzelf voor te doen als schijnbaar onschadelijke beveiligings- of e-commerce-apps die worden verspreid via phishing of smishing.

Het is ook ontworpen om een tweede fase-malware genaamd FastSpy te downloaden, die is gebaseerd op het open-sourceproject AndroSpy, om opdrachten voor gegevensverzameling en exfiltratie uit te voeren.

“De variant is in ieder geval sinds juli 2023 in productie en blijkt, net als de eerste versie, installatie te veroorzaken door opnieuw verpakte APK’s te verspreiden die kwaadaardige code bevatten in legitieme apps”, aldus S2W.

Een opmerkelijk aspect van de nieuwe versie is de integratie van de functionaliteit van FastSpy in FastViewer, waardoor het niet meer nodig is om extra malware te downloaden. Dat gezegd hebbende, zei S2W: “Er zijn geen gevallen bekend waarin deze variant in het wild wordt verspreid.”