De Noord-Koreaanse dreigingsactoren achter de Contagious Interview-campagne, ook gevolgd als WaterPlum, worden toegeschreven aan een malwarefamilie die wordt gevolgd als StoatWafel die wordt verspreid via kwaadaardige Microsoft Visual Studio Code-projecten (VS Code).

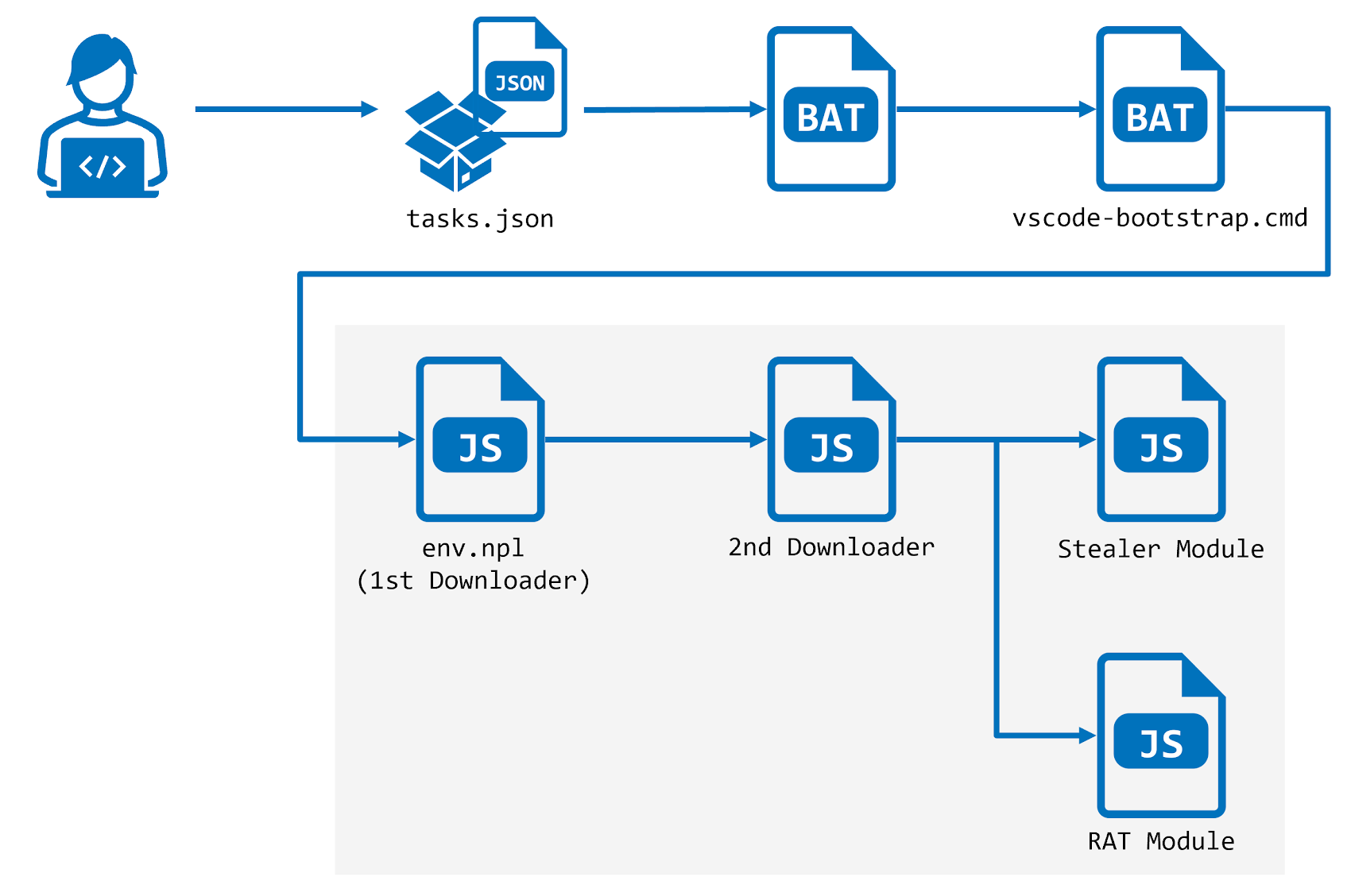

Het gebruik van VS Code “tasks.json” om malware te verspreiden is een relatief nieuwe tactiek die de bedreigingsacteur sinds december 2025 heeft toegepast, waarbij de aanvallen gebruik maken van de optie “runOn: folderOpen” om de uitvoering ervan automatisch te activeren telkens wanneer een bestand in de projectmap wordt geopend in VS Code.

“Deze taak is zo geconfigureerd dat deze gegevens downloadt van een webapplicatie op Vercel, ongeacht het uitvoeren van het besturingssysteem (besturingssysteem)”, aldus NTT Security in een vorige week gepubliceerd rapport. “Hoewel we in dit artikel aannemen dat het uitvoerende besturingssysteem Windows is, is het essentiële gedrag voor elk besturingssysteem hetzelfde.”

De gedownloade payload controleert eerst of Node.js is geïnstalleerd in de uitvoeringsomgeving. Als deze afwezig is, downloadt de malware Node.js van de officiële website en installeert deze. Vervolgens wordt een downloader gestart, die periodiek een externe server ondervraagt om een downloader in de volgende fase op te halen die identiek gedrag vertoont door contact op te nemen met een ander eindpunt op dezelfde server en het ontvangen antwoord uit te voeren als Node.js-code.

StoatWaffle blijkt twee verschillende modules te leveren:

- Een stealer die inloggegevens en extensiegegevens vastlegt die zijn opgeslagen in webbrowsers (Chromium-gebaseerde browsers en Mozilla Firefox) en deze uploadt naar een command-and-control (C2)-server. Als het aangetaste systeem op macOS draait, steelt het ook de iCloud-sleutelhangerdatabase.

- Een trojan voor externe toegang (RAT) die communiceert met de C2-server om opdrachten op de geïnfecteerde host op te halen en uit te voeren. Met de opdrachten kan de malware de huidige werkmap wijzigen, bestanden en mappen opsommen, Node.js-code uitvoeren, bestanden uploaden, recursief in de gegeven map zoeken en bestanden weergeven of uploaden die overeenkomen met een bepaald trefwoord, shell-opdrachten uitvoeren en zichzelf beëindigen.

“StoatWaffle is een modulaire malware geïmplementeerd door Node.js en heeft Stealer- en RAT-modules”, aldus de Japanse beveiligingsleverancier. “WaterPlum ontwikkelt voortdurend nieuwe malware en updatet bestaande.”

De ontwikkeling valt samen met verschillende campagnes van de bedreigingsactoren die zich richten op het open-source-ecosysteem –

- Een reeks kwaadaardige npm-pakketten die de PylangGhost-malware verspreiden, wat de eerste keer is dat de malware via npm-pakketten wordt verspreid.

- Een campagne die bekend staat als PolinRider heeft een kwaadaardige, versluierde JavaScript-payload geïmplanteerd in honderden openbare GitHub-opslagplaatsen die culmineert in de implementatie van een nieuwe versie van BeaverTail, een bekende stealer- en downloader-malware die wordt toegeschreven aan Contagious Interview.

- Onder de compromissen bevinden zich vier repositories die behoren tot de Neutralinojs GitHub-organisatie. Er wordt gezegd dat de aanval het GitHub-account heeft aangetast van een oude neutralinojs-bijdrager met schrijftoegang op organisatieniveau tot force-push JavaScript-code die gecodeerde payloads ophaalt in Tron-, Aptos- en Binance Smart Chain (BSC)-transacties om BeaverTail te downloaden en uit te voeren. Er wordt aangenomen dat de slachtoffers zijn geïnfecteerd via een kwaadaardige VS Code-extensie of een npm-pakket.

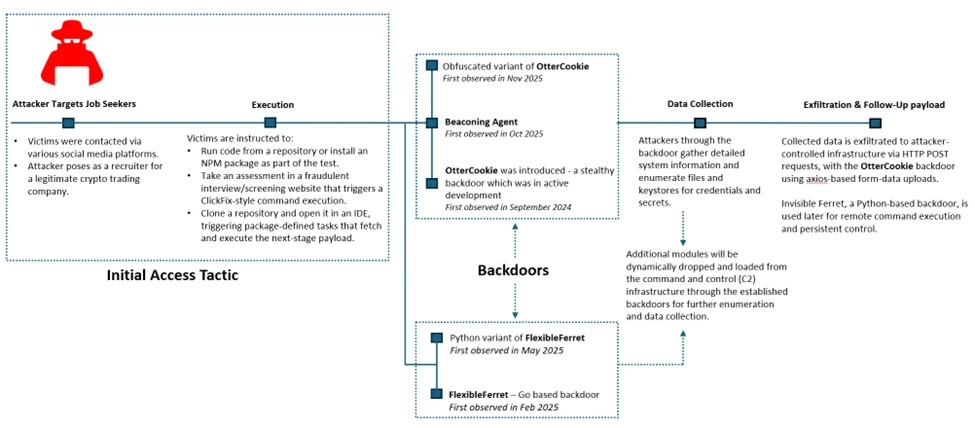

Microsoft zei in een analyse van Contagious Interview deze maand dat de bedreigingsactoren initiële toegang tot ontwikkelaarssystemen verkrijgen via “overtuigend geënsceneerde rekruteringsprocessen” die legitieme technische interviews weerspiegelen, en uiteindelijk de slachtoffers ervan overtuigen kwaadaardige commando’s of pakketten uit te voeren die worden gehost op GitHub, GitLab of Bitbucket als onderdeel van de beoordeling.

In sommige gevallen worden er via LinkedIn targets benaderd. De personen die voor deze social engineering-aanval zijn gekozen, zijn echter geen junior-ontwikkelaars, maar eerder oprichters, CTO’s en senior-ingenieurs in de cryptocurrency- of Web3-sector, die waarschijnlijk verhoogde toegang hebben tot de technische infrastructuur en cryptocurrency-portefeuilles van het bedrijf. Bij een recent incident hadden de aanvallers zich zonder succes op de oprichter van AllSecure.io gericht via een nep-sollicitatiegesprek.

Enkele van de belangrijkste malwarefamilies die als onderdeel van deze aanvalsketens worden ingezet, zijn onder meer OtterCookie (een achterdeur die uitgebreide gegevensdiefstal kan veroorzaken), InvisibleFerret (een op Python gebaseerde achterdeur) en flexibleFerret (een modulaire achterdeur geïmplementeerd in zowel Go als Python). Hoewel bekend is dat InvisibleFerret meestal via BeaverTail wordt geleverd, is gebleken dat recente inbraken de malware verspreiden als een vervolglading, nadat gebruik werd gemaakt van de initiële toegang verkregen via OtterCookie.

Het is de moeite waard hier te vermelden dat flexibleFerret ook wel WeaselStore wordt genoemd. De Go- en Python-varianten heten respectievelijk de namen GolangGhost en PylangGhost.

Als teken dat de bedreigingsactoren hun vak actief aan het verfijnen zijn, hebben nieuwere mutaties van de VS Code-projecten op Vercel gebaseerde domeinen geschuwd voor door GitHub Gist gehoste scripts om payloads in de volgende fase te downloaden en uit te voeren die uiteindelijk leiden tot de inzet van flexibleFerret. Deze VS Code-projecten worden op GitHub geënsceneerd.

“Door gerichte malware-levering rechtstreeks in te bedden in interviewtools, coderingsoefeningen en beoordelingsworkflows waar ontwikkelaars inherent vertrouwen in hebben, misbruiken bedreigingsactoren het vertrouwen dat werkzoekenden stellen in het wervingsproces tijdens periodes van hoge motivatie en tijdsdruk, waardoor achterdocht en weerstand worden verminderd”, aldus de technologiegigant.

Als reactie op het aanhoudende misbruik van VS Code Tasks heeft Microsoft een beperking opgenomen in de update van januari 2026 (versie 1.109) die een nieuwe instelling ’task.allowAutomaticTasks’ introduceert, die standaard op ‘uit’ staat om de beveiliging te verbeteren en onbedoelde uitvoering van taken te voorkomen die zijn gedefinieerd in ’tasks.json’ bij het openen van een werkruimte.

“De update voorkomt ook dat de instelling op werkruimteniveau wordt gedefinieerd, dus kwaadaardige repository’s met hun eigen .vscode/settings.json-bestand zouden de (algemene) gebruikersinstelling niet moeten kunnen overschrijven”, aldus Abstract Security.

“Deze versie en de recente release van februari 2026 (versie 1.110) introduceren ook een secundaire prompt die de gebruiker waarschuwt wanneer een automatisch uitgevoerde taak wordt gedetecteerd in een nieuw geopende werkruimte. Dit fungeert als een extra bewaker nadat een gebruiker de Workspace Trust-prompt heeft geaccepteerd.”

De afgelopen maanden zijn Noord-Koreaanse dreigingsactoren ook betrokken geweest bij een gecoördineerde malwarecampagne gericht op cryptocurrency-professionals via LinkedIn social engineering, nep-venture capital-bedrijven en frauduleuze videoconferentielinks. De activiteitsaandelen overlappen met clusters die worden bijgehouden als GhostCall en UNC1069.

“De aanvalsketen culmineert in een nep-CAPTCHA-pagina in ClickFix-stijl die slachtoffers ertoe verleidt door het klembord geïnjecteerde opdrachten in hun terminal uit te voeren”, aldus MacPaw’s Moonlock Lab. “De campagne is platformonafhankelijk van opzet en levert op maat gemaakte payloads voor zowel macOS als Windows.”

De bevindingen komen op het moment dat het Amerikaanse ministerie van Justitie (DoJ) de veroordeling aankondigde van drie mannen – Audricus Phagnasay, 25, Jason Salazar, 30, en Alexander Paul Travis, 35 – voor hun rol in het bevorderen van Noord-Korea’s frauduleuze informatietechnologie (IT)-arbeidersprogramma, dat in strijd is met internationale sancties. Alle drie de personen pleitten eerder schuldig in november 2025.

Phagnasay en Salazar werden beiden veroordeeld tot drie jaar voorwaardelijk en een boete van $ 2.000. Ze kregen ook de opdracht om de illegale opbrengsten die ze hadden verkregen door deelname aan de samenzwering met telegrafische fraude, te verbeuren. Travis werd veroordeeld tot een jaar gevangenisstraf en moest 193.265 dollar verbeuren, het bedrag dat Noord-Koreanen verdienden door zijn identiteit te gebruiken.

“Deze mannen gaven praktisch de sleutels van het online koninkrijk aan waarschijnlijke Noord-Koreaanse overzeese technologiearbeiders die illegale inkomsten wilden verwerven voor de Noord-Koreaanse regering – alles in ruil voor wat in hun ogen gemakkelijk geld leek”, zei Margaret Heap, de Amerikaanse advocaat voor het zuidelijke district van Georgia, in een verklaring.

Vorige week publiceerden Flare en IBM X-Force een gedetailleerd overzicht van de werking van IT-werknemers en de interne structuur ervan, waarbij ze benadrukten hoe IT-werknemers naar prestigieuze universiteiten in Noord-Korea gaan en zelf een rigoureus sollicitatieproces doorlopen voordat ze aan het programma meedoen.

Ze worden “beschouwd als eliteleden van de Noord-Koreaanse samenleving en zijn een onmisbaar onderdeel geworden van de strategische doelstellingen van de Noord-Koreaanse regering”, aldus de bedrijven. “Deze doelstellingen omvatten, maar zijn niet beperkt tot, het genereren van inkomsten, werkgelegenheid op afstand, diefstal van bedrijfs- en eigendomsinformatie, afpersing en het bieden van steun aan andere Noord-Koreaanse groepen.”