De Noord-Korea-gekoppelde dreigingsacteur bekend als Kimsuky is waargenomen met behulp van een nieuwe tactiek waarbij doelen worden misleid in het runnen van PowerShell als beheerder en vervolgens het instrueren van hen om kwaadaardige code te plakken en uit te voeren die door hen wordt verstrekt.

“Om deze tactiek uit te voeren, vermomt de dreigingsacteur acteur als een Zuid-Koreaanse overheidsfunctionaris en bouwt in de loop van de tijd een rapport op met een doelwit voordat hij een speer-phishing-e-mail stuurt met een (sic) PDF-bijlage”, zei het Microsoft Threat Intelligence-team in een reeks van een reeks van een reeks van een reeks van een reeks van een reeks van een reeks van een reeks van een reeks van een reeks Berichten gedeeld op X.

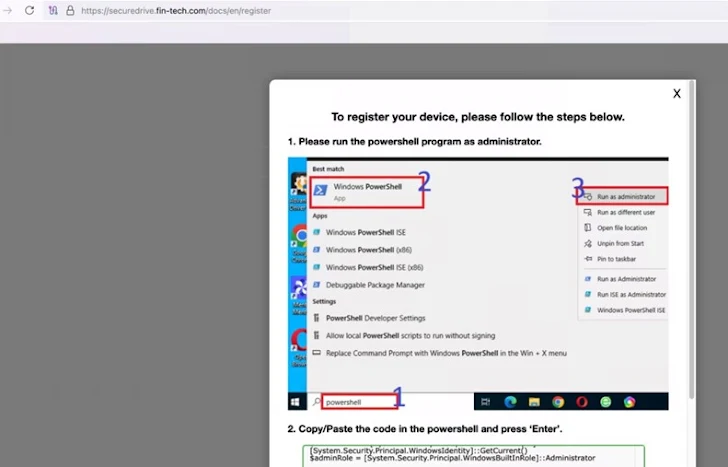

Om het vermeende PDF -document te lezen, worden slachtoffers overtuigd om te klikken op een URL met een lijst met stappen om hun Windows -systeem te registreren. De registratielink dringt er bij hen op aan PowerShell als beheerder te starten en het weergegeven codefragment in de terminal te kopiëren/plakken en deze uit te voeren.

Mocht het slachtoffer doorgaan, downloadt de kwaadaardige code en installeert een browser-gebaseerde externe bureaubladtool, samen met een certificaatbestand met een hardcode pen van een externe server.

“De code verzendt vervolgens een webverzoek naar een externe server om het slachtofferapparaat te registreren met behulp van het gedownloade certificaat en de pin. Hierdoor kan de dreigingsacteur toegang krijgen tot het apparaat en gegevensuitvoeringen uitvoeren,” zei Microsoft.

De tech -gigant zei dat het het gebruik van deze aanpak in beperkte aanvallen sinds januari 2025 heeft waargenomen, waarin het beschreef als een afwijking van het gebruikelijke tradecraft van de dreigingsacteur.

Het is vermeldenswaard dat de Kimsuky niet de enige Noord -Koreaanse hackbemanning is die de compromisstrategie heeft aangenomen. In december 2024 werd onthuld dat dreigingsacteurs die gekoppeld zijn aan de besmettelijke interviewcampagne gebruikers misleiden om een kwaadwillend commando op hun Apple MacOS -systemen uit te voeren via de terminal -app om een verondersteld probleem aan te pakken met toegang tot de camera en microfoon via de Webbrowser.

Dergelijke aanvallen, samen met degenen die de zogenaamde ClickFix-methode hebben omarmd, zijn de afgelopen maanden op een grote manier van start gegaan, deels gedreven door het feit dat ze vertrouwen op de doelen om hun eigen machines te infecteren, waardoor beveiligingsbescherming wordt omzeild.

Arizona Woman pleit schuldig aan het runnen van laptop boerderij voor N. Koreaanse IT -arbeiders

De ontwikkeling komt als het Amerikaanse ministerie van Justitie (DOJ) zei dat een 48-jarige vrouw uit de staat Arizona schuldig pleitte voor haar rol in het frauduleuze IT-werknemersplan dat Noord-Koreaanse dreigingsactoren in meer dan 300 op afstand konden verkrijgen Amerikaanse bedrijven door te poseren als Amerikaanse burgers en bewoners.

De activiteit genereerde meer dan $ 17,1 miljoen aan illegale inkomsten voor Christina Marie Chapman en voor Noord -Korea in strijd met internationale sancties tussen oktober 2020 en oktober 2023, zei de afdeling.

“Chapman, een Amerikaans staatsburger, samengewerkt met overzeese IT -werknemers van oktober 2020 tot oktober 2023 om de identiteit van Amerikaanse onderdanen te stelen en die identiteiten gebruikte om IT -banen op afstand aan te vragen en, ter bevordering van de regeling, valse documenten overgedragen aan de afdeling van het Department van Homeland Security, “zei de DOJ.

“Chapman en haar Coconspirators hebben banen verkregen bij honderden Amerikaanse bedrijven, waaronder Fortune 500 -bedrijven, vaak via tijdelijke personeelsbedrijven of andere contracterende organisaties.”

De verdachte, die in mei 2024 werd gearresteerd, is ook beschuldigd van het runnen van een laptopboerderij door meerdere laptops in haar woning te hosten om de indruk te wekken dat de Noord -Koreaanse werknemers vanuit het land werkten, toen ze in werkelijkheid waren gebaseerd in China en Rusland en op afstand verbonden met de interne systemen van de bedrijven.

“Als gevolg van het gedrag van Chapman en haar samenzweerders werden meer dan 300 Amerikaanse bedrijven getroffen, meer dan 70 identiteiten van de Amerikaanse persoon werden gecompromitteerd, bij meer dan 100 gelegenheden werd valse informatie overgebracht naar DHS, en meer dan 70 Amerikaanse personen hadden Valse belastingverplichtingen die in hun naam zijn gecreëerd, “voegde de DOJ toe.

Het toegenomen onderzoek van de wetshandhaving heeft geleid tot een escalatie van het IT -werknemersschema, met rapporten die opduiken van gegevensuitvoer en afpersing.

“Nadat ze zijn ontdekt op bedrijfsnetwerken, hebben Noord -Koreaanse IT -werknemers slachtoffers afgeworpen door gestolen eigendomsgegevens en code te houden totdat de bedrijven aan losgeld eisen,” zei het US Federal Bureau of Investigation (FBI) vorige maand in een advies. “In sommige gevallen hebben Noord -Koreaanse IT -werknemers publiekelijk de eigen code van slachtofferbedrijven vrijgegeven.”