De Noord-Koreaanse dreigingsacteur die banden heeft met de Besmettelijk interview Er is waargenomen dat bij de campagne een deel van de functionaliteit van twee van zijn malwareprogramma’s is samengevoegd, wat aangeeft dat de hackgroep actief bezig is met het verfijnen van zijn toolset.

Dat blijkt uit nieuwe bevindingen van Cisco Talos, die stelt dat recente campagnes van de hackgroep ervoor hebben gezorgd dat de functies van BeaverTail en OtterCookie dichter bij elkaar zijn gekomen dan ooit, ook al is laatstgenoemde uitgerust met een nieuwe module voor keylogging en het maken van screenshots.

De activiteit wordt toegeschreven aan een bedreigingscluster dat door de cyberbeveiligingsgemeenschap wordt gevolgd onder de namen CL-STA-0240, DeceptiveDevelopment, DEV#POPPER, Famous Chollima, Gwisin Gang, PurpleBravo, Tenacious Pungsan, UNC5342 en Void Dokkaebi.

De ontwikkeling komt op het moment dat Google Threat Intelligence Group (GTIG) en Mandiant onthulden dat de bedreigingsacteur een sluipende techniek gebruikte die bekend staat als EtherHiding om de volgende fase van de payloads op te halen van de BNB Smart Chain (BSC) of Ethereum-blockchains, waardoor de gedecentraliseerde infrastructuur in wezen wordt omgezet in een veerkrachtige command-and-control (C2)-server. Het is het eerste gedocumenteerde geval van een natiestatelijke actor die gebruik maakt van de methode die anderszins door cybercriminaliteitsgroepen wordt toegepast.

Contagious Interview verwijst naar een uitgebreide wervingszwendel die ergens eind 2022 begon, waarbij de Noord-Koreaanse dreigingsactoren zich voordeden als inhuurorganisaties om zich op werkzoekenden te richten en hen te misleiden om informatiestelende malware te installeren als onderdeel van een veronderstelde technische beoordeling of coderingstaak, resulterend in de diefstal van gevoelige gegevens en cryptocurrency.

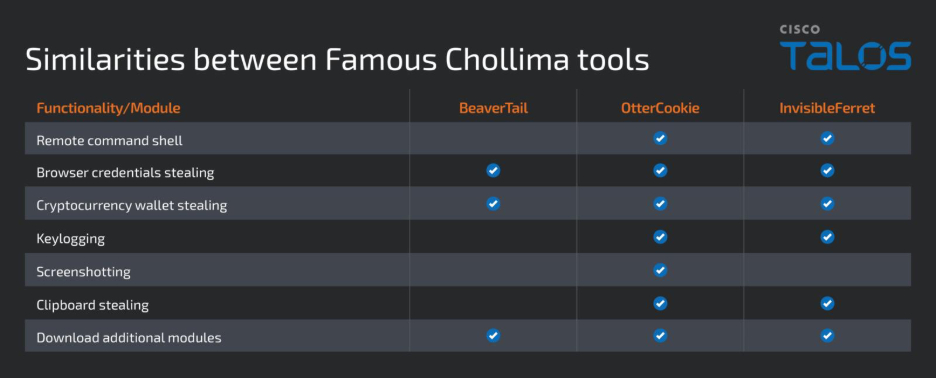

De afgelopen maanden heeft de campagne verschillende verschuivingen ondergaan, waaronder het gebruik van ClickFix social engineering-technieken voor het leveren van malwaresoorten zoals GolangGhost, PylangGhost, TsunamiKit, Tropidoor en AkdoorTea. Centraal bij de aanvallen staan echter malwarefamilies die bekend staan als BeaverTail, OtterCookie en InvisibleFerret.

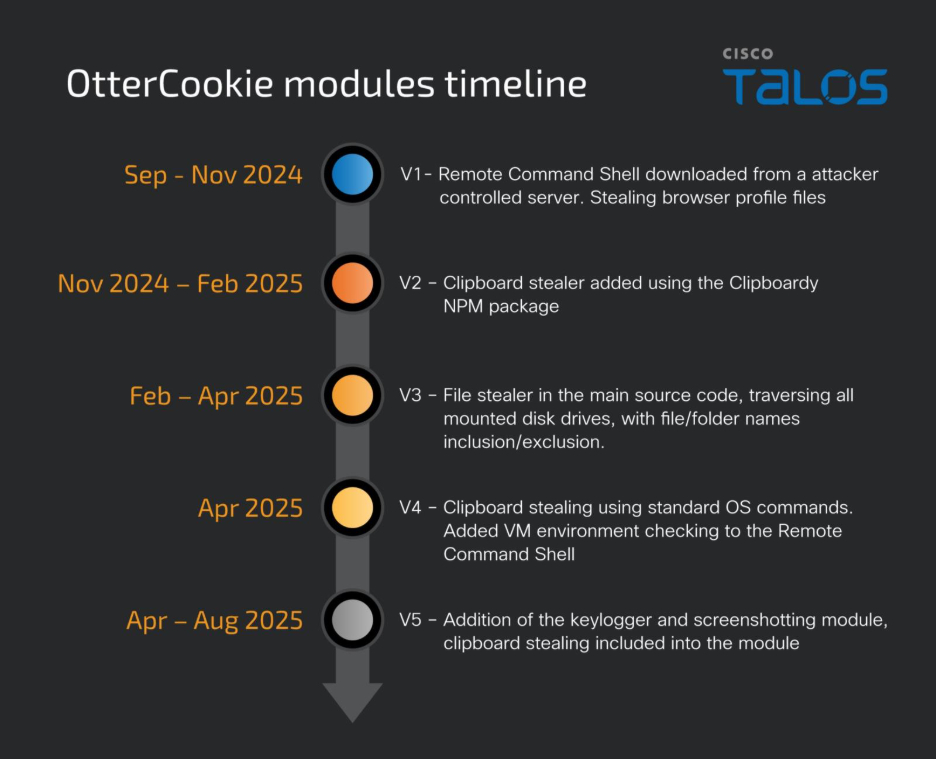

BeaverTail en OtterCookie zijn afzonderlijke maar complementaire malwaretools, waarbij de laatste voor het eerst werd opgemerkt bij aanvallen in de echte wereld in september 2024. In tegenstelling tot BeaverTail, dat functioneert als informatiedief en downloader, waren de eerste interacties van OtterCookie ontworpen om contact op te nemen met een externe server en opdrachten op te halen die op de gecompromitteerde host moesten worden uitgevoerd.

De door Cisco Talos gedetecteerde activiteit betreft een organisatie met het hoofdkantoor in Sri Lanka. Er wordt vastgesteld dat het bedrijf niet opzettelijk het doelwit was van de bedreigingsactoren, maar dat ze eerder een van hun systemen hadden geïnfecteerd, waarschijnlijk nadat een gebruiker het slachtoffer was geworden van een nep-baanaanbieding waarin hem werd opgedragen een getrojaniseerde Node.js-applicatie genaamd Chessfi te installeren, gehost op Bitbucket als onderdeel van het sollicitatieproces.

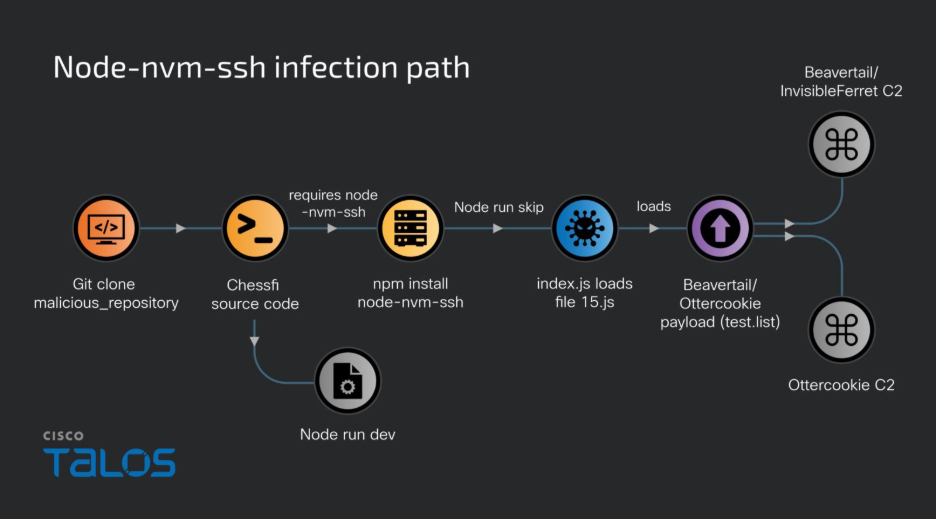

Interessant genoeg bevat de kwaadaardige software een afhankelijkheid via een pakket genaamd “node-nvm-ssh”, gepubliceerd in de officiële npm-repository op 20 augustus 2025, door een gebruiker met de naam “trailer”. Het pakket werd in totaal 306 keer gedownload, voordat het zes dagen later door de beheerders van npm werd verwijderd.

Het is ook de moeite waard om op te merken dat het npm-pakket in kwestie een van de 338 kwaadaardige Node-bibliotheken is die eerder deze week door software supply chain-beveiligingsbedrijf Socket zijn gemarkeerd als verbonden met de Contagious Interview-campagne.

Eenmaal geïnstalleerd activeert het pakket het kwaadaardige gedrag door middel van een postinstall-hook in het package.json-bestand dat is geconfigureerd om een aangepast script uit te voeren genaamd “skip” om een JavaScript-payload (“index.js”) te starten, die op zijn beurt een ander JavaScript (“file15.js”) laadt dat verantwoordelijk is voor het uitvoeren van de malware in de laatste fase.

Verdere analyse van de tool die bij de aanval werd gebruikt, heeft uitgewezen dat “het kenmerken had van BeaverTail en OtterCookie, waardoor het onderscheid tussen de twee vervaagde”, zeiden beveiligingsonderzoekers Vanja Svajcer en Michael Kelley, en voegde eraan toe dat het een nieuwe keylogging- en screenshotting-module bevatte die legitieme npm-pakketten zoals “node-global-key-listener” en “screenshot-desktop” gebruikt om vast te leggen toetsaanslagen en maak respectievelijk schermafbeeldingen en exfiltreer de informatie naar de C2-server.

Ten minste één versie van deze nieuwe module is uitgerust met een extra klembordbewakingsfunctie om de inhoud van het klembord over te hevelen. De opkomst van de nieuwe versie van OtterCookie schetst een beeld van een tool die is geëvolueerd van eenvoudige gegevensverzameling naar een modulair programma voor gegevensdiefstal en uitvoering van opdrachten op afstand.

Ook aanwezig in de malware, met de codenaam OtterCookie v5, zijn functies die lijken op BeaverTail om browserprofielen en extensies op te sommen, gegevens te stelen uit webbrowsers en cryptocurrency-wallets, AnyDesk te installeren voor permanente toegang op afstand, en om een Python-backdoor te downloaden die InvisibleFerret wordt genoemd.

Enkele van de andere modules die aanwezig zijn in OtterCookie worden hieronder vermeld –

- Externe shell-moduledat systeeminformatie en klembordinhoud naar de C2-server verzendt en het “socket.io-client” npm-pakket installeert om verbinding te maken met een specifieke poort op de OtterCookie C2-server en verdere opdrachten te ontvangen voor uitvoering

- Module voor het uploaden van bestandendat systematisch alle schijven opsomt en het bestandssysteem doorkruist om bestanden te vinden die overeenkomen met bepaalde extensies en naamgevingspatronen (bijvoorbeeld metamask, bitcoin, backup en zin) om te uploaden naar de C2-server

- Module voor het stelen van cryptocurrency-extensiesdat gegevens extraheert uit portemonnee-extensies voor cryptocurrency die zijn geïnstalleerd in Google Chrome en Brave-browsers (de lijst met beoogde extensies overlapt gedeeltelijk met die van BeaverTail)

Bovendien zei Talos dat het op Qt gebaseerde BeaverTail-artefacten en een kwaadaardige Visual Studio Code-extensie met BeaverTail- en OtterCookie-code had gedetecteerd, waardoor de mogelijkheid ontstond dat de groep zou experimenteren met nieuwe methoden voor het afleveren van malware.

“De uitbreiding zou ook het resultaat kunnen zijn van experimenten van een andere acteur, mogelijk zelfs een onderzoeker, die niet geassocieerd is met Famous Chollima, omdat dit zich onderscheidt van hun gebruikelijke TTP’s”, merkten de onderzoekers op.