De dreigingsacteurs achter de noodlofiele malware maken gebruik van speer-phishing-e-mails en bijgewerkte leveringsmechanismen om de informatie-stealer in te zetten in aanvallen gericht op ondernemingen in de VS, Europa, Baltische landen en de regio Asia-Pacific (APAC).

“De Noodlophile-campagne, al meer dan een jaar actief, maakt nu gebruik van geavanceerde speer-phishing-e-mails die zich voordoen als inbreuk op het auteursrecht, op maat gemaakt met van verkennings-afgeleide details zoals specifieke Facebook-pagina-ID’s en bedrijfseigendomsinformatie,” zei Morphisec-onderzoeker Shmuel Uzan in een rapport gedeeld met het hacker-nieuws.

Noodlophile werd eerder gedetailleerd door de cybersecurity-verkoper in mei 2025, waarbij het gebruik van nep kunstmatige intelligentie (AI) door de aanvallers werd ontdekt als kunstaas als kunstaas om de malware te verspreiden. Deze namaakprogramma’s bleken te worden geadverteerd op sociale mediaplatforms zoals Facebook.

Dat gezegd hebbende, de goedkeuring van inbreuk op auteursrechten is geen nieuwe ontwikkeling. In november 2024 ontdekte Check Point een grootschalige phishingoperatie die zich richtte op individuen en organisaties onder het valse uitgangspunt van inbreuk op het auteursrecht om de Rhadamanthys-stealer te laten vallen.

Maar de nieuwste iteratie van de noodlofiele aanvallen vertoont een opmerkelijke afwijking, vooral als het gaat om het gebruik van legitieme software -kwetsbaarheden, verdoezelde enscenering via telegram en dynamische uitvoering van de payload.

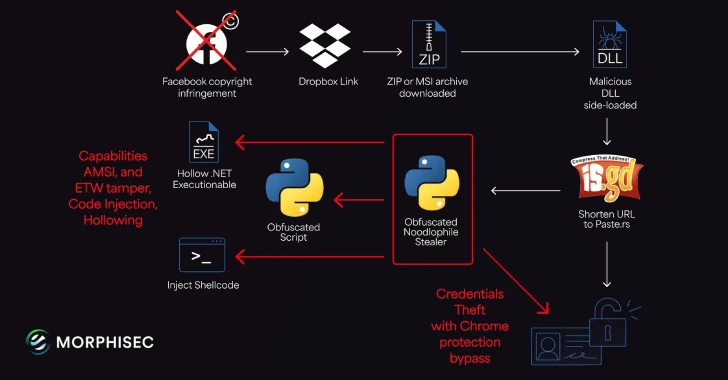

Het begint allemaal met een phishing -e -mail die werknemers wil misleiden om kwaadaardige payloads te downloaden en uit te voeren door een vals gevoel van urgentie te veroorzaken, waarbij auteursrechtschendingen op specifieke Facebook -pagina’s claimen. De berichten zijn afkomstig van Gmail -accounts in een poging om achterdocht te ontwijken.

Aanwezig in het bericht is een Dropbox -link die een zip- of MSI -installatieprogramma laat vallen, die op zijn beurt een kwaadwillende DLL sideloads met legitieme binaries geassocieerd met Haihaisoft PDF -lezer om uiteindelijk de obfusced noodfile Stealer te lanceren, maar niet voordat je batch scripts uitvoert om batch scripts te vestigen om Windows Registry te vestigen.

Wat opmerkelijk is aan de aanvalsketen is dat het de beschrijvingen van de telegramgroep gebruikt als een dode druppelresolver om de werkelijke server (“plakken (.) Rs”) op te halen die de payload van de stealer host om detectie- en takedown -inspanningen aan te vechten.

“Deze aanpak bouwt voort op de technieken van de vorige campagne (bijv. Basis64-gecodeerde archieven, lolbin-misbruik zoals certutil.exe), maar voegt lagen van ontwijking toe via telegram-gebaseerde command-en-controle en in-memory-uitvoering om schijfgebaseerde detectie te voorkomen,” zei Uzan.

Noodlophile is een volwaardige stealer die gegevens van webbrowsers kan vastleggen en systeeminformatie kan verzamelen. Analyse van de Stealer -broncode duidt op lopende ontwikkelingsinspanningen om de mogelijkheden uit te breiden om screenshot -opname, keylogging, bestandsuitvoer, procesmonitoring, netwerkinformatie -verzameling, bestandscodering en browsergeschiedenis -extractie te vergemakkelijken.

“De uitgebreide targeting van browsergegevens onderstreept de focus van de campagne op ondernemingen met belangrijke voetafdrukken op sociale media, met name op platforms zoals Facebook,” zei Morphisec. “Deze niet -geïmplementeerde functies geven aan dat de ontwikkelaars van de stealer actief werken om zijn mogelijkheden uit te breiden, waardoor het mogelijk wordt omgezet in een meer veelzijdige en gevaarlijke dreiging.”